Startseite » Ratgeber » Cyber Risk Check

Cyber-Risk-Check

Pragmatische und aktuelle Empfehlungen

Cyber-Risk-Check

Die Nutzung eines Fernwartungszugangs bietet zahlreiche Vorteile, insbesondere die Möglichkeit für Administratoren, das System [...]

Cyber-Risk-Check

Ein Backup kann gegen einen Datenverlust schützen. Das wichtigste Gut eines Unternehmens in der [...]

Cyber-Risk-Check

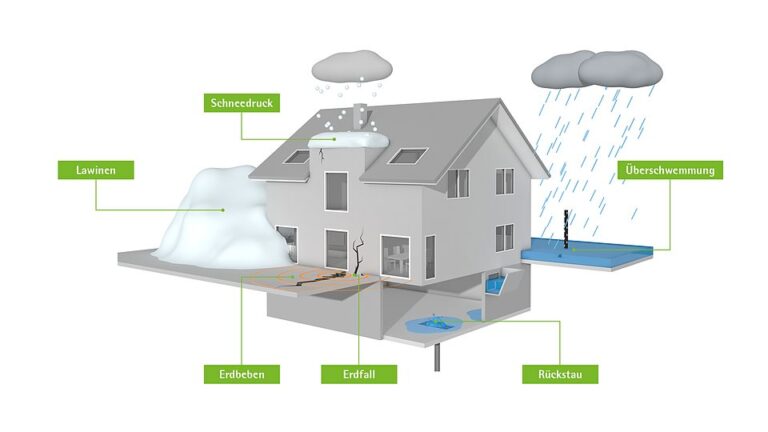

Elementarschäden sind Schäden, welche durch Naturereignisse verursacht werden, je nach Standort ist ein Gebäude [...]

Cyber-Risk-Check

Für das Unternehmen ist es wichtig, dass die Mitarbeiter in der Lage sind, verdächtige [...]

Cyber-Risk-Check

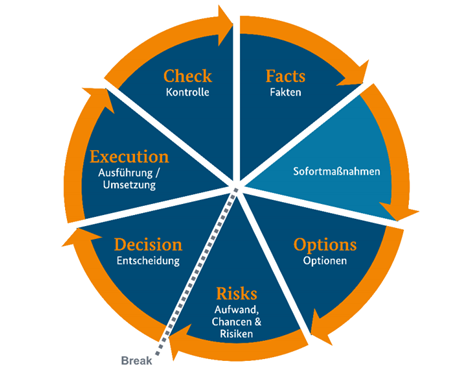

Notfallmanagement ist ein wesentlicher Bestandteil, da Fehler bei Menschen und technischen Systemen auftreten können. [...]

Cyber-Risk-Check

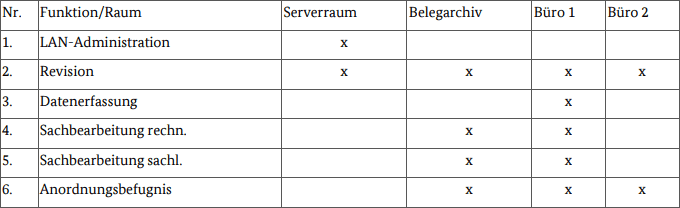

Zugangskontrollen ist der Prozess der Beschränkung von räumlichen Zugängen auf bestimmte Personengruppen. Zugangsbeschränkungen werden [...]

Cyber-Risk-Check

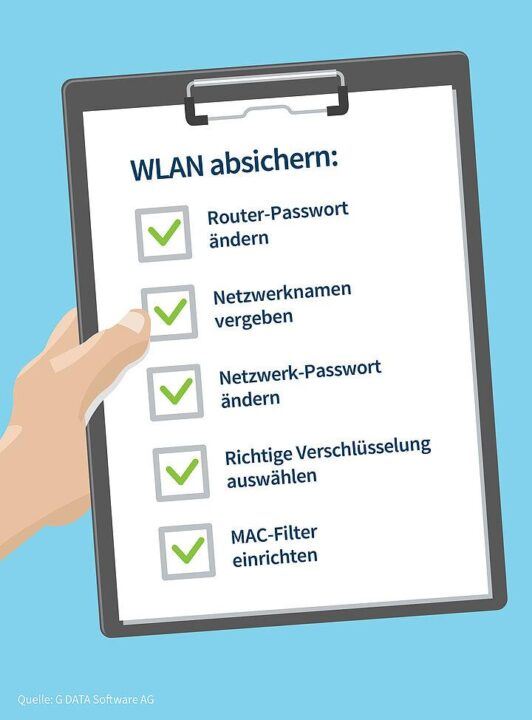

Wireless Local Area Networks (WLANs) ermöglichen drahtlose Verbindungen zu lokalen Netzwerken. Es basiert auf [...]

Cyber-Risk-Check

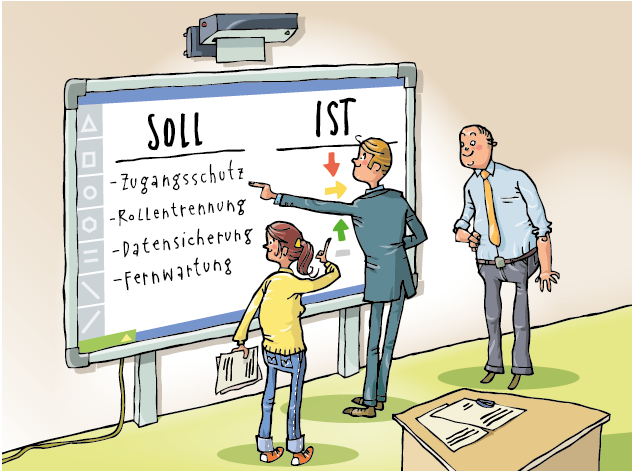

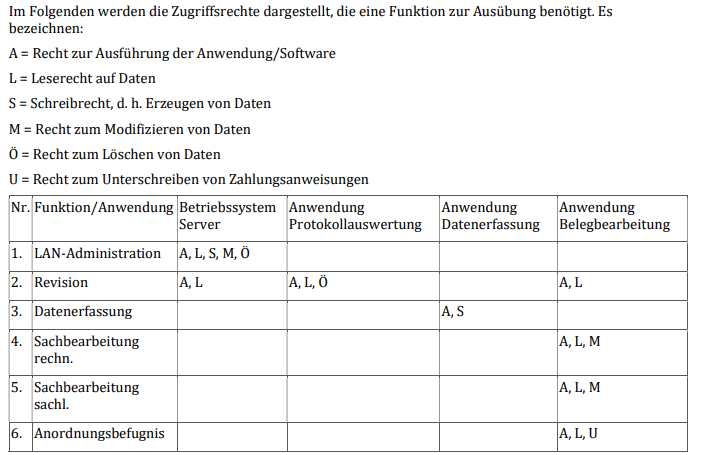

Der Zugang zu schützenswerten Ressourcen muss auf autorisierte Benutzer und Computersysteme beschränkt werden, mithilfe [...]

Cyber-Risk-Check

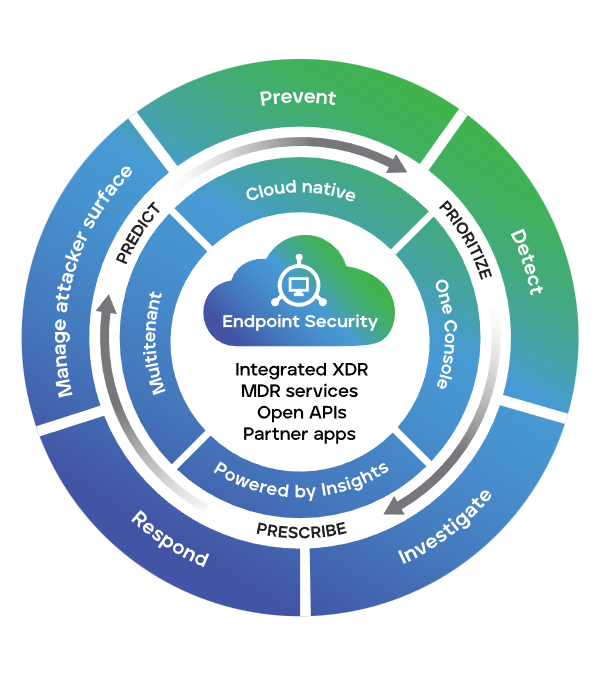

Eine Antiviruslösung soll die Endpunkte des Netzwerks vor Bedrohungen schützen. Endpunkte können Geräte wie [...]

Cyberrisiken schnell erkennen und gezielt handeln

Der Cyber-Risk-Check des Marktplatzes IT-Sicherheit ist ein strukturierter Selbstcheck für Unternehmen, Behörden, KMU und Organisationen, der zentrale Cyberrisiken sichtbar macht, den eigenen Sicherheitsstand grob einordnet und konkrete nächste Schritte für Prävention, Absicherung und professionelle Unterstützung aufzeigt. Der Check ist ohne tiefes IT-Sicherheitswissen nutzbar und liefert praxisnahe Empfehlungen.

Ihr Nutzen

Mit dem Cyber-Risk-Check erhalten Sie eine schnelle erste Einschätzung Ihrer Cyberrisiken – und erkennen, welche Sicherheitsbereiche Sie priorisiert verbessern sollten.