Notfallmanagement als Notwendigkeit

Notfallmanagement ist ein wesentlicher Bestandteil, da Fehler bei Menschen und technischen Systemen auftreten können. Insbesondere in zeitkritischen Situationen, wie zum Beispiel bei einem Cyber-Angriff, muss im Vorfeld klar definiert sein, was wann wie zu tun ist, um den Schaden so gering wie möglich zu halten. Zum Aufgabenmanagement gehört es, Aufgaben und Pläne zu entwickeln und Vorkehrungen zu treffen, wie im Krisen- oder Katastrophenfall angemessen reagiert werden kann. Ein Notfallmanagementhandbuch enthält folgende Pläne:

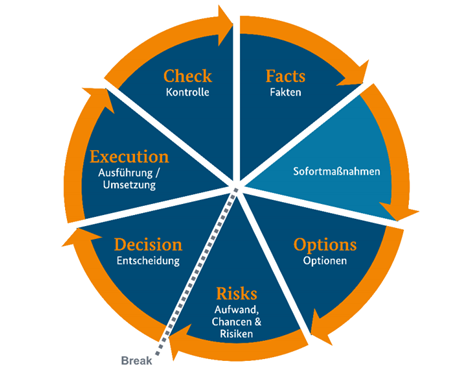

- Sofortmaßnahmenplan, die ersten Schritte, die bei Eintritt einer Krise oder eines Notfalls zu unternehmen sind.

- Alarmierung und Eskalation, das Erkennen und Melden von unregelmäßigen und ungewöhnlichen Ereignissen. Anhand von Leitfragen sollen Meldungen klassifiziert und eskaliert werden. Leitstellen entscheiden über den Schweregrad einer Störung und alarmieren.

- Während der Stabsarbeit sind alle relevanten Informationen revisionssicher zu protokollieren. Das Lagebild ist für die gesamte Dauer des Notfalls darzustellen und in regelmäßigen Abständen zu aktualisieren.

- Die Geschäftsfortführung umfasst alle Maßnahmen, Verfahren und Informationen, um auf den unterbrochenen Geschäftsprozess reagieren zu können.

- Die Wiederinbetriebnahme und Wiederherstellung umfasst alle Maßnahmen, Verfahren und weiterführenden Informationen, um ausgefallene Ressourcen schnellstmöglich wieder in Betrieb nehmen bzw. wiederherstellen zu können.

- Nach Überwindung des Schadensereignisses steuert der Stab die Überführung in den Normalbetrieb. Die Überführung gliedert sich in die folgenden drei Phasen: Notwendige Maßnahmen zur Überführung, Deeskalation, Analyse und Bewertung des Notfallmanagement.