Artikel

Fachartikel aus dem Bereich IT-Sicherheit

Alle Artikel

Mobile First – Cyberangriffe verlagern sich auf das Smartphone Mit weltweit über 16 Milliarden genutzten Mobilgeräten haben sich Smartphones und […]

-

Vier Gründe, warum Netzwerk-Profis Experience-First Networking schätzen Bei der Administration eines Netzwerks gehören Stabilität und Performance zu den wichtigsten Aufgaben. […]

-

Die vier Säulen der Threat Intelligence Die Finanzbranche steht im Zeitalter der Digitalisierung vor enormen Herausforderungen im Bereich der Cybersicherheit. […]

-

Frank Lange

Frank Lange

Was ist NIS2 überhaupt und warum ist das wichtig? In den letzten Jahren hat die Digitalisierung und Vernetzung zugenommen, wodurch […]

-

TTS Trusted Technologies and Solutions GmbH

TTS Trusted Technologies and Solutions GmbH

OpenAI – im Angriffsfokus des Bedrohungsakteurs SweetSpecter 2023 machte der vermutlich in der Volksrepublik China ansässige Threatactor SweetSpecter erstmals von […]

-

PKI – Best Practices für einen erfolgreichen Zertifikats-Widerruf Um die Sicherheit ihrer Public Key Infrastructure (PKI) aufrecht zu erhalten, müssen […]

-

Warum IoT-Vorfälle verheerender sind als klassische IT-Attacken Da die weltweite Akzeptanz von IoT-Technologien zunimmt, rücken auch die damit verbundenen Risiken […]

-

Check Point Software Technologies GmbH

Check Point Software Technologies GmbH

Quantenverschlüsselung: Kürzere Authentifizierungs-Codes geknackt Forscher in China haben einen Ansatz demonstriert, der erfolgreich auf kürzere Authentifizierungs- und Verschlüsselungscodes (Quantenverschlüsselung) abzielt […]

-

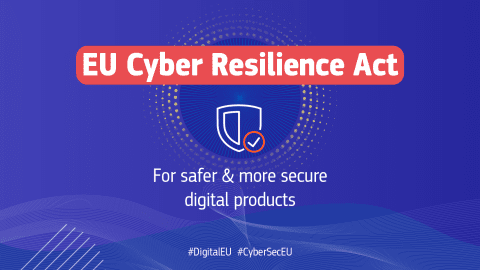

Cyber Reslilience Act – Paradigmenwechsel für Produkt-Cybersicherheit “Mit dem Cyber Resilience Act (CRA) wird erstmals der Grundsatz ‘Security by Design’ […]

-