Startseite » Beiträge » News

News IT-Sicherheit

Berichterstattungen zu IT-Sicherheitsthemen

Trending

Dark AI macht Online-Betrug glaubwürdiger und schwerer erkennbar. Künstliche Intelligenz erleichtert längst nicht mehr [...]

Euro-Office 1.0: Europas Antwort auf Microsoft. Die Open-Source-Initiative Euro-Office hat am 9. Juni 2026 [...]

Wirtschaftskriminalität in Deutschland: Unternehmen sehen steigende Fallzahlen durch Künstliche Intelligenz. Die Bedrohung durch Wirtschaftskriminalität [...]

Neuste News

TrendAI tritt Anthropics Project Glasswing bei. TrendAI, der Enterprise-Cybersecurity-Geschäftsbereich von Trend Micro, nimmt an [...]

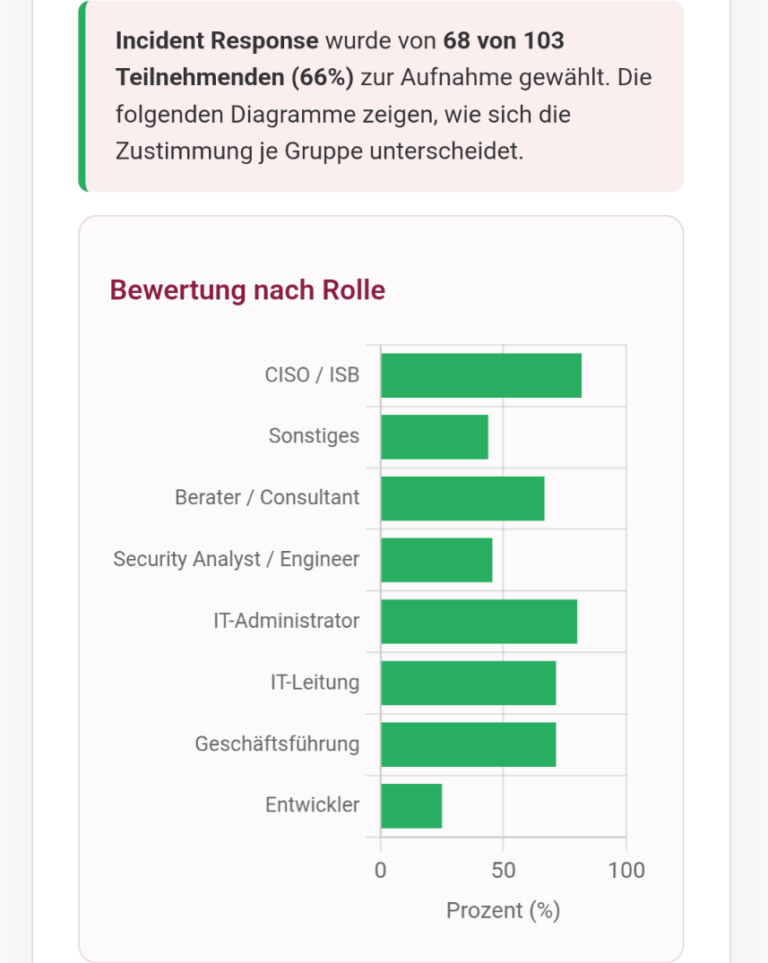

Die neue Sprache der Cybersicherheit: if(is) & itsa -Umfrage fordert Abschied von alten Begriffen. [...]

Euro-Office 1.0: Europas Antwort auf Microsoft. Die Open-Source-Initiative Euro-Office hat am 9. Juni 2026 [...]

Betrug in Messenger: Aufdeckung globaler Betrugskartelle, die alltägliche Nachrichten ausnutzen. Experten von Kaspersky haben [...]

APT Activity Report: Cyber-Spionage – Staaten jagen Energie & KI! Staatlich unterstützte Hackergruppen intensivieren [...]

Wie sicher ist Open-Source-Software? Das Forschungsprojekt CrOSSD2 am Institut für IT-Sicherheitsforschung der USTP – [...]

Quergelesen: Was die Branche bewegt (KW 23/26). Die Medien- und Technologiewelt schläft nie, aber [...]

Nur fünf Prozent der Organisationen haben volles Vertrauen in ihre Security-Anbieter. Sophos hat die [...]

DigiCert-Studie offenbart gravierende Sichtbarkeitslücke bei Zertifikate in Unternehmen. Nur 34 Prozent der Organisationen verfügen [...]

Dark AI macht Online-Betrug glaubwürdiger und schwerer erkennbar. Künstliche Intelligenz erleichtert längst nicht mehr [...]

Wirtschaftskriminalität in Deutschland: Unternehmen sehen steigende Fallzahlen durch Künstliche Intelligenz. Die Bedrohung durch Wirtschaftskriminalität [...]

OT-Sicherheit: Boom bei Mikrosegmentierung. Weltweit entscheiden sich mehr und mehr Industrieunternehmen die OT-Segmentierung voranzutreiben, [...]

Trügerische KI-Sicherheit laut KI-Sicherheitsreport in Deutschland: Höchste Regeltreue, aber weltweit die meisten Sicherheitsvorfälle. Der [...]

Besonders beliebt bei unseren Lesern

Deutsche Endverbraucher fordern mehr Datensouveränität Mehr Datensouveränität: Vor kurzem hat die jährliche globale Verbraucherstudie [...]

„Keenadu“: Neue Android-Malware auch in Deutschland entdeckt – vorinstalliert auf Tablets, in System-Apps und [...]

Cyberangriff auf Subway: Lockbit erneut zugeschlagen Und wieder hat die Ransomware as a Service [...]

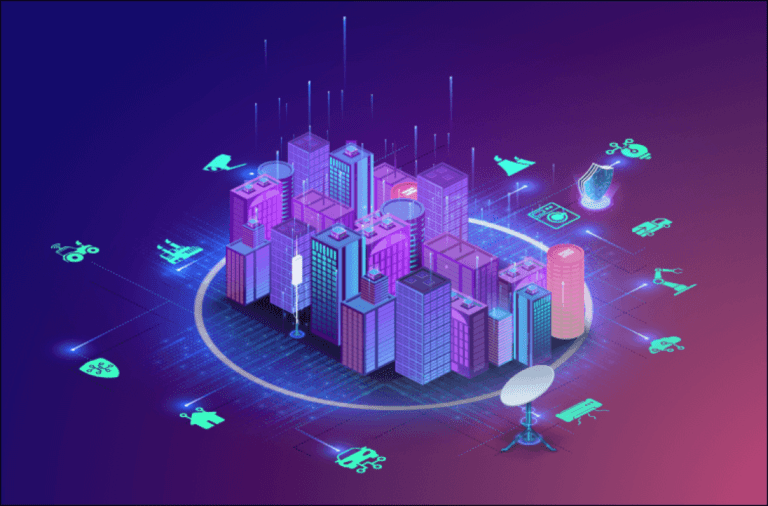

IT-Sicherheitsnews, die Orientierung geben

„News IT-Sicherheit" ist die Nachrichten- und Einordnungsrubrik des Marktplatzes IT-Sicherheit. Sie bereitet aktuelle Cyberbedrohungen, Sicherheitslücken, regulatorische Entwicklungen, Markttrends und Lösungsansätze verständlich auf und ordnet sie in den praktischen Kontext von Unternehmen ein. Der Bereich richtet sich an IT-Verantwortliche, Sicherheitsbeauftragte, Geschäftsführungen und Fachkräfte, die über IT-Sicherheitsentwicklungen informiert bleiben und deren Bedeutung für die eigene Organisation einschätzen möchten.

Ihr Nutzen

Bleiben Sie über aktuelle IT-Sicherheitsentwicklungen informiert – und verstehen Sie, was diese für Ihr Unternehmen bedeuten.