Trend Micro – Anbieter für IT-Sicherheit auf dem Marktplatz

LinkedIn & KI: Automatisierte Cyberangriffe im Minutentakt

LinkedIn als Einfallstor – KI automatisiert hochgradig gezielte Cyberangriffe in nur 30 Minuten. LinkedIn ist zur digitalen Visitenkarte der Wirtschaft geworden – und zur frei zugänglichen Datenquelle für Angriffe auf Unternehmen. Neu ist: KI automatisiert nun Open Source Intelligence (OSINT) und gezielte Spear-Phishing-Attacken. Was früher mehrere Tage und Spezialwissen brauchte, gelingt heute in Minuten und […]

Digitale Souveränität: Sayonara, US-Abhängigkeit: Wie Japan unsere IT rettet

Digitale Souveränität durch japanische Partner. In deutschen IT-Abteilungen ist die digitale Souveränität vom Leitbild zur konkreten Arbeitsaufgabe geworden – um auch unter geopolitischen und regulatorischen Verschiebungen handlungsfähig zu bleiben. Genau deshalb lohnt der Blick auf japanische Tech-Anbieter: Sie verbinden EU-kompatiblen Datenschutz, eine stabile geopolitische Position und eine „Security & Compliance by Design“-Denke zu einer praxistauglichen […]

Kalkuliertes Risiko? KI-Projekte genehmigt, Sicherheitsbedenken bleiben

Kalkuliertes Risiko? KI-Projekte genehmigt, Sicherheitsbedenken bleiben TrendAI, ein Geschäftsbereich von Trend Micro, veröffentlicht neue Forschungsergebnisse, die zeigen, dass Unternehmen weltweit den Einsatz von künstlicher Intelligenz vorantreiben, obwohl bekannte Sicherheits- und Compliance-Risiken bestehen. Zusammenfassung (TL; DR): Eine globale Befragung ergab, dass 70 Prozent der Entscheider in Deutschland (67 Prozent weltweit) bereits unter Druck standen, KI-Projekte trotz […]

Zahl der KI-Sicherheitslücken erreicht Rekordhoch

Zahl der KI-Sicherheitslücken erreicht Rekordhoch. TrendAI, ein Geschäftsbereich von Trend Micro, Anbieter von Cybersicherheitslösungen, analysiert in seinem neuesten TrendAI State of AI Security Report, welche KI-Sicherheitslücken das globale KI-Ökosystem gefährden. Zusammenfassung (TL; DR): Neuer Sicherheitsreport von TrendAI dokumentiert 2.130 neue Schwachstellen in KI-Systemen alleine im vergangenen Jahr. Von 2018 bis Ende 2025 wurden insgesamt 6.086 […]

Zero-Click RCE in Claude Desktop: Warum uns das nicht überraschen sollte

Zero-Click RCE in Claude Desktop: Warum uns das nicht überraschen sollte. Diesmal gibt es eine Sicherheitslücke in Agenten, und zwar nicht in irgendeinem experimentellen Open-Source-Projekt, sondern in Claude Desktop. Die Sicherheitsfirma LayerX hat eine kritische Zero-Click RCE (Remote Code Execution) Schwachstelle in Claude Desktop Extensions (DXT) entdeckt, die über 10.000 aktive Nutzende betrifft und mit […]

Kriminelle KI ist ein Geschäftsmodell – kein Experiment mehr

Kriminelle KI ist ein Geschäftsmodell – kein Experiment mehr. Trend Micro veröffentlicht neue Forschungsergebnisse zur kriminellen Nutzung von Künstlicher Intelligenz (KI). Demnach hat KI-gestützte Cyberkriminalität die experimentelle Phase hinter sich gelassen und ein stabileres, professionelleres Ökosystem entwickelt, das der Reifung anderer etablierter Untergrundmärkte ähnelt. Zusammenfassung (TL; DR): Umfrage kriminelle KI: Frühere Berichte zeigten das Auftreten […]

Agentic AI: Automatisiert Cyberkriminalität

Agentic AI automatisiert Cyberkriminalität schneller, als Verteidiger reagieren können. Trend Micro, Anbieter von Cybersicherheitslösungen, legt in einer neuen Studie dar, wie agentenbasierte KI („Agentic AI“) das Ökosystem der Cyberkriminalität zukünftig neu definieren und kriminelle Operationen vollständig automatisieren wird, die weit über die heutigen Ransomware- und Phishing-Kampagnen hinausgehen. Zusammenfassung (TL; DR): Studie „VibeCrime: Preparing Your Organization […]

Trend 2026 by Trend Micro: Der Aufstieg KI-getriebener, autonomer Angriffe

Trend 2026 by Trend Micro: Der Aufstieg KI-getriebener, autonomer Angriffe und der Kampf um Geschwindigkeit. 2026 wird den Wendepunkt darstellen, an dem Cyberangriffe praktisch vollständig automatisierbar werden. Während Unternehmen künstliche Intelligenz (KI) zur Produktivitätssteigerung einsetzen, nutzen Cyberkriminelle dieselben Technologien zur Skalierung von Angriffen. Zusammenfassung (TL; DR): KI wird zentraler Treiber für Cyberangriffe APTs (Advanced Persitent […]

DragonForce Ransomware unter der Lupe

Ransomware DragonForce unter der Lupe. Die Herkunft der Ransomware-Gruppe DragonForce bleibt ungeklärt. Offensichtlich jedoch sind ihre rasante Entwicklung und ihr aggressives, auf Affiliates basierendes Modell. Das macht sie zu einer aufstrebenden Bedrohung, die es zu beobachten gilt. Zusammenfassung (TL; DR): DragonForce tauchte erstmals 2023 als Ransomware-as-a-Service-Gruppe (RaaS) auf DragonForce (von Trend Micro als Water Tambanakua […]

Xanthorox: Bösartiges KI-Tool automatisiert Cyberkriminalität

Xanthorox: Bösartiges KI-Tool automatisiert Cyberkriminalität. Trend Micro hat seine Analyse zu „Xanthorox“, einem KI-Tool, das in Darknet-Foren als „guardrails-free AI“ (KI ohne Schutzvorrichtungen) vermarktet wird, veröffentlicht. Die Untersuchung zeigt, dass Xanthorox zwar in Bezug auf seine Fähigkeiten überbewertet wird, aber trotzdem eine besorgniserregende Veränderung in der Art und Weise darstellt, wie Kriminelle KI nutzen – […]

APT-Gruppe Salt Typhoon: Koordinierte Operationen für Spionage

APT-Gruppe Salt Typhoon: Koordinierte Operationen für Spionage. Die vom BSI als aktiv geführte China-nahe APT-Gruppe Salt Typhoon (Earth Estries) steht im Mittelpunkt einer neuen Untersuchung von Trend Micro. Die Gruppe ist seit Jahren durch gezielte Cyber-Spionagekampagnen gegen Telekommunikations- und Regierungsorganisationen bekannt. Das BSI veröffentlichte im Mai eine offizielle Warnung vor Angriffen. Zusammenfassung (TL; DR): Premier […]

Windows 11 aus IT-Sicherheitssicht ein Muss?

Windows 11 aus IT-Sicherheitssicht ein Muss? Gerade müssen Unternehmen entscheiden, ob sie auf Windows 11 updaten, da der Support für Windows 10 ausläuft. Anlass genug, um über notwendige Möglichkeiten zu sprechen, wenn Systeme aus unterschiedlichen Gründen nicht aktualisiert werden können. Zusammenfassung (TL; DR): Viele Unternehmen bleiben bei Windows 10, obwohl dessen Support im Oktober ausläuft […]

Zunahme dynamischer QR-basierter Phishing-Angriffe (Quishing)

Zunahme dynamischer QR-basierter Phishing-Angriffe (Quishing). Trend Micro, Anbieter von Cybersicherheitslösungen, analysiert in seinem neuesten E-Mail Threat Landscape Report, aktuelle Veränderungen in der Cyber-Bedrohungslandschaft. Der Bericht zeigt: E-Mails bleiben ein Haupteinfallstor für Cyberangriffe. Dabei setzen Cyberkriminelle zum Stehlen von Anmeldedaten verstärkt auf QR-basiertes Phishing, sogenanntes „Quishing“. Unternehmen sollten diese Entwicklungen im Blick behalten und ihre Schutzmaßnahmen […]

ChatGPT-Agenten: Gefahr durch eigenständige KI

ChatGPT-Agenten: Gefahr durch eigenständige KI. Generative KI wird bisher vor allem als Assistenzwerkzeug verstanden, doch mit der Einführung von sogenannten „Agenten“ steht ein Paradigmenwechsel bevor. Diese autonomen Systeme führen nicht nur Befehle aus, sondern agieren selbstständig, interagieren mit Systemen, treffen Entscheidungen und können, im schlimmsten Fall, ohne menschliches Zutun Schaden anrichten. Die Gefahrenquellen in Kurzfassung […]

Task Scams: Vorsicht vor digitalem Job-Betrug

Task Scams: Vorsicht vor digitalem Job-Betrug. Aktuelle Forschung vor Trend Micro zeigt eine globale Schattenindustrie mit gamifizierten Betrugsplattformen, Fake-Websites und Kryptowährungen, den Task Scams. Trend Micro veröffentlicht neue Forschungsergebnisse, die die Mechanismen und das Ausmaß eines rasant wachsenden Betrugsmodells aufdecken: sogenannte „Task Scams“. Dabei handelt es sich um ausgeklügelte Online-Jobbetrügereien, die Opfer mit scheinbar harmlosen […]

Sind Schulungen im Zeitalter von KI noch sinnvoll?

Sind Schulungen im Zeitalter von KI noch sinnvoll? Wir müssen aufhören, die Schuld abzuschieben. Auch wenn es unpopulär ist: der Schutz des Unternehmens bleibt Aufgabe der IT-Sicherheitsabteilung – mit oder ohne KI. Andere Mitarbeitende können lediglich eine unterstützende Funktion einnehmen, indem sie gefährliche Mails rechtzeitig erkennen. Das ist nicht selbstverständlich und wird in Zukunft immer […]

Zero Day Initiative: 20 Jahre unabhängige Sicherheitsforschung

Zero Day Initiative: 20 Jahre unabhängige Sicherheitsforschung. Trend Micro feiert das zwanzigste Jubiläum seiner Zero Day Initiative (ZDI), des herstellerunabhängigen Programms zur Schwachstellenforschung (Bug Bounty). Seit 2005 fördert die ZDI die verantwortungsvolle Offenlegung von Software-Schwachstellen mit Prämien für entdeckte Sicherheitslücken und durch ethische Hacking-Wettbewerbe weltweit. Das Programm ist führend in der globalen Forschung und Entdeckung […]

KI-Server: Warnung vor Risiken auf Infrastrukturebene

KI-Server: Warnung vor Risiken auf Infrastrukturebene. Trend Micro veröffentlicht einen neuen Forschungsbericht zur Cybersicherheit im Bereich der künstlichen Intelligenz (KI). Der Trend State of AI Security Report fordert KI-Entwickler und IT-Führungskräfte dazu auf, bei der Entwicklung und Bereitstellung sicherer Systeme bewährte Best Practices zu beachten. Sie setzen sich sonst bei KI-Server dem Risiko von Datendiebstahl, […]

Öffentlichen Sektor: Worauf ist bei Cybersicherheit zu achten?

Öffentlichen Sektor: Worauf ist bei Cybersicherheit zu achten? Das Jahr 2025 ist kaum einen Monat alt und doch schon in vollem Gange. Gerade politisch herrscht große Unruhe: Die Amtseinführung von Donald Trump als US-Präsident sorgt weltweit für Verunsicherung und in Deutschland geht ein Bundestagswahlkampf in die heiße Phase, der schon jetzt an bisherigen Gewissheiten rüttelt. […]

KI als Waffe: Wie Deepfakes Identitätsdiebstahl und Angriffe befeuern

KI als Waffe: Wie Deepfakes Betrug, Identitätsdiebstahl und Angriffe befeuern. Trend Micro veröffentlicht einen neuen Bericht, der das Ausmaß und die Reife Deepfake-gestützter Cyberkriminalität beleuchtet. Mit zunehmender Leistungsfähigkeit, Verfügbarkeit und Erschwinglichkeit generativer KI-Tools setzen Cyberkriminelle diese Technologien verstärkt für Angriffe wie Betrug, Erpressung oder Identitätsdiebstahl ein. Der Bericht zeigt, dass Deepfakes längst kein reiner Hype […]

Baulink stärkt mit Trend Micro seine Cyberresilienz

Baulink stärkt mit Trend Micro seine Cyberresilienz. Die Baubranche steht unter hohem Digitalisierungsdruck – und gleichzeitig unter wachsendem Cyberrisiko. So auch Baulink, ein mittelständisches Bauunternehmen mit über 130 Mitarbeitenden und mehreren Standorten. Als die hauseigene IT-Abteilung zunehmend unter der Fragmentierung ihrer Sicherheitslösungen litt, fiel der Startschuss für eine strategische Neuausrichtung im Bereich Cybersecurity. Trend Micro […]

Optigrün setzt auf Security-Plattform von Trend Micro

Optigrün setzt auf Security-Plattform von Trend Micro. Grüne Wiesen und blühende Gärten auf Hausdächern und Gebäuden: Dafür steht Optigrün International. Mit ihren Lösungen verbessert sie die Lebensqualität und Ökobilanz unserer Städte. Bei der Cybersicherheit setzt der mittelständische Hidden Champion auf den Plattform-Ansatz von Trend Micro. Damit hebt er nach und nach alle Ebenen der IT-Umgebung […]

ZSC/GCK Lions stärken mit Trend Micro ihre IT-Cloud-Infrastruktur

ZSC/GCK Lions stärken mit Trend Micro ihre IT-Cloud-Infrastruktur. Die ZSC/GCK Lions haben den Anspruch, digital eine der modernsten Sportorganisationen in Europa zu sein. Das gilt für ihre Identität als Eishockey-Club, als auch in der Rolle des Arenabetreibers der neuen Swiss Life Arena. Die erfolgreiche digitale Transformation setzt jedoch eine moderne IT-Security voraus. Mit Trend Micro […]

Sicherheitslücken gefährden private 5G-Netze inmitten des KI-Booms

Sicherheitslücken gefährden private 5G-Netze inmitten des KI-Booms Trend Micro veröffentlicht eine neue gemeinsame Studie mit CTOne. Die Studie warnt vor einem Mangel an Fachwissen in der Kommunikationstechnologie (CT), der private 5G-Netzwerke trotz der weit verbreiteten Einführung von durch künstliche Intelligenz (KI) gestützten Sicherheitstools gefährden könnte. Private 5G-Netzwerke boomen dank ihres Einsatzes in kritischen Branchen wie […]

Insights in den russischsprachigen Cyber-Untergrund

Insights in den russischsprachigen Cyber-Untergrund Trend Micro veröffentlicht seinen neuen Forschungsbericht, der einen umfassende Insight in den russischsprachigen Cyber-Untergrund gibt, ein Ökosystem, das die weltweite Cyberkriminalität in den letzten zehn Jahren geprägt hat. Vor dem Hintergrund einer sich rasch entwickelnden Cyber-Bedrohungslandschaft untersucht das Forschungspapier (auf englisch) die wichtigsten Trends, die die Ökonomie im Untergrund verändern: […]

Cyber Risk Index (CRI): Cyberrisiko-Score erneut gesunken

Cyber Risk Index (CRI): Cyberrisiko-Score erneut gesunken Trend Micro gab einen erneuten Rückgang des Cyberrisikos bekannt, der sich in den Kennzahlen seines Cyber Risk Index (CRI) widerspiegelt. Mit einem Jahresdurchschnitt von 38,4 lag der Wert für 2024 um 6,2 Punkte unter dem CRI des Vorjahres. Der Cyber Risk Index gibt dabei das Cyberrisiko auf einer […]

ZDI-CAN-25373: Windows Shortcut als Zero-Day-Exploit

ZDI-CAN-25373: Windows Shortcut als Zero-Day-Exploit Die Zero Day Initiative (ZDI) hat mit ZDI-CAN-25373 eine Windows .lnk-Dateischwachstelle identifiziert, die von APT-Gruppen missbraucht wird und die Ausführung versteckter Befehle mit dem Ziel der Spionage und Datendiebstahl ermöglicht. ZDI-CAN-25373 Zusammenfassung Nahezu 1000 bösartige .lnk-Dateien missbrauchen ZDI-CAN-25373, eine Schwachstelle, durch die Angreifer versteckte bösartige Befehle auf dem Computer eines […]

DeepSeek-R1 als Warnsignal: KI-Sicherheit beginnt bei der Architektur

DeepSeek-R1 als Warnsignal: KI-Sicherheit beginnt bei der Architektur Künstliche Intelligenz revolutioniert nicht nur Geschäftsprozesse, sondern bringt auch neue, hochkomplexe Sicherheitsrisiken mit sich. Ein aktuelles Beispiel ist DeepSeek-R1, ein KI-Modell, das mit sogenanntem Chain-of-Thought (CoT) Reasoning arbeitet. Diese Methode soll die Nachvollziehbarkeit von KI-Entscheidungen verbessern, indem sie Denkschritte explizit offenlegt. Doch genau hier liegt die Schwachstelle: […]

Die Rolle des CISO im Generationenkonflikt

Die Rolle des CISO im Generationenkonflikt Die Rolle des CISOs steht vor neuen Herausforderungen. Mussten sie sich früher Gehör verschaffen und Entscheidungsträger und Mitarbeiter davon überzeugen, wie wichtig IT-Sicherheit für ein Unternehmen ist, geht es heute darum, Leistung zu erbringen und Informationsbestände, Technologien, Systeme und Netzwerke angemessen vor immer komplexeren Angriffsmethoden zu schützen. Zwar haben […]

So entwickelt sich der Cyber-Untergrund

So entwickelt sich der Cyber-Untergrund Trend Micro veröffentlicht seinen neuen Forschungsbericht „Bridging Divides, Transcending Borders: The Current State of the English Underground“. Dieser beleuchtet signifikante Veränderungen im englischsprachigen Ökosystem der Cyberkriminalität, den Cyber-Untergrund, deren weltweite Auswirkungen sowie die sich verändernde Bedrohungslandschaft. Der Bericht knüpft an eine frühere Untersuchung aus dem Jahr 2015 an und zeigt, […]

Elektronische Patientenakte (ePA) braucht robuste Sicherheit

Elektronische Patientenakte (ePA) braucht robuste Sicherheit Am 15. Januar beginnt die ePA-Testphase. Die Vorteile der elektronischen Patientenakte liegen auf der Hand: Sie erleichtert den Austausch von medizinischen Dokumenten, unnötige Doppeluntersuchungen entfallen und im Notfall liegen alle wichtigen Informationen gesammelt und schnell vor. Der Sinn der Elektronische Patientenakte steht außer Frage, jedoch muss die Art und […]

Koop: Trend Micro & Intel mit Lösung für Software- und Hardwaresicherheit

Koop: Trend Micro & Intel mit gemeinsamer Lösung für Software- und Hardwaresicherheit Trend Micro kündigt eine neue Koop mit Intel an. Ziel ist es, gemeinsame Kunden besser vor versteckten Bedrohungen wie dateiloser Malware und fortschrittlicher Ransomware zu schützen. Trend Micro & Intel mit gemeinsamer Lösung Die integrierte Lösung nutzt die Sicherheitsplattform von Trend Micro in […]

Deepfake-basierte bösartige digitale Zwillinge als Bedrohung

Deepfake-basierte bösartige digitale Zwillinge als neue Bedrohung Der Trend Micro-Bericht The Easy Way In/Out: Securing The Artificial Future zu den Prognosen für 2025 warnt im Jahr 2025 besonders vor dem Potenzial von bösartigen „digitalen Zwillingen“ und deren Bedrohungspotenzial via Deepfake. Dabei werden gestohlene oder geleakte persönliche Informationen verwendet, um ein Large Language Model (LLM) zu […]

EU-Vertragsverletzungsverfahren gegen Deutschland wegen NIS2

EU-Vertragsverletzungsverfahren gegen Deutschland wegen NIS2 Wie heise online berichtet, hat die EU wegen der bisher nicht erfolgten Umsetzung der NIS2-Richtlinie sowie der Richtlinie über die Resilienz kritischer Infrastrukturen ein EU-Vertragsverletzungsverfahren gegen Deutschland wegen NIS2 gegen die Bundesrepublik eingeleitet. Angesichts der Verzögerungen im Gesetzgebungsprozess in den vergangenen Jahren kommt das nicht wirklich überraschend – ist doch […]

Cyber Risk Report zeigt kritische Schwachstellen auf

Cyber Risk Report zeigt kritische Schwachstellen auf und bietet neue Möglichkeiten der Risikopriorisierung Trend Micro veröffentlicht neue Studienergebnisse zu Cyberrisiken in Unternehmen. Der Cyber Risk Report liefert umfangreiche Daten aufgeschlüsselt nach Region, Unternehmensgröße, Branche und Asset-Typ. Die Ergebnisse zeigen: IT-Sicherheitsverantwortliche sind gefordert, sich einen besseren Überblick über die Risiken ihrer Angriffsoberfläche zu verschaffen. Anhand eines Ereigniskatalogs […]

Cybersecurity rund um die Uhr: Es fehlt an Ressourcen

Cybersecurity rund um die Uhr: Es fehlt an Ressourcen Trend Micro veröffentlicht Studienergebnisse zum Umgang mit Cyberrisiken. Die Studie zeigt: Unternehmen mangelt es an Ressourcen und an der Bereitschaft der Geschäftsleitung, ihre digitale Angriffsoberfläche zu erfassen und zu minimieren. Eine aktuelle Studie von Trend Micro, für die IT-Sicherheitsentscheider weltweit befragt wurden, zeigt einige weit verbreitete […]

Deepfake-Tools werden immer zugänglicher

Deepfake-Tools werden immer zugänglicher Cyberkriminelle weiten ihr Angebot von Large Language Models (LLMs), Deepfake-Technologien und Deepfake-Tools aus, produzieren mehr und vergrößern ihre Reichweite. Kriminelle Telegram-Marktplätze werben für neue ChatGPT-ähnliche Chatbots, die versprechen, ungefilterte Antworten auf alle Arten von bösartigen Fragen zu geben. Denn kommerzielle LLMs wie Gemini oder ChatGPT sind zum einen so programmiert, dass […]

Chinesischen Hackergruppe Earth Preta hat Angriffsmethode geändert

Chinesischen Hackergruppe Earth Preta hat Angriffsmethode geändert Earth Preta (auch Mustang Panda) – die Hackergruppe setzt in einer neuen Angriffswelle auf selbstverbreitende Malware, die sich über Wechseldatenträger ausbreitet, sowie auf Spear-Phishing-Kampagnen. Ziel der Angriffe sind derzeit hauptsächlich Regierungsbehörden in der Asien-Pazifik-Region (APAC). Die Gruppe nutzt Wechseldatenträger als Infektionsvektor und verfolgt Cyber-Spionage, um Systeme zu kontrollieren […]

Gleichgewicht zwischen Cybersicherheit und Geschäftskontinuität

Gleichgewicht zwischen Cybersicherheit und Geschäftskontinuität Eva Chen, CEO und Mitgründerin von Trend Micro fordert die Cybersecurity-Branche nach dem schadensträchtigen Ausfall von CrowdStrike zu einem Wandel auf. In ihrer Keynote auf dem AI Summit der Cybersicherheitskonferenz Black Hat USA (Webseite) forderte Chen ein Gleichgewicht von Cybersicherheit, Geschäftsfortschritt und Business Continuity. Eva Chen kann auf jahrzehntelange Erfahrung […]

CISOs unter Druck: Kommunikation mit der Geschäftsleitung verbesserungsfähig

CISOs unter Druck: Kommunikation mit der Geschäftsleitung verbesserungsfähig Trend Micro veröffentlicht Studienergebnisse zum Umgang mit Cyberrisiken in Unternehmen. Die Studie zeigt: Drei Viertel der deutschen IT-Security-Verantwortlichen (76 Prozent, weltweit 79 Prozent der CISOs) fühlen sich von der Geschäftsleitung unter Druck gesetzt, die Cyberrisiken im Unternehmen herunterzuspielen. 48 Prozent (weltweit 41 Prozent) von ihnen glauben, dass […]

Pawn Storm (APT28) und andere von APT-Akteuren kompromittierte Router

Pawn Storm (APT28) und andere von APT-Akteuren kompromittierte Router. Trend Micro hat analysiert, wie Pawn Storm (auch APT28 oder Forest Blizzard) und andere APT-Akteure Router kompromittieren und diese dadurch zu einem Teil von Botnets werden. Cyberkriminelle und Advanced Persistent Threat (APT)-Akteure haben ein gemeinsames Interesse an Proxy-Anonymisierungsschichten und Virtual Private Network (VPN)-Knoten, weil sie darüber […]

Kapeka: Wird Cyberwaffe zum normalen Angriffstool?

Kapeka: Wird Cyberwaffe zum normalen Angriffstool? Ein neues IT-Angriffstool namens Kapeka aus Russland sorgt derzeit für Schlagzeilen. Sicherheitsforscher von WithSecure haben das Werkzeug entdeckt und den Angreifern namens „Sandworm“ zugeordnet. Die zum russischen Geheimdienst gehörende Truppe hat sich seit 2014 einen Namen gemacht, weil sie hochrangige Ziele unter anderem im Energiesektor mit Einsatz so genannter […]

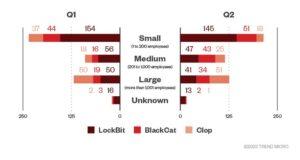

Ransomware-Landschaft vor und nach der LockBit-Disruption

Ransomware-Landschaft vor und nach der LockBit-Disruption Trend Micro analysiert in einem aktuellen Report die Ransomware-Landschaft und gibt einen Ausblick, welche Auswirkungen die Disruption von LockBit auf diese hat. In Zusammenarbeit mit der britischen National Crime Agency (NCA), war es Trend Micro gelungen, detaillierte Analysen zu den Aktivitäten der Ransomware-Gruppe zu liefern und die gesamte Funktionalität […]

Earth Lusca nutzt geopolitische Köder, um Taiwan ins Visier zu nehmen

Bei der Überwachung von Earth Lusca wurde Trend Micro auf eine neue Kampagne aufmerksam, welche die chinesisch-taiwanesischen Beziehungen als Social-Engineering-Köder nutzt, um ausgewählte Ziele zu infizieren. Aufgrund der untersuchten Tools, Techniken und Verfahren (TTP) ordnet Trend Micro diese Kampagne mit hoher Wahrscheinlichkeit der APT-Gruppe Earth Lusca zu.

Sicherheitslücke in Microsoft Windows Defender - Millionen User betroffen

Trend Micro gibt die Entdeckung einer Sicherheitslücke in Microsoft Windows Defender bekannt. Diese wird aktiv von der cyberkriminellen Gruppierung Water Hydra ausgenutzt.

Zero Day-Sicherheitslücke in Microsoft Windows SmartScreen

Eine 6.8 Security Feature Bypass Schwachstelle ist normalerweise nichts, was Administratoren schlaflose Nächte bereitet. Dennoch erleben wir mit der von Microsoft am Patch Tuesday releasten Sicherheitslücke mit dem kryptischen Namen CVE-2024-21412 eine Softwareschwachstelle, die bereits von einigen Bedrohungsakteuren aktiv ausgenutzt wird.

Gefälschter Europcar-Hack: Ehre unter Kriminellen?

Ende Januar wurden in einem Untergrundforum angebliche Daten von rund 50 Millionen Europcar-Kunden angeboten. Europcar reagierte schnell und bestritt, dass es sich um eine echte Datei handele, sondern nur ein gefälschter Europcar-Hack. Weder seien die Daten in sich konsistent, noch seien insbesondere die E-Mail-Adressen bei Europcar überhaupt bekannt. Während Europcar die Vermutung äußerte, dass […]

Cyberangriff auf Subway: Lockbit erneut zugeschlagen

Cyberangriff auf Subway: Lockbit erneut zugeschlagen Und wieder hat die Ransomware as a Service (RaaS)-Gruppe Lockbit zugeschlagen. Das neueste Opfer: ein Cyberangriff auf Subway auf die Frenchise-Kette Subway. Daten seien gestohlen worden und mit denen werde das Unternehmen gerade erpresst. So berichtet u.a. Heise über den Vorfall. Überraschend ist das nicht. Lockbit gehört zu den […]

Größtes Geschäftsrisiko? Nach wie vor eine unzureichende Cybersicherheit

Größtes Geschäftsrisiko? Nach wie vor eine unzureichende Cybersicherheit Cybervorfälle bleiben auch 2024 das größte Geschäftsrisiko weltweit, so das aktuelle Allianz Risk Barometer. Darunter fallen Datenpannen, aber vor allem Angriffe auf kritische Infrastrukturen oder Vermögenswerte sowie Ransomware-Attacken. Auf Platz zwei werden laut der Umfrage in Deutschland Betriebsunterbrechungen genannt. Mittlerweile bildet die IT die Basis für nahezu […]

SOC und Technologie: Inhouse vs. Managed

Viele Unternehmen überlegen, ob sie ein eigenes SOC (Security Operations Center) aufbauen sollen, um ihre Cyberabwehr zu stärken. Dabei geht es in der Regel darum, die IT-Umgebung 24/7 zu monitoren, Bedrohungen frühzeitig zu erkennen und schnell zu reagieren.

AI Fearlessly.

Kontakt

http://www.trendaisecurity.com

Parkring 29, Trend Micro Deutschland GmbH85748 Garching b. München

Anstehende Veranstaltung

Aktueller Beitrag

Veröffentlicht am 14. April 2026 • In 3 Minuten gelesen

Künstliche IntelligenzPhishing

LinkedIn als Einfallstor – KI automatisiert hochgradig gezielte Cyberangriffe in nur 30 Minuten. LinkedIn ist zur digitalen Visitenkarte der Wirtschaft geworden – und zur frei zugänglichen Datenquelle für Angriffe auf Unternehmen. Neu ist: KI automatisiert nun Open Source Intelligence (OSINT) und gezielte Spear-Phishing-Attacken. Was früher mehrere Tage und Spezialwissen brauchte, gelingt heute in Minuten und […]