IDC-Studie: Warum Unternehmen trotz Backups Datenverlust erleiden

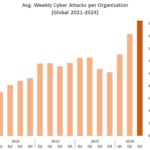

IDC-Studie: Warum Unternehmen trotz vorhandener Backups Datenverlust erleiden Zerto, ein Unternehmen von Hewlett Packard Enterprise, stellt seine jährlich IDC-Studie zum Stand der Vorsorge gegen Ransomware und andere Katastrophen vor, die die Wiederherstellung von Daten notwendig macht. Die Studie „The State of Disaster Recovery and Cyber-Recovery 2024 – 2025“ zeigt das Ausmaß, mit dem Backups Unternehmen […]

IDC-Studie: Warum Unternehmen trotz Backups Datenverlust erleiden Weiterlesen »