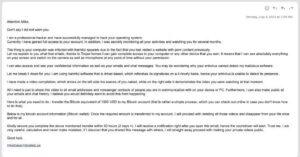

Erpressungsangriffe sind häufige auftretende Formen von E-Mail-Betrug. Hierbei drohen Cyberkriminelle mit der Veröffentlichung von kompromittierenden Informationen, etwa einem peinlichen Foto, und fordern eine Zahlung in Kryptowährung. Oft kaufen Angreifer die Anmeldedaten der Opfer oder erlangen sie durch Datenlecks, um zu „beweisen“, dass ihre Drohung legitim ist. Das hilft bei Mail-Erpressung: Taktiken und Schutz-Methoden.

Um ein besseres Verständnis der finanziellen Infrastruktur zu erhalten, die Angreifer in Erpressungs-E-Mails verwenden, hat IT-Sicherheitsanbieter Barracuda gemeinsam mit Forschern der Universität Columbia über 300.000 E-Mails analysiert, die von den KI-basierten Detektoren von Barracuda Networks über einen Zeitraum von einem Jahr als Erpressungsangriffe erkannt wurden.

Im Folgenden werden die bei diesen Angriffen verwendeten Währungen, die Art, wie die Angreifer Bitcoin-Adressen verwenden, das Volumen der versendeten E-Mails und die geforderten Geldbeträge näher beleuchtet.

In untersuchten Datensatz ist Bitcoin die einzige Kryptowährung, die von Angreifern verwendet wurde. Es gibt mehrere Gründe, weshalb Bitcoin von Kriminellen als favorisierte Zahlungsmethode für das Lösegeld verwendet wird. Bitcoin ist weitgehend anonym, Transaktionen werden über Wallet-Adressen abgewickelt, und jeder kann so viele Wallet-Adressen generieren, wie er möchte.

Darüber hinaus ist die Infrastruktur rund um Bitcoin gut entwickelt, was es den Opfern leicht macht, Bitcoin zu kaufen, und den Angreifern ermöglicht, ihre Aktionen mithilfe von sogenannten „Mixern“ noch weiter zu anonymisieren. Dabei handelt es sich um Dienste, die die Transaktionshistorie verschleiern sollen, indem sie Bitcoin aus zahlreichen Wallets nach dem Zufallsprinzip kombinieren und aufteilen. Darüber hinaus können die Erpresser aufgrund des öffentlich zugänglichen Charakters der Blockchain leicht nachprüfen, ob ein Opfer gezahlt hat oder nicht, wodurch einige der Probleme, die bei herkömmlichen Transaktionen auftreten, beseitigt werden.

Analyse von Bitcoin-Adressen

Obwohl Bitcoin anonym ist, erhält man dennoch einige sehr interessante Informationen über die Angreifer und ihr Verhalten, indem man die Bitcoin-Adressen in ihren Erpressungs-E-Mails analysiert. Wenn zum Beispiel dieselbe Bitcoin-Adresse in mehreren von Benutzern erhaltenen E-Mails verwendet wird, zeigt dies, dass sie zum selben Angreifer oder derselben Angreifergruppe gehört.

Bei der Analyse des untersuchten Datensatzes stellten die Forscher fest, dass sich die Angriffe auf eine kleine Anzahl von Bitcoin-Adressen konzentrieren. Insgesamt gab es etwa 3.000 eindeutige Bitcoin-Adressen, von denen die Top-10 in etwa 30 Prozent der E-Mails und die Top-100 in etwa 80 Prozent der E-Mails auftauchten. Dies lässt darauf schließen, dass eine kleine Zahl von Angreifern für die große Mehrheit der Erpressungs-E-Mails verantwortlich ist. Wenn es also gelingt, diese Angreifer zu stoppen oder ihre Methoden wirksam zu blockieren, kann ein großer Teil dieser E-Mail-Bedrohung neutralisiert werden.

Eine weitere wichtige Information, um E-Mails bestimmten Angreifern zuzuordnen, sind die E-Mail-Felder. So kann etwa das Feld „Absender“ jeder E-Mail als Stellvertreter für den Angreifer gesehen werden. Stammen mehrere E-Mails vom selben Absender, gehören sie zum selben Angreifer. In der Untersuchung wurden die E-Mails nach dem Feld „Absender” gruppiert und die Anzahl der E-Mails gezählt, die jeder Absender versendet hat, sowie die Anzahl der eindeutigen Bitcoin-Adressen, die jeder Absender verwendet hat.

Dies zeigte, dass die überwiegende Mehrheit aller Absender bei ihren Angriffen dieselbe Bitcoin-Adresse nutzte. Dies gilt sowohl für Angreifer, die eine große Anzahl von E-Mails versendeten, als auch für Erpresser, die nur mit kleinen Mengen arbeiteten. Von den 120.000 eindeutigen Absendern im gesamten Datensatz haben zudem weniger als 3.000 Absender mehr als zehn E-Mails verschickt. Nur acht Absender versendeten mehr als 500 E-Mails.

Dies zeigt, dass die Angreifer bei der Verschleierung ihrer Identität etwas nachlässig sind und in der überwiegenden Mehrheit der Fälle dieselbe Bitcoin-Adresse für ihre Betrügereien verwenden. Dadurch besteht die Möglichkeit, dass diese kleine Anzahl von Bitcoin-Adressen (und Angreifer) von Strafverfolgungsbehörden aufgespürt werden können.

Wie viel Geld verlangen die Erpresser?

Um das Verhalten der Angreifer besser zu verstehen, untersuchten die Forscher zudem, wie viel Geld die Angreifer forderten und wie einheitlich der Betrag im untersuchten Datensatz ist. Von den 200.000 E-Mails, aus denen Bitcoin-Adressen extrahiert werden konnten, verlangten 97 Prozent US-Dollar, 2,4 Prozent Euro und die restlichen 0,6 Prozent britische Pfund, kanadische Dollars, Bitcoins usw. Für jeden Betrag, der nicht in US-Dollar angegeben war, rechneten die Forscher ihn zum Vergleich in den entsprechenden US-Dollar-Wert des Tages um, an dem die E-Mail gesendet wurde. Die Ergebnisse waren wie folgt:

• Fast alle Angreifer fordern einen Betrag zwischen 400 und 5.000 US-Dollar

• 25 Prozent der E-Mails fordern einen Betrag von weniger als 1.000 US-Dollar

• Über 90 Prozent der Erpressungs-E-Mails fordern einen Betrag von weniger als 2.000 US-Dollar

• Die Angreifer fordern in der Regel Geldbeträge zwischen 500 und 2.000 US-Dollar

Dies lässt vermuten, dass sich die von den Angreifern geforderten Geldbeträge stärker auf einen „Sweet Spot”-Bereich konzentrieren. Dieser ist hoch genug, um für den Angreifer erheblich zu sein, aber nicht so hoch, dass er das Opfer veranlassen würde, die Zahlung nicht zu tätigen oder nachzuforschen, ob der Angreifer tatsächlich über kompromittierende Informationen verfügt (was in der Regel nicht der Fall ist). Zudem löst der Betrag auch keinen Alarm bei der Bank oder den Steuerbehörden des Opfers aus.

Möglichkeiten zum Schutz vor Erpressungsangriffen

Spüren Strafverfolgungsbehörden auch nur einen kleinen Teil der Angreifer auf, können kriminelle Operationen dadurch stark gestört werden. Da die Erpresser Vorgehensweisen voneinander übernehmen, sollten Anbieter von E-Mail-Sicherheitslösungen zudem in der Lage sein, einen großen Prozentsatz dieser Angriffe mit einfachen Entdeckungstools zu blockieren. Im Folgenden finden sich vier Best Practices, mit denen sich Unternehmen gegen diese Art von Angriffen verteidigen können:

• KI-basierter Schutz: Angreifer passen Erpressungsangriffe an, um E-Mail-Gateways und Spam-Filter zu umgehen, daher ist eine gute Spear-Phishing-Lösung, die vor Erpressung schützt, ein Muss.

• Schutz vor Kontoübernahmen: Viele Erpressungsangriffe gehen von kompromittierten Konten aus. Deshalb sollte sichergestellt werden, dass Betrüger das Unternehmen nicht als Basislager für diese Angriffe nutzen. Hier helfen Technologien, die mithilfe künstlicher Intelligenz erkennen, wann Konten kompromittiert wurden.

• Proaktive Untersuchungen: Angesichts der peinlichen Natur von Erpressungsbetrügereien sind Mitarbeiter möglicherweise weniger bereit als sonst, diese Angriffe zu melden. Deshalb sollten Unternehmen regelmäßige Untersuchungen der zugestellten Nachrichten durchführen, um E-Mails zu erkennen, die sich auf Passwortänderungen, Sicherheitswarnungen und andere Inhalte beziehen.

• Schulungen zum Sicherheitsbewusstsein: Unternehmen sollten die Benutzer zudem über Erpressungsangriffe aufklären und das Thema zum Bestandteil ihres Schulungsprogramms zum Sicherheitsbewusstsein machen. Es sollte sichergestellt werden, dass Mitarbeiter diese Angriffe erkennen, ihren betrügerischen Charakter verstehen und sich sicher fühlen, sie zu melden. Die Nutzung von Phishing-Simulationen unterstützt außerdem dabei, die Effektivität der Schulungen zu testen und die Benutzer zu ermitteln, die am anfälligsten für Erpressungsangriffe sind.

Erpressung per E-Mail stellt eine erhebliche Bedrohung dar, da Angreifer jedes Jahr Millionen bösartiger Nachrichten an Opfer verschicken, jedoch zeigt sich, dass sie von einer kleinen Anzahl an Tätern begangen wird und diese Gruppen ähnliche Taktiken nutzen. Dies stimmt optimistisch, was die Bekämpfung dieser speziellen E-Mail-Bedrohung angeht.