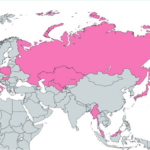

Im Februar: Auffällig viele verdächtige Logins aus Rumänien

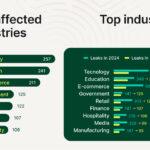

Auffällig viele verdächtige Logins im Februar aus Rumänien. Die SOC-Analysten von Barracuda Managed XDR identifizieren jeden Monat aktuelle Entwicklungen in der Bedrohungslandschaft – und veröffentlichen diese in einem SOC Threat Radar. In den letzten Wochen konnten die Analysten unter anderem einen deutlichen Anstieg identitätsbasierter Angriffe beobachten. Zusammenfassung (TL; DR): Im Februar stammte rund einer von […]

Im Februar: Auffällig viele verdächtige Logins aus Rumänien Weiterlesen »