Mit dem Bericht zur Lage der IT-Sicherheit in Deutschland gab das Bundesamt für Sicherheit in der Informationstechnik (BSI) einen umfassenden Überblick über die Bedrohungen im Cyberraum. Dieses Jahr lag der Fokus vor allem auf den Themen Ransomware und Hacktivism. Aber auch die Gefährdung durch generative KI und Desinformation und Phishing waren im Vordergrund. Die folgenden Kommentare fassen die Ergebnisse aus Sicht der Industrie zusammen.

„Der aktuelle Lagebericht der IT-Sicherheit des BSI bestätigt, was Sicherheitsexperten schon länger beobachten: kleine und mittlere Unternehmen geraten vermehrt ins Ziel von Angreifern. Gerade diesen Unternehmen mangelt es aber oft an Know-How, Ressourcen oder Budget, um sich effektiv zu verteidigen. Managed Security Service Provider können dabei helfen diese Probleme schnell und unkompliziert zu lösen und so die IT-Sicherheit auf das bestmögliche Niveau anzuheben“, sagt Markus Auer, Sales Director Central Europe bei BlueVoyant.

„Im gemessenen Zeitraum wurden dem BSI 68 erfolgreiche Ransomware-Angriffe gemeldet, fast ein Viertel davon richtete sich gegen IT-Dienstleister und zeigt die Verwundbarkeit der Software Supply Chain auf. Insgesamt wurden eine Viertelmillion Schadsoftware-Varianten gefunden. Diese Zahlen decken sich mit den Forschungsergebnissen, die von den Systemen von Check Point erfasst werden. Pro Woche werden 386 deutsche Unternehmen attackiert. Eine von 34 Organisationen wurden darüber hinaus weltweit Ziel eines versuchten Ransomware-Angriffs was einem Anstieg um vier Prozent darstellt,“ erklärt Marco Eggerling, CISO EMEA bei Check Point Software Technologies.

Steigende Professionalisierung von Cyberkriminellen

„Die steigende Professionalisierung von Cyberkriminellen erfordert eine ebenso fortschrittliche Verteidigung. Die wachsende Rolle von KI birgt sowohl Risiken als auch Chancen, wobei die Cybersicherheitsexperten vor dem Balanceakt stehen, innovative Technologien zu nutzen, ohne dabei die Sicherheitsrisiken zu übersehen. Eine verstärkte Zusammenarbeit, Standardisierung und Investition in qualifizierte Sicherheitsexperten sind entscheidend, um der ständig wachsenden Bedrohung im Cyberraum erfolgreich zu begegnen“, fügt Martin Tran, Sales Engineer (DACH & CEE) bei Cymulate hinzu.

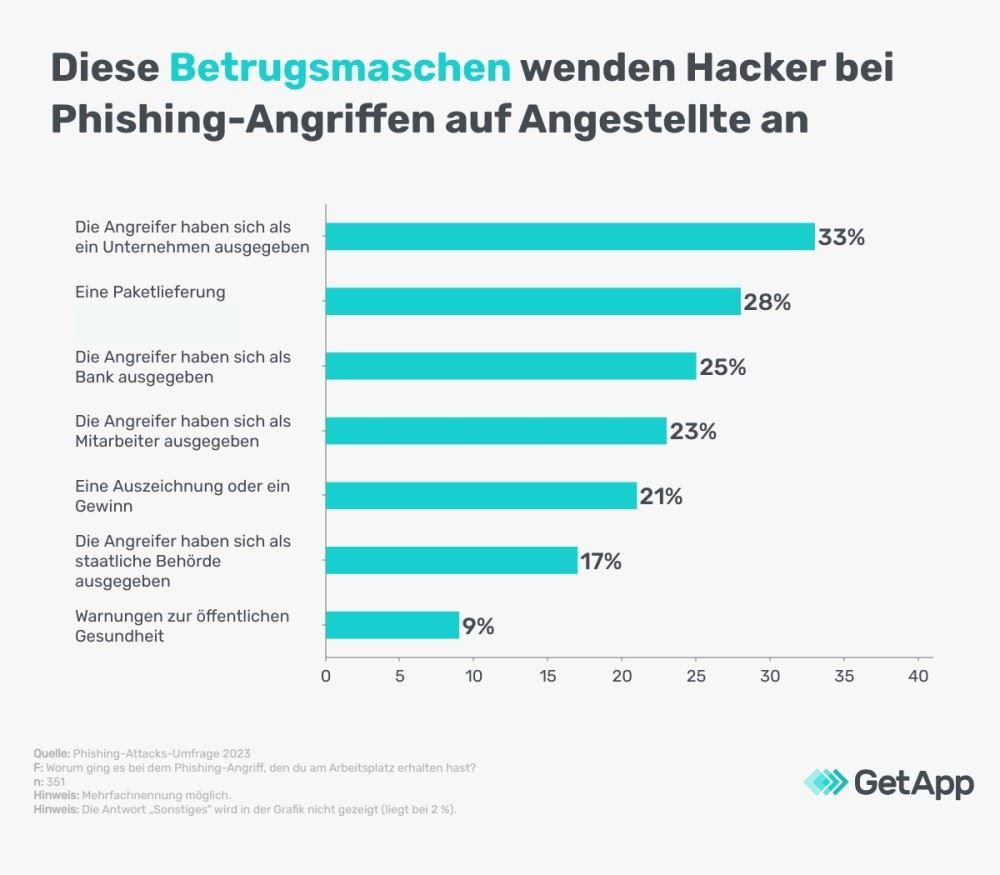

Dr. Martin J. Krämer, Security Awareness Advocate bei KnowBe4 sieht bei der Diskussion um die Gefährdung von generativer KI vor allem die Themen Desinformation und Phishing im Vordergrund: „Hier stehen wir vor einer großen Bedrohung auch für die Privatwirtschaft. Es gilt zu identifizieren, welche Angriffe durch solche Kampagnen begleitet werden, und wie dies geschieht. Natürlich fordert das BSI die Erhöhung der Cyber-Resilienz und dies auch zu Recht.“ Er schließt seine Analyse folgendermaßen ab: „Die Bedrohungslage ist unverändert hoch. Organisationen müssen Angriffe abwehren und sich auf den Ernstfall vorbereiten. Prozesse, Technologien und Menschen müssen zur Cyber-Abwehr mobilisiert werden. Ein wesentlicher Bestandteil ist die Sensibilisierung und Schulung der Mitarbeitenden. Sei es zur Abwehr von Angriffen oder zur effizienten Eindämmung von Vorfällen. Eine aufmerksame Belegschaft mit einem guten Verständnis von Cybersicherheit spart Organisationen bares Geld.“