Neue Phishing-Masche: Bösartige E-Mails mit Adobe InDesign

Phishing-Angriffe werden immer raffinierter und setzen verschiedene Methoden ein, um der Erkennung zu umgehen und Opfer in die Falle zu locken. Aktuell zeigt sich ein Anstieg von Phishing-Attacken, die Adobe InDesign missbrauchen, ein bekanntes und vertrauenswürdiges System zur Veröffentlichung von Dokumenten.

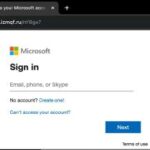

Laut Barracuda-Telemetrie ist die Zahl der E-Mails mit Adobe-InDesign-Links seit Oktober um fast das 30-fache gestiegen. Betrug die tägliche Anzahl zuvor circa 75 pro E-Mails pro Tag, zeigt sich nun ein Anstieg auf circa 2.000. Fast eine von 10 (9 Prozent) dieser E-Mails enthält aktive Phishing-Links. Viele dieser Links haben die Top-Level-Domain “.ru” und werden hinter einem Content Delivery Network (CDN) gehostet, das als Proxy für die Quellseite fungiert. Dies trägt dazu bei, die Quelle der Inhalte zu verschleiern und erschwert es Sicherheitstechnologien, die Angriffe zu erkennen und zu blockieren.

Neue Phishing-Masche: Von gezielten bis zu Massen-Angriffen

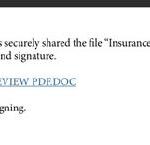

Einige der Angriffe, die Adobe InDesign nutzen, scheinen auf bestimmte Organisationen oder Benutzer abzuzielen. Neue Phishing-Masche: Diese E-Mails enthalten legitime Markenlogos, die von den Angreifern wahrscheinlich aus anderen Inhalten kopiert oder von Websites abgegriffen wurden. Die Logos wurden vermutlich ausgewählt, weil sie den Zielpersonen bekannt sind und Vertrauen erwecken. Dies lässt darauf schließen, dass die Angreifer Zeit und Ressourcen in die Erstellung dieser Nachrichten investiert haben.

- Bei den übrigen Angriffen handelt es sich hauptsächlich um generische, massenhaft verbreitete Nachrichten mit den Logos von OneDrive, SharePoint und Adobe.

- Einige enthalten sehr einfachen Text, der mit minimalem Aufwand zusammengestellt wurde.

- Die Nachrichten fordern den Empfänger auf, auf einen Link zu klicken, der ihn zu einer anderen Website führt, die auf der Subdomäne indd.adobe(.)com gehostet, aber in Wirklichkeit von den Angreifern kontrolliert wird, um die nächste Phase des Angriffs durchzuführen.

Weshalb diese Angriffe erfolgreich sind

Die Angriffe, die Adobe InDesign ausnutzen, wenden mehrere Taktiken an, um die Erkennung zu umgehen und ihre Opfer auszutricksen:

- Sie nutzen eine bekannte und vertrauenswürdige Domäne, die üblicherweise nicht gesperrt ist.

- Zudem können sie durch die Verwendung eines Publishing-Programms sehr überzeugende Social-Engineering-Angriffe erstellen.

- Sobald der Empfänger auf den Link klickt, wird er auf eine andere Webseite weitergeleitet. Das bedeutet, dass es keinen bekannten bösartigen URL-Link im Hauptteil der Nachricht gibt, den herkömmliche Sicherheitstools erkennen und blockieren könnten.

- Dies trägt bei Angriffen, die hinter dem CDN gehostet werden, dazu bei, die bösartige Quelle des Inhalts zu verschleiern, und macht es für Sicherheitstechnologien schwieriger, die Attacke zu erkennen und zu blockieren.

Maßnahmen zum Schutz

Um sich gegen diese Angriffe zu verteidigen, ist es für Unternehmen wichtig, über eine fortschrittliche, mehrschichtige und KI-gestützte E-Mail-Security zu verfügen, die in der Lage ist, sowohl neue als auch bekannte Bedrohungen aufzuspüren. Diese sollte zudem eine Link-Schutzfunktion beinhalten, die sicherstellt, dass Benutzer nicht auf bösartige URLs klicken. Die Technologie überprüft jede URL zum Zeitpunkt des Klicks, um festzustellen, ob der Link sicher ist, bevor eine Weiterleitung zugelassen wird. Als Schutzschicht zwischen E-Mail und Empfänger bildet diese Funktion eine entscheidende letzte Verteidigungslinie, falls Bedrohung neu oder noch unbekannt ist.

Parallel dazu sollten die Mitarbeiter regelmäßig in Sachen Cybersicherheit geschult werden. Die Schulungen sollten immer dann aktualisiert werden, wenn neue Bedrohungstrends auftauchen, damit die Mitarbeiter wissen, worauf sie achten müssen und was zu tun ist, wenn sie eine verdächtige oder bösartige E-Mail entdecken. Die erhobenen Sicherheitsdaten zeigen, dass einige der Phishing-Angriffe, die Adobe InDesign nutzen, auf mehrere Mitarbeiter innerhalb derselben Organisation abzielten. Daher kann eine rasche Meldung und Reaktion auf solche Angriffe sie in ihrem Verlauf stoppen.