Microsoft Security & MSSPs: So schützen sich Mittelständler vor Cyberkriminellen.

Viele Unternehmen setzen auf die Security-Lösungen von Microsoft. Diese bieten zwar eine gute Grundlage, reichen allein aber oft nicht aus.

Zusammenfassung (TL; DR):

- Die Schwachstellen im Mittelstand: Mangelnde Reaktionsgeschwindigkeit sowie die fehlende Expertise zur Identifikation von Angriffen

- Viele Mittelständler setzen auf die Sicherheitsprodukte von Microsoft

- Das Problem: Diese Lösungen fokussieren sich vor allem auf Windows-Umgebungen und Azure als Cloud

Auch mittelständische Unternehmen geraten zunehmend ins Visier von Angreifern. Dies bestätigen nahezu alle jüngeren Untersuchungen, unter anderem der jährliche Lagebericht des Bundesamtes für Sicherheit in der Informationstechnik (BSI) sowie die neueste Studie Cyber Security im Mittelstand (2025) von Deloitte. Die Schäden sind teilweise gewaltig und reichen von Betriebsunterbrechungen und Wiederherstellungskosten bis hin zu massiven Reputationsschäden. Bei Erpressungen durch professionelle Banden werden laut BSI ein durchschnittliches Lösegeld von 300.000 US-Dollar für verschlüsselte Daten und sogar 850.000 Dollar für exfiltrierte Geschäftsinterna gefordert. Es gibt prominente Beispiele in Deutschland, bei denen solche Attacken bereits angeschlagenen Firmen den finalen Knockout versetzt haben.

Trotz hoher Investitionen bleibt die Gefahr

Dass auch kleinere und mittelständische Unternehmen immer mehr solchen Attacken ausgesetzt sind, liegt unter anderem an der rasanten Digitalisierung sowie einer immer umfassenderen Vernetzung. Dies erhöht zwangsläufig die Angriffsflächen. Zwei der größten Schwachstellen sind laut Deloitte-Studie die mangelnde Reaktionsgeschwindigkeit sowie die fehlende Expertise zur Identifikation von Angriffen. Und das, obwohl sich auf Seiten der firmeneigenen IT-Security innerhalb der vergangenen letzten Jahre viel getan hat. So haben viele Betriebe beispielsweise ihr Risikomanagement verbessert, Notfallpläne erstellt und nutzen nun ein Informationssicherheits-Managementsystem (ISMS) nach ISO/IEC 27001. Insgesamt wird für Cybersecurity 2025 so viel Geld ausgegeben wie noch nie.

Die schlechte Nachricht lautet: Dies alles reicht immer noch nicht. Auch nicht nach Ansicht der Unternehmen selbst. In der Deloitte-Studie attestieren sich nur 39 Prozent der befragten Firmen ein gutes bis sehr hohes Niveau. Dabei sind die Grundlagen in den meisten Fällen bereits vorhanden. So setzen viele Mittelständler auf die Sicherheitsprodukte von Microsoft wie Microsoft Defender for Endpoint, welches bereits in Microsoft 365 E3 enthalten ist, Microsoft Defender XDR (ehemals Microsoft 365 Defender) oder Microsoft Defender for Cloud.

Nicht zuletzt durch massive Investitionen und Akquisitionen hat Microsoft in den vergangenen Jahren sein Cybersecurity-Angebot stark ausgeweitet. Mit Erfolg, denn dadurch sind insbesondere für kleinere Unternehmen die Einstiegshürden besonders niedrig. So lassen sich unterschiedliche Services einfach dazubuchen und man hat ein durchgängiges, integriertes Ökosystem.

Das spart hohe Lizenzkosten für Speziallösungen und macht die Implementation recht einfach. Um bei der Vielzahl von Diensten nicht den Überblick zu verlieren, lassen sich diese in einem SIEM (Security Information and Event Management) vereinen und überwachen. Microsoft bietet hierfür seine cloudbasierte Lösung Sentinel an, deren Preismodell für Mittelständler recht attraktiv ist. Die Kosten richten sich nämlich nach der Menge der verarbeiteten Daten und skalieren daher mit der Komplexität der Organisation.

Alles gut mit MS Security? Von wegen

So praktisch ein solches zentrales, einheitliches Management auch ist, so begeben sich Unternehmen noch stärker in die Abhängigkeit eines einzelnen Anbieters. Zudem stellt eine hochintegrierte, weltweit verbreitete Plattform ein attraktives Ziel für Angreifer dar. Dass Microsoft dagegen nicht immun ist, beweist etwa der Vulnerabilities Report 2025 von The Hacker News. So haben die bekannten Schwachstellen mit insgesamt 1.360 im letzten Jahr einen neuen Höchstwert erreicht.

Ein weiterer Punkt sollte beim Einsatz der Security-Tools von Microsoft ebenfalls bedacht werden: Naturgemäß fokussieren sich die Redmonder vor allem auf Windows-Umgebungen und Azure als Cloud. Die Realität bei den meisten deutschen Mittelständlern sieht jedoch anders aus. So betreiben vielen Firmen auch Linux-Server oder haben gar Mainframes im Einsatz. Auch auf der Endgeräte-Seite gibt es oft heterogene Strukturen mit Mac-Rechnern und Windows-PCs im Parallelbetrieb. Zudem kommen bei einigen Organisationen neben Active Directory und Microsoft Entra ID auch andere Verzeichnisdienste wie LDAP zum Einsatz. Darüber hinaus werden neben Azure auch andere Clouddienste wie Amazon Web Service (AWS) oder Google Cloud parallel genutzt.

Pragmatische, bezahlbare Lösungen

Diese Beispiele zeigen bereits: Einfach wird es für die meisten mittelständischen Unternehmen eher nicht. In vielen Fällen fehlt es zudem an Know-how, um eine umfassende Sicherheitslösung in heterogenen Umgebungen sowie Multi- und Hybrid-Cloud-Szenarien zu gewährleisten. Doch selbst, wenn eine Firma überwiegend auf Microsoft und deren hochintegrierte Dienste setzt, ist die IT-Security kein Selbstläufer.

Denn was nützt beispielsweise ein SIEM, wenn nicht rund um die Uhr Sicherheitsexperten verfügbar sind, die bei kritischen Vorfällen sofort einschreiten können? Klassischerweise übernimmt diese Aufgaben ein Security Operations Center (SOC), also ein zentrales Team aus Experten, das Tag und Nacht arbeitet, Vorfälle erkennt, analysiert und im Fall der Fälle sofort Maßnahmen ergreift, um einen Schaden zu begrenzen.

Für die meisten Unternehmen ist der Betrieb eines solchen SOC jedoch nicht darstellbar – sowohl aus personellen als auch aus finanziellen Gründen. Schließlich müssten mehrere Analysten im Dreischichtbetrieb eingesetzt werden, um eine durchgängige Überwachung zu gewährleisten. Das erfordert mindestens sechs bis sieben Vollzeitstellen. Es ist daher nicht verwunderlich, dass diese Dienstleistung in der Regel ausgelagert wird.

Ein pragmatischer Ansatz ist insbesondere für den Mittelstand, Managed Security Service Provider (MSSP) einzubinden. Diese übernehmen die 24/7-Überwachung und die Reaktion auf erkannte Bedrohungen. Das Praktische ist, dass die spezialisierten Dienstleister auf standardisierte Methoden setzen und ihre Erfahrungen aus anderen Kundenumgebungen mit einfließen lassen. Die meisten Angriffe oder Schwachstellen betreffen schließlich nicht nur ein Unternehmen, sondern grundsätzlich auch alle anderen.

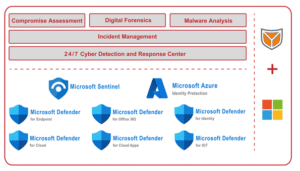

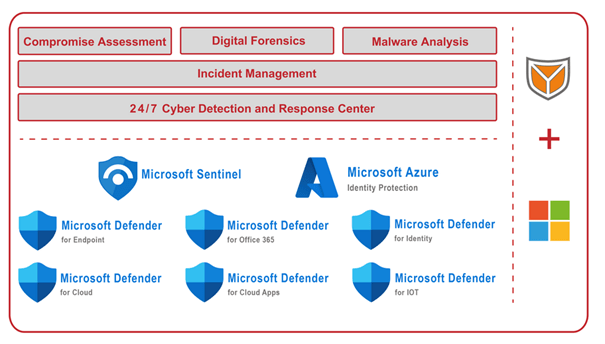

Experten, die sich um Attacken kümmern

Die Integration eines MSSP ist – je nach individuellen Voraussetzungen – recht unkompliziert. So gibt es beispielsweise spezielle Managed Detection and Response Services (MDR), die auf eine bestehende Microsoft-Infrastruktur aufsetzen. Sie werten die Daten von Microsoft Sentinel und Microsoft Defender aus und verbinden diese mit weiteren Security-Technologien. Meist sind die externen Sicherheitsexperten von Microsoft zertifiziert und durch kontinuierliche Schulungen stets auf dem neuesten Stand.

In der Praxis wird es für viele Unternehmen erst durch externe Dienstleister überhaupt möglich, Alarme systematisch auszuwerten. Denn deren schiere Menge ist von den meisten IT-Abteilungen intern nämlich kaum zu bewältigen. Um die Bearbeitungszeit von Alarmen möglichst kurz zu halten und um die große Menge von Fehlalarmen herauszufiltern, werden durch MSSPs oft zusätzlich Security Orchestration, Automation & Response Systeme (SOAR) eingesetzt. Mit ihrer Hilfe lässt sich nicht nur die Analyse beschleunigen, sondern auch vordefinierte Reaktionen bei bestimmten Ereignissen festgelegen.

Bei schwerwiegenden Cyber-Attacken sorgen MSSPs für eine professionelle Koordination der Kommunikation, um den Angriff einzudämmen. Dabei wird im Rahmen des Incident Response Prozesses die Frage geklärt, welche Systeme kompromittiert wurden. Zum Einsatz kommt hier das Compromise Assessment, welches so schnell und zuverlässig wie möglich Antworten liefert. Denn nur wenn zeitnah klar ist, wer oder was genau betroffen ist, können Gegenmaßnahmen sinnvoll ergriffen und beispielsweise IT-Systeme oder ganze Netzwerksegmente isoliert werden. Unternehmen sind daher gut beraten, externe Experten an ihrer Seite zu haben.

Fazit: Besserer Schutz mit begrenztem Aufwand

Die genannten Beispiele zeigen: Selbst Unternehmen mit relativ wenigen IT-Mitarbeitern können (und sollten) mehr für ihre Sicherheit tun. Microsoft hat sich mittlerweile als einer der führenden Security-Anbieter etabliert und bietet eine gute Basis, auf der man aufbauen kann.

So bietet Microsoft Defender for Business bereits eine Endpoint Detection als Grundlage. Sofern etwa Microsoft Defender XDR oder Microsoft Sentinel bereits im Einsatz sind, lassen sich diese Dienste direkt bei externben Security-Dienstleistern einbinden. Je nach Voraussetzungen dauert dies nur wenige Tage. Der Aufwand insgesamt ist also nicht besonders hoch und gerade Mittelständler mit begrenzten IT-Ressourcen erhalten hierdurch eine praxisgerechte Möglichkeit, einen Rund-um-die-Uhr-Schutz vor Cyberangriffen zu gewährleisten.