Elektronische Unterschriften lassen sich über cloudbasierte Lösungen einfach und schnell erstellen. Doch sind die Cloud-Signaturen auch sicher und vertrauenswürdig? Und wie kann die Datenhoheit sichergestellt werden?

Elektronische Unterschriften sind ein zentrales Werkzeug der digitalen Transformation, sie überführen papierbasierte Prozesse in durchgängig elektronische Workflows. Besonders großes Potenzial bietet hierbei die qualifizierte elektronische Signatur (QES), denn sie ist – mit nur wenigen Ausnahmen – der handschriftlichen Unterschrift in der Rechtswirkung gleichgestellt. Mit dem qualifizierten elektronischen Siegel existiert zudem eine zweite digitale Signatur-Option: Das E-Siegel fungiert als digitale Version des Firmenstempels.

Cloud-Signaturen: Signaturdienst in Anspruch nehmen

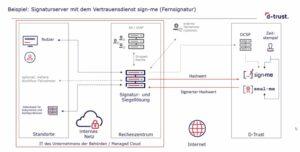

Für unternehmensweite Unterschriften- und Freigabeprozesse empfiehlt sich bei der Digitalisierung dieser Vorgänge, einen Signatur- und Siegelserver einzusetzen. Dieser bildet komplette Workflows für viele Unternehmensbereiche ab und ersetzt beispielsweise die Umlaufmappe für Verträge. Als Sicherheitsanker können hier Dienste besonders vertrauenswürdiger Organisationen – sogenannte qualifizierte Vertrauensdiensteanbieter (qVDA) wie die D-Trust – genutzt werden.

Mit dem Signatur- und Siegelserver können zudem nach der europäischer eIDAS-Verordnung alle verfügbaren Signatur- und Siegelniveaus eingesetzt und miteinander kombiniert werden, selbstverständlich immer abhängig davon, welche rechtlichen Anforderungen existieren, und wie risikobehaftet diese Prozesse sind.

Ein solches zentrales Signatur-, Freigabe- und Siegelportal kann sowohl in der Kunden-IT on premise, in der Private Cloud oder in einer ausgelagerten Managed Cloud betrieben werden. Zudem lässt sich die Lösung im gewählten Rechenzentrum als Virtuelle Maschine oder Docker-Container betreiben. Die Kunden können also selbst entscheiden, was für sie Priorität hat.

Über zahlreiche Schnittstellen sind die Signatur- und Siegelfunktionen bei Bedarf zudem in bestehende Fachanwendungen beispielsweise über REST-API integrierbar. Viele Integrationen in verschiedenste Anwendungen existieren bereits – die Workflowprozesse lassen sich somit auch direkt aus einer Drittapplikation heraus starten.

Ortsunabhängig signieren und siegeln

Die Nutzenden greifen über eine Webseite auf einen solchen Signaturserver zu, egal für welches Betriebsmodell sie sich entscheiden. Durch das Responsive Design der Lösung ist es dabei ebenfalls möglich, Signatur und Siegel ortsunabhängig mit Smartphone oder Tablet auszulösen.

Doch wie sicher sind Cloud-Signaturen und wie bleibt die Vertraulichkeit der Daten sichergestellt?

Dokumente verlassen nicht die eigene Umgebung

Mit einem Signatur- und Siegelserver können Dokumente der höchsten Vertraulichkeitsstufe elektronisch unterschrieben werden die Daten selbst (beispielsweise ein PDF-Dokument) verlassen innerhalb des Workflows aber niemals die gewählte IT-Umgebung der Organisation. Oder anders ausgedrückt: Es erfolgt kein Upload eines Dokuments in andere Dienste.

Stattdessen erzeugt der Signatur- und Siegelserver aus dem Dokument mittels der Signaturanwendungskomponente eine Art digitalen Fingerabdruck, den sogenannten Hash-Wert. Dieser Hashwert wiederum wird an den Signaturdienst geschickt und dort elektronisch signiert. Der Signaturdienst sendet den signierten Hashwert zurück an den Signatur- und Siegelserver, wo dieser die Signatur etwa mit der ursprüngliche PDF kryptographisch verbindet. Die beschriebene Signaturlösung wurde in Deutschland entwickelt und wird auch in Hinblick auf europäische und deutsche Gesetzesanforderungen wie der eIDAS-Novelle (eIDAS 2.0) und der Datenschutzgrundverordnung (DSGVO) kontinuierlich weiterentwickelt.

Fazit: Die Vertraulichkeit und damit die Datenhoheit bleibt bei Cloud-Signaturen während des gesamten Unterschriftenprozesses bestehen. Das Unternehmen behält auch bei Cloudsignaturen die Kontrolle, und die Dokumente müssen die eigene IT-Umgebung nicht verlassen.