Iranische APT-Gruppe Nimbus Manticore weitet Aktivitäten auf Europa aus.

Check Point hat neue Aktivitäten der mit dem iranischen Staat verbundenen APT-Gruppe Nimbus Manticore aufgedeckt, die sich wiederum mit den Gruppen UNC1549 und Smoke Sandstorm überschneidet.

Der seit langer Zeit aktive Akteur, der sich bisher auf den Nahen Osten konzentriert hat, richtet sein Augenmerk nun auch auf Europa. Dort hat er kürzlich Kampagnen gegen Verteidigungs-, Telekommunikations- und Luftfahrtunternehmen in Dänemark, Schweden und Portugal durchgeführt.

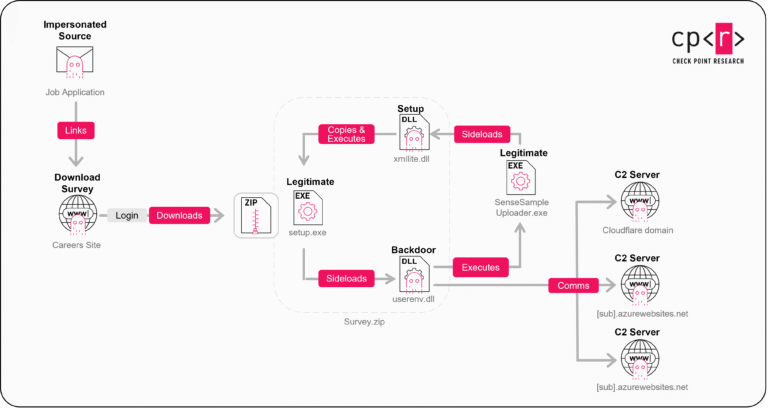

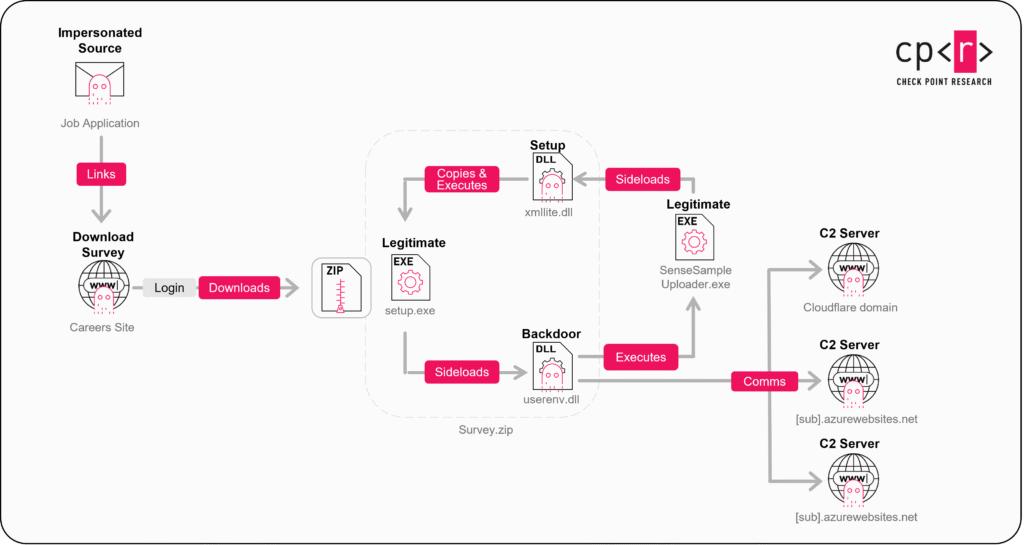

In dieser Untersuchung wird das hochentwickelte Ökosystem aus Spear-Phishing und Malware-Verbreitung beleuchtet, einschließlich neuer Tools wie der Backdoor „MiniJunk“ und dem Stealer „MiniBrowse“.

Neue Malware-Entwicklung und unterschiedliche Verschleierungstechniken

- Spezialisierte Malware-Entwicklung: MiniJunk führt undokumentierte DLL-Sideloading-Techniken auf Low-Level-API-Basis ein, um eine mehrstufige DLL-Sideloading-Kette aufzubauen -eine neue, ausgeklügelte Umgehungstaktik.

- Mehrstufige Verschleierung: Die Malware nutzt LLVM-Verschleierung auf Compiler-Ebene, das Einfügen von Junk-Code und die Vergrößerung der Binärdatei, um für statische Analysen unumkehrbar zu bleiben und die Endpunkt-Erkennung zu umgehen. Einige der größten analysierten Samples wurden von VirusTotal nach wie vor nicht erkannt.

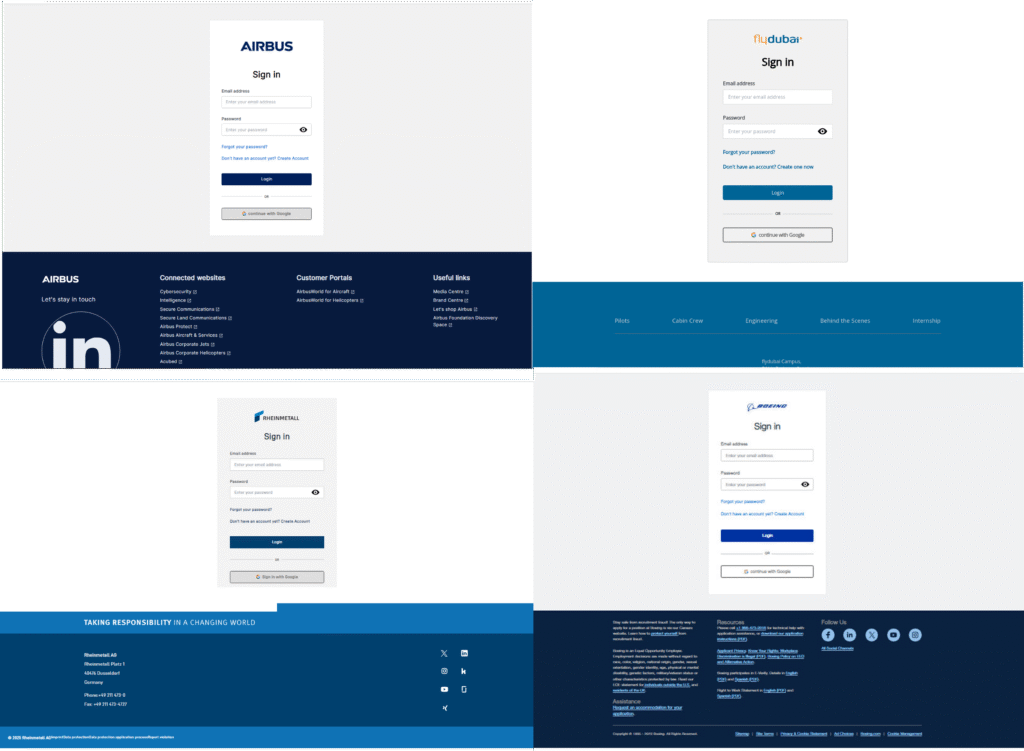

- Maßgeschneidertes Spear-Phishing: Jedes Opfer erhält eine eindeutige URL und Anmeldedaten für gefälschte Karriereportale der Luft- und Raumfahrt- und Verteidigungsindustrie. Diese basieren auf React-Vorlagen, geben sich als Boeing, Airbus, Rheinmetall, flydubai usw. aus und weisen eine starke OPSEC sowie glaubwürdige Vorwände auf.

- Stealer-Komponente: MiniBrowse-Varianten schleusen sich in Chrome- oder Edge-Browser ein, um gespeicherte Anmeldedaten zu extrahieren und sie an rotierende, Azure-basierte C2-Server zu exfiltrieren.

- Infrastrukturwechsel: Nimbus Manticore ist von klassischen Servern auf eine robuste, cloud-basierte Infrastruktur (Azure App Service und Cloudflare) umgestiegen, um Redundanz und Anonymität zu gewährleisten.

Diese Untersuchung deckt eine neue Phase in den Cyber-Operationen von Nationalstaaten auf, in der fortschrittliche Malware-Technik mit kommerziellen Cloud-Diensten kombiniert wird. Dadurch werden Kampagnen heimlicher und schwerer zu unterbinden. Die plötzliche Verlagerung nach Europa, insbesondere in die Bereiche der Telekommunikation und Verteidigung, steht im Einklang mit den Prioritäten des iranischen IRGC (Islamic Revolutionary Guard Corps) im Bereich der Nachrichtendienste. Dies könnte auf einen erweiterten Erfassungsbedarf für bestimmte technische Punkte von Interesse hindeuten. Dies unterstreicht auch die zunehmende Professionalisierung der Vorgehensweisen iranischer nationalstaatlicher Akteure, einschließlich der Verwendung begehrter Köder, die sich auf Jobs beziehen, um an hochkarätige Ziele heranzukommen.

Sergey Shykevich, Threat Intelligence Group Manager bei Check Point Software Technologies, sagte: „Die jüngste Kampagne von Nimbus Manticore signalisiert einen grundlegenden Wandel in der Art und Weise, wie staatlich verbundene Hacker ausgefeite Malware und fortschrittliche Infrastruktur kombinieren, um gegen sensible Ziele in Europa vorzugehen. In der heutigen Umgebung ist daher eine präventionsorientierte, bedrohungsorientierte Sicherheitsstrategie nicht mehr optional – sie ist der einzige Weg, um den ständig innovativen Gegnern einen Schritt voraus zu sein.“

Check Point Software Technologies GmbH

Check Point Software Technologies GmbH