Cyber-Betrüger bauen Schein-Investoren-Community um Opfer herum auf.

Sicherheitsforscher von Check Point warnen vor einer neuen Masche, bei der Betrüger eine vollständig gefälschte Investoren-Community erschaffen, um Opfer zu berauben – samt Anleger-App, Experten und Chatrooms. Als Wirkverstärker kommt KI zum Einsatz. Die Experten sprechen sogar von industrialisiertem Social Engineering. Die verseuchte App ist sogar noch im Apple App Store verfügbar.

Zusammenfassung (TL; DR):

- Check Point rät zur Vorsicht bei Einladungen zu Investment-Gruppen in sozialen Netzwerken.

- Anleger werden in die Falle, indem eine scheinbar echte Anleger-Community um sie herum erschaffen wird – samt WhatsApp-Gruppen, Börsenkursen, Charts und Anleger-App.

Check Point rät zur Vorsicht bei Einladungen zu Investment-Gruppen in sozialen Netzwerken. Eine neue Masche im Stil des Films Truman Show lockt Opfer in die Falle, indem eine scheinbar echte Anleger-Community um sie herum erschaffen wird – samt WhatsApp-Gruppen, Börsenkursen, Charts und Anleger-App.

Investoren-Community: In vier Schritten werden die Opfer beraubt

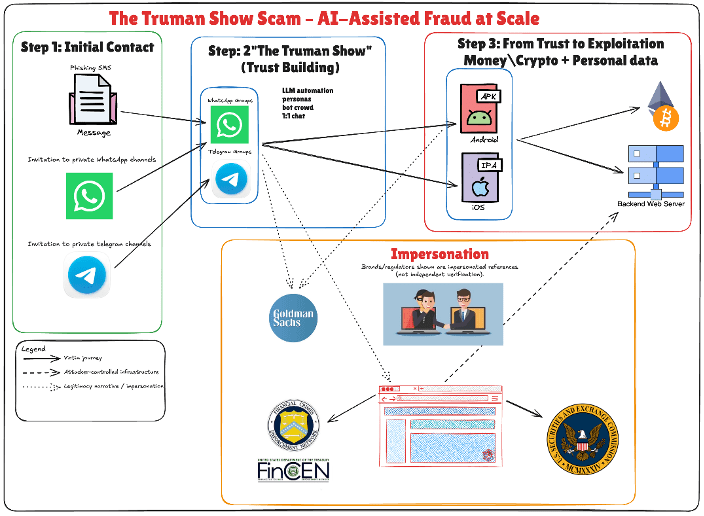

Die Opfer werden zunächst über SMS, Messaging-Apps oder Anzeigen kontaktiert, wobei häufig die Identität angesehener Finanzinstitute missbraucht wird und außergewöhnliche Renditen versprochen werden. Das Ziel ist einfach: Das Opfer soll in eine private WhatsApp- oder Telegram-Gruppe (mit rund 90 Mitgliedern, die alle KI-generiert wurden) als Investoren-Community gelockt werden, wo die Skepsis kontrolliert werden kann.

Innerhalb dieser Investoren-Community simulieren KI-generierte Experten und erfundene Mitglieder eine aktive Handelsumgebung. In einer Gruppe, als Beispiel, existierten zwei Personas namens Benjamin Levine, vorgestellt als leitender Analyst, und Mia Green, vorgestellt als seine Assistentin und Hauptansprechpartnerin. Ihre Profilbilder sind KI-generiert, und es gibt keine Hinweise darauf, dass es Personen mit diesen Namen oder Funktionen auf LinkedIn, in professionellen Datenbanken oder öffentlichen Registern tatsächlich gibt. Sie beantworten Fragen, veröffentlichen Analysen und kommunizieren in selbstbewusstem Ton, der genau den Erwartungen der Opfer an seriöse Finanzfachleute entspricht. Somit ermöglicht dies den Hackern in der Gruppe:

- Flüssige Interaktionen in der Muttersprache mit den Opfern.

- Professionell klingende Marktkommentare.

- Inszenierte tägliche Gewinne.

- Gefälschte Partnerschaften und Compliance-Behauptungen.

- KI-generierte Profilfotos.

Es gibt in der Investoren-Community keine Meinungsverschiedenheiten, keine Debatten und ständige positive Verstärkung – was emotionales Vertrauen und soziale Bestätigung schafft.

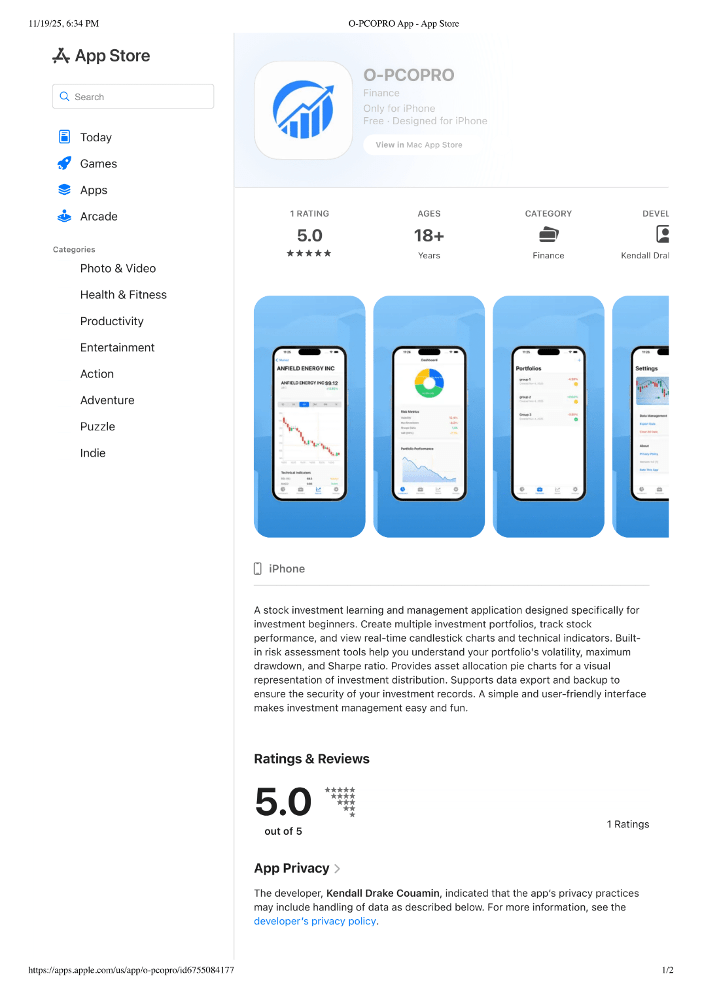

Sobald Vertrauen aufgebaut worden ist, werden die Opfer aufgefordert, die ‚offizielle‘ OPCOPRO-App (die einem angeblichen Unternehmen namens OPCOPRO gehört, das als in den USA registriertes Finanzunternehmen mit internationalen Aktivitäten in den Gruppen vorgestellt wird) aus legitimen App-Stores zu installieren. Diese App…

- …enthält keine echte Handelslogik.

- …ist lediglich eine WebView-Shell.

- …zeigt vom Server generierte gefälschte Salden und Handelsgeschäfte an.

Anschließend führen die Opfer eine KYC-ähnliche Identitätsprüfung durch und zahlen Geld per Banküberweisung oder Krypto-Währung ein, wodurch sie sowohl Geld als auch wertvolle Identitätsdaten preisgeben. Die Opfer verlieren:

- Einzahlungen.

- Kopien von amtlichen Ausweisen und biometrischen Fotos.

- Die Kontrolle über ihre digitale Identität.

- Die fortwährende Gefährdung durch Retargeting und Nötigung.

Der Betrug ist erfolgreich, weil alles institutionell und vertraut wirkt – Verträge, Dashboards, Analysten, Community und Dokumentation – obwohl nichts davon echt ist.

KI ersetzt hier den Betrug nicht, sondern verstärkt ihn, weil: skalierbare, mehrsprachige Konversationen ermöglicht werden, konsistente Personas ohne menschliche Arbeitskraft erstellt werden, automatisierte Manipulation auf emotionaler Ebene erfolgt und eine schnelle Bereitstellung über Regionen und Marken hinweg gelingt.

Dadurch wird Betrug von opportunistischer Kriminalität zu einem wiederholbaren System – industrialisiertes Social Engineering, das die Kosten senkt und die Glaubwürdigkeit erhöht.

Obwohl die KI der aktuellen Generation noch erkennbare Artefakte hinterlässt (wie unnatürliche Formulierungen oder die Wiederholung von Vorlagen), werden diese Signale mit der Verbesserung der Modelle verblassen.

Der Betrug ist noch im Gange und die Situation bezüglich der gefälschten OPCOPRO-App, welche die Nutzer als vorletzten Schritt herunterladen sollen, sieht so aus:

- Google Play: Die Anwendung wurde kürzlich eigenständig entfernt, was die Bedrohung bestätigt, jedoch die Verzögerung bei der Überprüfung durch den Store hervorhebt.

- Apple App Store: Die Anwendung ist weiterhin verfügbar und für Nutzer zugänglich.

Die OPCOPRO-Operation verdeutlicht, wohin sich Cyber-Betrug entwickelt:

- Apps, die seriös erscheinen.

- Communities, die echt wirken.

- Inhalte, die professionell wirken.

- Mit KI in großem Maßstab erzeugtes Vertrauen.

Alles, was das Opfer sieht, stützt eine einzige Erzählung – doch nichts davon existiert außerhalb des Betrugs. Um dieser Entwicklung entgegenzuwirken, müssen Unternehmen ihre Ökosysteme analysieren, nicht nur Endpunkte, und Verhaltensweisen, nicht nur Binärdateien überdenken.

Dies ist nicht nur ein Phishing-Betrug – es handelt sich um eine vollständig konstruierte digitale Realität, die auf KI basiert und darauf ausgelegt ist, Vertrauen im Laufe der Zeit zu manipulieren. Mit dem Fortschritt der generativen Technologie wird die Grenze zwischen legitimen digitalen Geschäften und synthetischem Betrug weiter verschwimmen. Verteidiger, die sich nur auf traditionelle Indikatoren verlassen, werden weiterhin mit den Bedrohungen von gestern konfrontiert sein. Nutzer und Sicherheitsleute müssen sich der KI als zweischneidiges Schwert bewusst werden, denn wir treten in eine Ära ein, in der Vertrauen selbst automatisiert werden kann – und damit auch die Abwehrmaßnahmen.

Check Point Software Technologies GmbH

Check Point Software Technologies GmbH