Laterale Bewegung deutet auf Ransomware

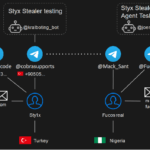

Laterale Bewegung deutet auf Ransomware Eine neue Untersuchung von Barracuda zeigt, dass Laterale Bewegung innerhalb eines Netzwerks das eindeutigste Anzeichen für einen sich anbahnenden Ransomware -Angriff ist – fast die Hälfte (44 Prozent) der identifizierten Ransomware-Angriffe wurde auf diese Art und Weise erkannt. Ein Viertel (25 Prozent) der Vorfälle wurde erkannt, als die Angreifer begannen, […]

Laterale Bewegung deutet auf Ransomware Weiterlesen »