Cyber-Bedrohungslandschaft wird 2025 komplexer und vielschichtiger

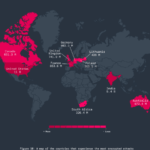

Cyber-Bedrohungslandschaft wird 2025 komplexer und vielschichtiger Forescout Technologies gibt seine Prognosen der Cyber-Bedrohungslandschaft für das Jahr 2025 bekannt: Was sind die Technologie- und Markttrends in 2025, welche potenzielle Risiken drohen, die IT-Verantwortliche im Blick haben sollten? Cyberkriminelle werden Router und Perimeter-Geräte angreifen Im Jahr 2024 sahen wir, dass Bedrohungsakteure zunehmend Geräte am Netzwerkrand wie Router, […]

Cyber-Bedrohungslandschaft wird 2025 komplexer und vielschichtiger Weiterlesen »