Gartner-Umfrage zeigt: GenAI-Angriffe nehmen rasant zu

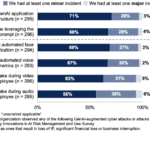

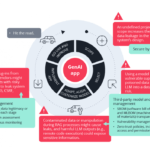

Gartner-Umfrage zeigt: GenAI-Angriffe nehmen rasant zu. Laut einer aktuellen Umfrage der IT-Analysten von Gartner berichteten 29 Prozent der Cybersicherheitsverantwortlichen, dass ihre Unternehmen in den vergangenen zwölf Monaten Ziel eines Angriffs auf die Infrastruktur ihrer GenAI-Anwendungen waren. Die Erhebung fand zwischen März und Mai 2025 statt und umfasste 302 Cybersicherheitsverantwortliche aus Nordamerika, EMEA sowie der Asien-Pazifik-Region. […]

Gartner-Umfrage zeigt: GenAI-Angriffe nehmen rasant zu Weiterlesen »