Sophos Advisory Services: Consulting für mehr Cyber-Resilienz

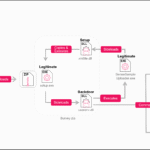

Sophos Advisory Services: Consulting für mehr Cyber-Resilienz. Sophos stellt die neuen Sophos Advisory Services vor. Der Beratungsdienst besteht aus einer Suite von Security-Testservices, die zur Identifikation potenzieller Lücken in der Sicherheitsarchitektur von Organisationen entwickelt wurde. Das Angebot besteht aus externen und internen Penetrationstests, WLAN-Penetrationstests sowie Sicherheitsbewertungen für Webanwendungen. Es hilft Organisationen ihre Abwehrkräfte gegen Cyberangriffe […]

Sophos Advisory Services: Consulting für mehr Cyber-Resilienz Weiterlesen »