Unternehmen im Strudel des Regulierungswahn

Unternehmen stehen im Bereich der Informationssicherheit vor einer immer größer werdenden Flut an Regulierungen, die stetig komplexer werden. Diese Anforderungen müssen nicht nur präzise erfasst, sondern auch effizient in den Arbeitsalltag integriert werden. Um den dabei entstehenden Aufwand zu minimieren, bietet sich die gezielte Nutzung von Synergien an.

Unternehmen stehen im Bereich der Informationssicherheit vor einer immer größer werdenden Flut an Regulierungen, die stetig komplexer werden. Diese Anforderungen müssen nicht nur präzise erfasst, sondern auch effizient in den Arbeitsalltag integriert werden. Um den dabei entstehenden Aufwand zu minimieren, bietet sich die gezielte Nutzung von Synergien an.

Dieser vielversprechende Ansatz kann Unternehmen dabei unterstützen, den wachsenden Herausforderungen gerecht zu werden und gleichzeitig wertvolle Ressourcen zu schonen.

Der Regulierungswahn

Die Anzahl und Komplexität von Regulierungen – von Gesetzen über regulatorische Vorgaben bis hin zur Weiterentwicklung von Normen – steigt kontinuierlich. Sicherheitsbeauftragte sind aktuell besonders bei folgenden Themen stark gefordert:

- Cyber Resilience Act

- DORA

- NIS2UmsuCG

- Kritis-DachG

Vielfältige Aufsichtsbehörden

Nicht nur die Zahl der Themen wächst, auch die Zuständigkeit der Aufsichtsbehörden variiert je nach Regulierungsbereich. Unternehmen müssen deshalb mit einer Vielzahl von Ansprechpartnern interagieren, sei es für Registrierungen, Pflichtmeldungen oder bei Rückfragen. Für die genannten Regulierungen sind folgende Behörden zuständig:

- Cyber Resilience Act: Marktüberwachungsbehörden wie BSI und BNetzA

- DORA: Bafin

- NISUmsuCG: (BSIG: BSI und EnWG und TKG: BNetzA)

- Kritis-DachG: BSI und BBK

Diese Vielfalt an Ansprechpartnern macht den Umgang mit beispielsweise Meldungen im Arbeitsalltag keineswegs einfacher.

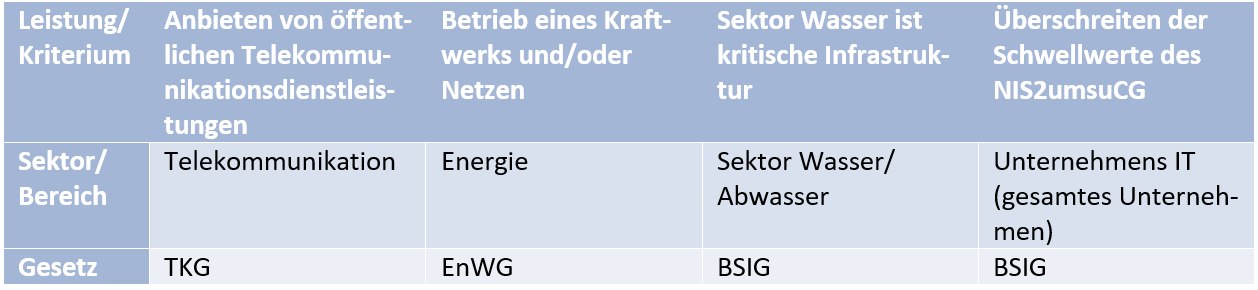

Mehrfachregulierung

Bei der Vielzahl an bestehenden Regulierungen laufen Unternehmen, die in mehreren Bereichen tätig sind, zusätzlich Gefahr, mehrfach reguliert zu werden. Ein anschauliches Beispiel hierfür bietet das NIS2UmsuCG in Verbindung mit einem Stadtwerk:

Gemeinsamkeit „Stand der Technik“

So vielfältig wie die Gesetze und Verordnungen mit ihren oft vage formulierten Anforderungen auch sein mögen, haben sie dennoch eine Gemeinsamkeit: Sie verweisen häufig auf den „Stand der Technik“.

Dieser juristische Begriff ist weit verbreitet und dient dazu, den schnellen Fortschritt in der Technik zu berücksichtigen. Anstatt konkrete technische Vorgaben im Gesetz festzulegen, die schnell veralten könnten, verweist man auf den Stand der Technik. Dies ermöglicht es, Gesetze seltener anpassen zu müssen.

Was zu einem bestimmten Zeitpunkt als „Stand der Technik“ gilt, lässt sich anhand existierender nationaler oder internationaler Standards und Normen wie denen von DIN oder ISO bestimmen. Der Stand der Technik ist daher gleichbedeutend mit der Umsetzung dieser Normen, Standards oder branchenspezifischen Sicherheitsstandards (B3S).

Lösungsmöglichkeit: Ganzheitliche Betrachtung und Nutzung von Synergien

In den meisten Fällen verfügen Unternehmen bereits über alles Nötige, um den zahlreichen Regulierungen gerecht zu werden. Gemeint ist hier das, was in den meisten Regulierungen und im Rahmen des „Stand der Technik“ gefordert wird: ein Informationssicherheitsmanagementsystem (ISMS) und dessen Prozesse.

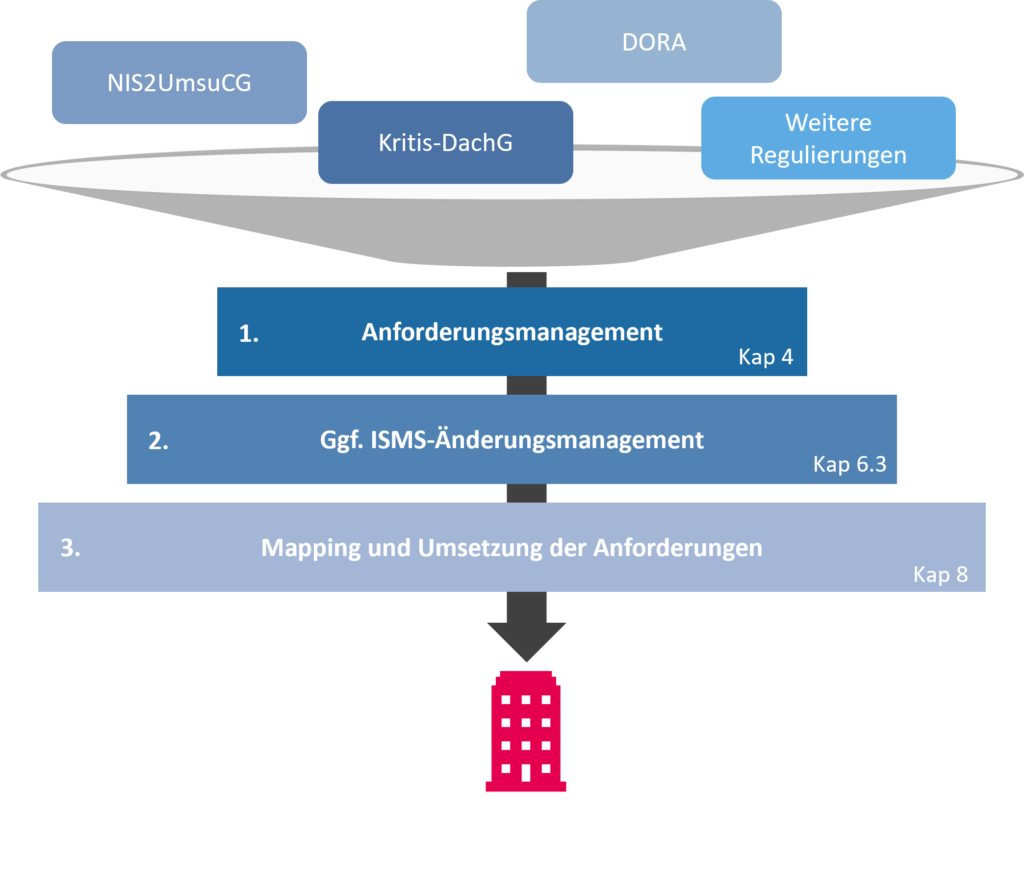

Durch die etablierten ISMS-Prozesse können Unternehmen Synergien zwischen verschiedenen Anforderungen schaffen, ohne jedes Mal von Grund auf neu anfangen zu müssen. Unabhängig davon, welche neuen Herausforderungen auf ein Unternehmen zukommen, lassen sich die vielfältigen Anforderungen effizient erfassen und umsetzen.

Management aller Anforderungen mit ISMS-Prozessen

Aufnahme neuer Regulierungen über das Anforderungsmanagement (Kapitel 4 ISO/IEC 27001:2022):

- Frühzeitige Betrachtung, welche Anforderungen im Bereich der Informationssicherheit zukünftig relevant sein könnten

- Pflege eines Complianceregisters, inklusive Ersterfassung und kontinuierlicher Prüfung auf Änderungen

- Analyse der Relevanz: Gemeinsam mit der Rechtsabteilung präzise klären, welche Anforderungen tatsächlich für das Unternehmen und den jeweiligen Anwendungsbereich relevant sind

Nutzung des ISMS-Änderungsmanagements (Kapitel 6.3 ISO/IEC 27001:2022):

- Sind Änderungen am Managementsystem notwendig, empfiehlt es sich, diese über das ISMS-Änderungsmanagement zu steuern

- Anpassungen in spezifischen Umsetzungsthemen können jedoch auch direkt ins ISMS integriert werden

- Ob und wie Änderungen durch neue oder geänderte Regulierungen über das Änderungsmanagement im ISMS berücksichtigt werden, hängt von der internen Prozessgestaltung des Unternehmens ab

Mapping und Umsetzung der Anforderungen (Kapitel 8 ISO/IEC 27001:2022):

Sobald die Relevanz und die notwendigen Änderungen bekannt sind, können diese, um Synergien zu nutzen, auf bestehende Anforderungen abgebildet werden. Im Bereich der Informationssicherheit sind hier insbesondere die ISO/IEC 27001:2022 und deren Anhang sowie die ISO/IEC 27002:2022 hilfreich.

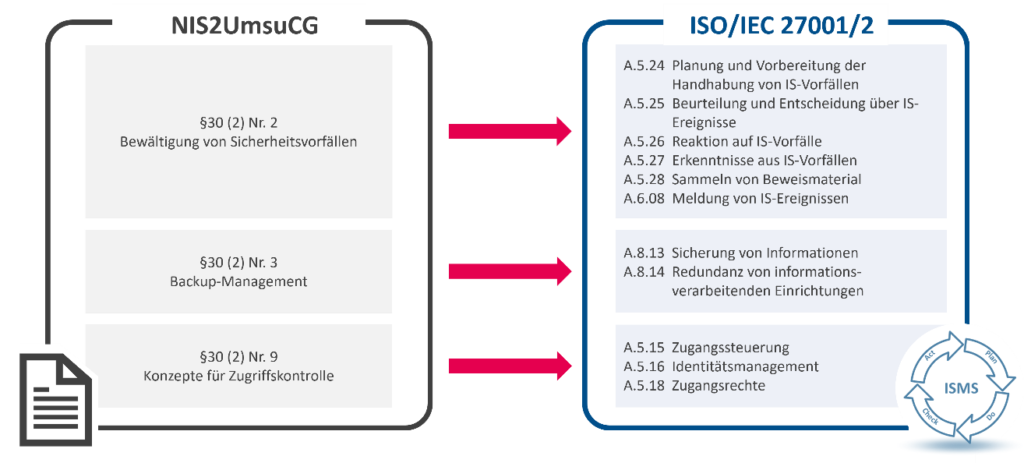

Mapping von Anforderungen

Da beispielsweise beim NIS2UmsuCG die Anforderungen nicht bis ins Detail spezifiziert sind, kann die Umsetzung dieser Anforderungen generell über die Umsetzung der ISO/IEC 27002:2022 Best Practice Empfehlungen erfolgen.

Um gegenüber Aufsichtsbehörden oder Auditoren jederzeit eine Prüfbarkeit und Nachweisfähigkeit sicherzustellen, ist es unerlässlich, bei der Anwendung von Mappings immer auch dokumentierte Nachweise vorzuhalten.

Ein funktionierendes ISMS als Lösung

Neue Regulierungen im Bereich der Informationssicherheit, sei es durch Gesetzgebung, regulatorische Vorgaben oder die Weiterentwicklung von Normen, werden kontinuierlich auf Unternehmen zukommen. Um nicht von diesen Entwicklungen überrollt zu werden, ist ein aktives Monitoring der Neuerungen sowie eine fortlaufende Integration relevanter Änderungen in das ISMS unerlässlich.

Ein etabliertes und funktionierendes ISMS ermöglicht:

- die Schaffung und Nutzung von Synergien durch die integrierte Behandlung gleichartiger Themen und

- eine durchgängige Prüf- und Nachweisfähigkeit durch konsequentes Mapping.

Wir unterstützen Sie gerne!

Befinden Sie sich auch im Strudel des Regulierungswahnsinns? Gerne helfen wir Ihnen dabei herauszufinden, in welchem Umfang Sie von den aktuellen Regulatorien betroffen sind. In einem ersten unverbindlichen Gespräch schauen wir gemeinsam auf Ihre individuelle Situation und geben Ihnen erste Empfehlung für eine Umsetzung in Ihrem ISMS. Möchten Sie permanent über alle für Ihr Unternehmen relevanten Gesetzes- und Normänderung, inkl. den konkreten Auswirkungen für Ihr ISMS, auf dem Laufenden gehalten werden? Dann stellen wir Ihnen gerne unverbindlich unseren TTS Complianceservice vor.

Treffen Sie uns auf der it-sa (Halle 7A, Stand 208) vom 22.-24. Oktober 2024 in Nürnberg.

TTS Trusted Technologies and Solutions GmbH

TTS Trusted Technologies and Solutions GmbH