DDoS ist das neue Wetter – was ein Report über die neue Angriffsnormalität verrät.

Die DDoS-Bedrohungslage hat sich im Jahr 2025 grundlegend verändert: Sie ist nicht mehr nur ein Ausnahmeereignis, sondern ein Dauerzustand. Der „Link11 European Cyber Report 2026” dokumentiert 75 Prozent mehr Angriffe, eine maximale Einzelattacke von über acht Tagen Dauer sowie eine Wiederholungswahrscheinlichkeit von über 70 Prozent. Politisch motivierte Gruppen wie „NoName057(16)” inszenieren Angriffe gezielt entlang geopolitischer Ereignisse. Unternehmen, die auf reaktive Schutzkonzepte setzen, sind strukturell im Nachteil.

Zusammenfassung (TL; DR):

- DDoS-Attacken: Der „Link11 European Cyber Report 2026” dokumentiert 75 Prozent mehr Angriffe, eine maximale Einzelattacke von über acht Tagen Dauer sowie eine Wiederholungswahrscheinlichkeit von über 70 Prozent.

- Dabei hat sich nicht nur die Menge, sondern auch die Qualität der Angriffe verändert: von massiven Terabit-Salven bis zu subtilen Angriffen, die unbemerkt Systeme schwächen.

- Staatlich tolerierte Akteure nutzen DDoS-Angriffe als politisches Instrument. Angriffe erfolgen dabei zunehmend über kompromittierte Infrastrukturen in Drittstaaten, wodurch klassische Abwehrmechanismen wie Geo-Blocking nahezu nutzlos werden.

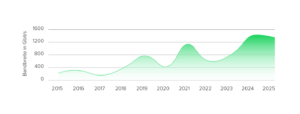

Der Link11 European Cyber Report 2026 zieht für das vergangene Jahr die Bilanz: An 322 von 365 Tagen herrschte aktive DDoS-Last. Im Link11-Netzwerk standen Systeme an 88 Prozent aller Tage unter Beschuss. Nach einem Anstieg um 137 Prozent im Jahr 2024 wuchs die Zahl der dokumentierten Angriffe im Jahr 2025 erneut um 75 Prozent. Es wurden Spitzenwerte von bis zu 1.247 Attacken innerhalb von 24 Stunden registriert. DDoS ist kein Ausnahmeereignis mehr, sondern Betriebsrealität.

Dabei hat sich nicht nur die Menge, sondern auch die Qualität der Angriffe verändert: von massiven Terabit-Salven bis zu subtilen Angriffen, die unbemerkt Systeme schwächen und Ressourcen binden – sowohl auf Layer 3/4 als auch auf der Anwendungsebene.

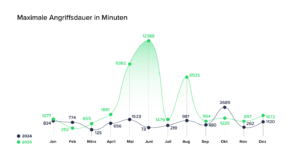

Ausdauer als Waffe

Noch im Jahr 2024 galt ein Angriff mit 1,4 Tbit/s in Europa als Ausnahmeereignis. Im Jahr 2025 wurden im Link11-Netzwerk drei Attacken jenseits der 1-Tbit/s-Schwelle registriert, wobei die stärkste einen Wert von 1,33 Tbit/s bei über 120 Millionen Paketen pro Sekunde erreichte. Eine koordinierte Angriffsserie summierte sich auf ein Gesamtvolumen von 509 Terabyte. Terabit ist kein Rekord mehr. Es ist Regelbetrieb. Ebenso gravierend ist die Tatsache, dass die längste dokumentierte Einzelattacke im Jahr 2025 12.388 Minuten, also mehr als acht Tage, ohne Unterbrechung andauerte. Im Jahr 2024 lag dieser Wert bei 2.689 Minuten. Die Angreifer setzen nicht mehr auf den einmaligen Schlag, sondern auf die anhaltende Erschöpfung von Bandbreiten, Mitigationsbudgets und der dahinterstehenden Teams.

Der nächste Angriff kommt bestimmt

Die vielleicht folgenreichste Erkenntnis des Reports ist: Mit einer Wahrscheinlichkeit von über 70 Prozent folgt auf einen initialen DDoS-Angriff mindestens eine weitere Attacke. Im Durchschnitt gab es 2,8 Folgeangriffe, was einem Anstieg von 80 Prozent gegenüber dem Vorjahr entspricht. Bei acht Prozent der betroffenen Organisationen wurden 2025 sogar mehr als 500 DDoS-Attacken erfolgreich abgewehrt. DDoS ist keine einmalige Krise mehr. Die Angreifer setzen auf abgestimmte Angriffsserien, die gezielt Verfügbarkeit, Mitarbeiterressourcen und strategische Handlungsfähigkeit unter Druck setzen. Klassische, reaktive Abwehrmechanismen stoßen hier an ihre Grenzen – sie sind für diese Art der systematischen Dauerbelastung schlicht nicht ausgelegt.

DDoS: Politisch motiviert, technisch professionell

Der ECR 2026 zeichnet eine deutliche Entwicklung nach: Politisch motivierte DDoS-Angriffe nehmen im Zuge geopolitischer Konflikte deutlich zu. Besonders die prorussische Gruppe „NoName057(16)” griff gezielt deutsche Ziele an, darunter Landesbanken, Energieversorger, Behörden und die Verkehrsinfrastruktur. Die Angriffe erfolgten oft in direktem zeitlichen Zusammenhang mit geopolitischen Ereignissen wie der Münchner Sicherheitskonferenz, Waffenlieferungsankündigungen oder NATO-Gipfeln.

Geo-Blocking verliert seine Wirkung

Staatlich tolerierte Akteure nutzen DDoS-Angriffe als politisches Instrument. Angriffe erfolgen dabei zunehmend über kompromittierte Infrastrukturen in Drittstaaten, wodurch klassische Abwehrmechanismen wie Geo-Blocking nahezu nutzlos werden. Die geografische Herkunft eines Angriffs spiegelt heute vor allem die verfügbare Bandbreite wider, nicht den Standort der Akteure. Wer Länder per Liste blockiert, schädigt somit vor allem die eigene Erreichbarkeit.

Wenn der Bot lügt

Während volumetrische Angriffe die Schlagzeilen dominieren, verlagert sich ein wachsender Teil der Angriffe auf die Anwendungsschicht (Layer 7). Im Visier stehen Webanwendungen und APIs – nicht für spektakuläre Ausfälle, sondern für schleichende Performance-Degradation: steigende Latenzen, sporadische Fehler und abgebrochene Transaktionen. Diese Angriffe imitieren legitimes Nutzerverhalten und lösen keine Schwellenwertalarme aus. Die Link11-Daten veranschaulichen das Ausmaß: 96 Prozent des Traffics, der vorgibt, von einem Google-Bot zu stammen, sind gefälscht. Es wurden über 700.000 Spoofing-Fälle dokumentiert. Angreifer nutzen gezielt das Vertrauen, das viele Betreiber Suchmaschinen-Crawlern entgegenbringen. Klassische Abwehrmaßnahmen gegen Volumenangriffe reichen bei Layer-7-Angriffen nicht mehr aus. Smarte WAAP-Lösungen (Web Application and API Protection) sind hierfür unerlässlich.

Globale Analysen bestätigen den Trend

Die Ergebnisse des ECR 2026 decken sich mit internationalen Analysen. So verzeichnete Cloudflare Ende 2025 mit 31,4 Tbit/s einen neuen globalen DDoS-Rekord. Laut dem ENISA Threat Landscape Report 2025 war die Gruppe NoName057(16) für über 60 Prozent aller in der EU verübten DDoS-Angriffe verantwortlich. Trotz der Zerschlagung wesentlicher Teile der NoName-Infrastruktur durch Europol im Juli 2025 („Operation Eastwood“) warnte das NCSC UK im Januar 2026 ausdrücklich vor der anhaltenden Bedrohung prorussischer Hacktivist-Gruppen für NATO-Mitglieder und kritische Infrastrukturen.

Bereit sein, bevor es passiert

DDoS-Angriffe lassen sich heute als Dienstleistung mieten. Botnetze werden im Darknet gehandelt und KI-gestützte Tools automatisieren Angriffstaktiken. Während der Aufwand für Angreifer sinkt, steigt die Komplexität für Verteidiger. Das World Economic Forum nennt diese Professionalisierung in seinem „Global Cybersecurity Outlook 2025“ einen der zentralen Risikofaktoren für die kommenden Jahre. Für Unternehmen bedeutet das: Always-on-Schutz ist keine Kür, sondern eine Grundvoraussetzung. Ein rein netzwerkbasierter Schutz greift zu kurz, wenn Angriffe auf Layer 7 ausweichen. DDoS-Szenarien müssen außerdem explizit in Business-Continuity-Pläne einbezogen werden, die auch bei tagelangen Angriffswellen greifen.

Fazit: DDoS ist das neue Wetter

Die DDoS-Lage im Jahr 2025 stellt keinen Rekord dar – sie markiert einen Systemwechsel. Die Angriffe sind länger, voluminöser, gezielter und häufiger als je zuvor. Sie treffen nicht nur einzelne Systeme, sondern bedrohen die Stabilität ganzer Infrastrukturen. Und sie hören nicht nach dem ersten Treffer auf. Für Unternehmen und Provider bedeutet das: Cyber-Resilienz ist keine Zukunftsangelegenheit mehr, sondern eine akute Pflicht, die es zu erfüllen gilt.

Link11 GmbH

Link11 GmbH