Malware als Visual-Studio-Code-Support der agentischen KI-IDE Windsurf getarnt.

Hacker nutzen zunehmend Angebote für agentische Künstliche Intelligenz, um Nutzer mit hohen IT-Privilegien anzugreifen. Nach angeblich von Google gesponserten Suchergebnissen rund um den KI-gestützten Codierassistenten Claude Code von Anthropic, warnen die Bitdefender Labs nun vor einer bösartigen, vermeintlichen Erweiterung der agentischen KI-IDE (Integrated Development Environment) Windsurf.

Zusammenfassung (TL; DR):

- Hacker nutzen zunehmend Angebote für agentische Künstliche Intelligenz, um Nutzer mit hohen IT-Privilegien anzugreifen.

- Solana Blockchain als Infrastruktur für bösartigen Payload erschwert Löschung der Malware.

- Kampagne gegen Entwickler-Umgebungen schließt russische Systeme als Opfer aus.

Die Angriffe richten sich gezielt gegen Entwickler als attraktive Ziele: Diese verfügen über privilegierte Zugänge, Schlüssel zu den API-Schnittstellen und weitere mächtige Zugangsdaten. Der Code sucht nach Hinweisen auf russische Zielsysteme und nimmt sie dann von Angriffen aus.

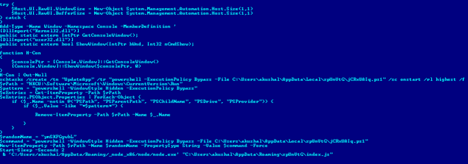

Cyberkriminelle tarnen die Malware als angebliche Erweiterung, um die Open-Source-Skript-Sprache R in Visual Studio Code zu unterstützen. Dabei nutzen die Urheber die Namensähnlichkeit mit einer offiziellen, legitimen Erweiterung namens REditorSupport. Tatsächlich implementiert die Malware allerdings einen mehrstufigen NodeJS Stealer.

Als Payload-Infrastruktur nutzen die Angreifer die Solana Blockchain. Der Hacker-Code ruft einen verschlüsselten JavaScript aus Blockchain-Transaktionen ab, weshalb sich das schädliche Tool nur noch schwer entfernen lässt.

Russisch erscheinende Systeme bleiben verschont

Der Code will russische Systeme von einem Angriff ausnehmen. Dafür sucht er auf den angegriffenen Systemen nach Sprachmarkern für das Russische und berücksichtigt die Zeitzonen der Opfer-IT. Bei Anzeichen einer eingestellten russischen Zeitzone oder bei Systemen mit einer Systemzeit, die der koordinierten Weltzeit (UTC-Zeit = Greenwich-Standard-Zeit) um zwei bis zehn Stunden voraus ist, schaltet sich die Malware selbst ab.

Tarnmechanismen

Die Hacker nutzen eine geplante PowerShell-Aufgabe als Tarnung, um sich einen persistenten Zugang in das Opfernetz zu verschaffen. Der Code entschlüsselt sich erst nach der erfolgten Installation, um so eine Entdeckung zu vermeiden. Um sich weiter zu tarnen, entfernt die Malware nach erlangtem persistentem Zugang die geänderten Registry-Einträge.

Bitdefender

Bitdefender