Studie zu Sicherheitslücken in Überwachungskameras

Hardware aus dem Internet of Things wird eine zunehmend wichtigere Angriffsfläche für Cyberkriminelle, denn Smart-Home-Geräte sind zum Teil auch an Unternehmensnetze angebunden. Dies gilt auch für Überwachungskameras und Hardware für Gebäudesicherheit. Bitdefender hat in seinen Analysen vier Schwachstellen und Sicherheitslücken im ThroughTek-Kaylay (TUTK)-Framework entdeckt, auf das viele Hersteller von IoT-Geräten zurückgreifen.

Sicher betroffen sind Geräte der bekannten Marken Roku, Wyze und Owlet. Hacker, die die einzelnen Schwachstellen kombinieren, können die völlige Kontrolle übernehmen, die Geräte ausspionieren oder Malware installieren. Die Hersteller haben die Schwachstellen und Sicherheitslücken auf die Bitdefender-Nachweise hin mittlerweile per Push-Update geschlossen. Nutzer sollten dennoch dringend den Update-Status ihrer IoT-Geräte und den Schutz ihrer Router überprüfen.

Sicherheitslücken und Schwachstellen

Die Sicherheitsexperten von Bitdefender konnten die Roku Indoor Kamera SE, den Owlet Cam Next-Gen Smart HD Video Baby Monitor in den Versionen 1 und 2 sowie die Wyze Cam v3 kompromittieren. Das tatsächliche Ausnutzen der Schwachstelle in the wild konnten die Sicherheitsexperten nicht überwachen. Neben Roku, Wyze und Owlet dürften zahlreiche andere Hersteller das Framework nutzen und damit weitere Geräte betroffen sein.

Das TUTK-Framework des Anbieters von IoT-Cloud-Plattformdiensten Throughtek ist als Quelle der Schwachstellen laut eigenen Schätzungen des Betreibers in rund 100 Millionen Geräten weltweit installiert, vor allem in Sicherheits- und Überwachungskameras für private Anwender.

Folgende Schwachstellen meldete Bitdefender an die Hersteller, welche sie per Push-Update geschlossen haben:

- CVE-2023-6321 erlaubt authentifizierten Nutzern das Durchführen von Systembefehlen. Root-Anwender können so die vollständige Kontrolle über das Gerät erlangen.

- CVE-2023-6322 eröffnet Angreifern Root-Zugang über eine Stack-basierte Buffer-Overflow-Schwachstelle.

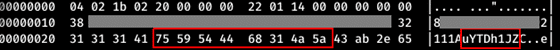

- CVE-2023-6323 legt den AuthKey-Zeichenschlüssel für die Verbindung von Hardware mit der Smartphone-App offen, so dass Hacker eine Verbindung mit dem IoT-Gerät aufnehmen können.

- CVE-2023-6324 ermöglicht den Zugriff auf geteilte Schlüssel zu einer DTLS-Session und damit den Kontakt und die Kommunikation mit der anzugreifenden Hardware.

Eine detaillierte Schwachstellenanalysen für Roku, Owlet und Wyse.

Bitdefender

Bitdefender