Saiga-Phishing: Mehr als nur „Bla Bla“ im Metatext.

Barracuda Threat Spotlight: Nischen-Phishing-Kit „Saiga 2FA“ tritt mit neuen Kampagnen und „Lorem Ipsum“-Metadaten wieder in Erscheinung.

Zusammenfassung (TL; DR):

- Barracuda Research hat neue Angriffswellen durch „Saiga 2FA“ identifiziert, ein selten beobachtetes, klein angelegtes und nur schwer zu erkennendes Phishing-Kit.

- Eine Analyse der Angriffsabläufe zeigt, wie einzelne Schritte des Phishing-Prozesses kurzfristig angepasst werden können.

- Die Analyse verdeutlicht noch einmal die Bedeutung Phishing-resistenter Authentifizierung, URL-Überprüfungen und mehrschichtiger Schutzmaßnahmen.

Neue Erkenntnisse von Barracuda Research liefern eine Schritt-für-Schritt-Analyse der jüngsten Phishing-Kampagnen, die das relativ seltene Phishing-Kit Saiga 2FA einsetzen. Die Ergebnisse zeigen, wie sich manche Phishing-Kits von statischen Tool-Sets zu konfigurierbaren Angriffsplattformen auf Anwendungsebene entwickeln.

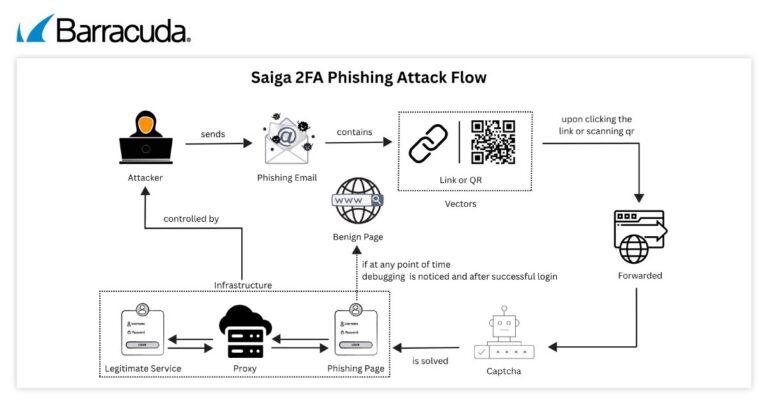

Saiga 2FA ist ein Adversary-in-the-middle (AitM)-Phishing-Kit mit geringem Volumen, das jedoch äußerst schwer zu erkennen und darauf ausgelegt ist, Multi-Faktor-Authentifizierung (MFA) zu umgehen und Sitzungs-Cookies von E-Mail-Nutzern in Unternehmen zu stehlen. Wie andere Phishing-Kits lockt Saiga 2FA Opfer durch Phishing-E-Mails, die sich als Marken-E-Mails ausgeben und bösartige Links oder QR-Codes enthalten, um sie dann über mehrere Stufen zur Phishing-Seite weiterzuleiten. Das Kit nutzt ähnliche mehrstufige Umgehungstechniken, um unerkannt zu bleiben und Analysen zu erschweren – beispielsweise indem es erkennt, wenn Browser-Entwicklungs-Tools geöffnet werden. ann leitet es den Nutzer sofort auf eine harmlose Website wie die Google-Suche um.

Was Saiga 2FA von anderen Phishing-as-a-Service-Kits (PhaaS) unterscheidet:

- Saiga 2FA stellt seine Phishing-Seiten als vollständige Web-Anwendung bereit, wobei die Phishing-Inhalte mithilfe von JavaScript dynamisch generiert werden. So wird es für einfache Sicherheits-Scan-Tools noch einmal schwieriger, schädliche Website-Inhalte durch die bloße Überprüfung des Quellcodes der Website zu erkennen.

- Eine in die Web-Anwendung eingebettete Konfigurationsdatei steuert das Verhalten jeder Phishing-Sitzung, beispielsweise durch Ändern des Phishing-Themas je nach Bedarf.

- Die von Saiga 2FA verwendeten Websites enthalten in den Metadatenfeldern einen „Lorem Ipsum“-Platzhaltertext, der keine Rückschlüsse auf den Zweck oder die Funktion der Website zulässt. Dies unterstützt Angreifer dabei, Keyword-basierte Erkennungssysteme und Heuristiken zur Erkennung von Markenbetrug zu umgehen.

- Ein integrierter FM-Scanner – ein Tool zum Extrahieren und Analysieren von E-Mail-Inhalten – ermöglicht es Angreifern, kompromittierte E-Mail-Daten zu suchen und zu extrahieren. Diese Daten werden über den Saiga Mailer für weitere Phishing-Kampagnen wiederverwendet.

- Saiga 2FA bietet ein Web-basiertes Dashboard für das Kampagnenlebenszyklusmanagement, ermöglicht die Konfiguration von Domains, Protokollierung und Automatisierung, und implementiert erweiterte Traffic-Filter sowie das bedingte Laden von Inhalten. Dieser Grad an Zentralisierung und Kontrolle unterscheidet Saiga 2FA von einfacheren Phishing-Kits, die sich primär auf Telegram-basierte Protokollierung stützen.

„Saiga 2FA gehört zu einer Klasse fortschrittlicher Phishing-Kits, die eher einem Boutique-Service als einer vollautomatisierten Plattform gleichen, mit einer Reihe von Konfigurationsoptionen, die während eines Angriffs spontan implementiert werden können“, sagt Saravanan Mohankumar, Manager im Threat Analysis Team von Barracuda. „Um solche Angriffe abzuwehren, empfehlen wir Unternehmen, Phishing-resistente Authentifizierungsmethoden wie FIDO2/WebAuthn sowie erweiterte Überwachungsmaßnahmen zu implementieren und strenge URL-Überprüfungsverfahren durchzusetzen, um Anomalien während der Authentifizierungsprozesse zu erkennen. Ein mehrschichtiger Sicherheitsansatz ist für die Abwehr moderner AitM-Phishing-Frameworks unerlässlich.“

Barracuda Network AG

Barracuda Network AG