Malvertising gegen Mac-Nutzer über Evernote-Links entdeckt.

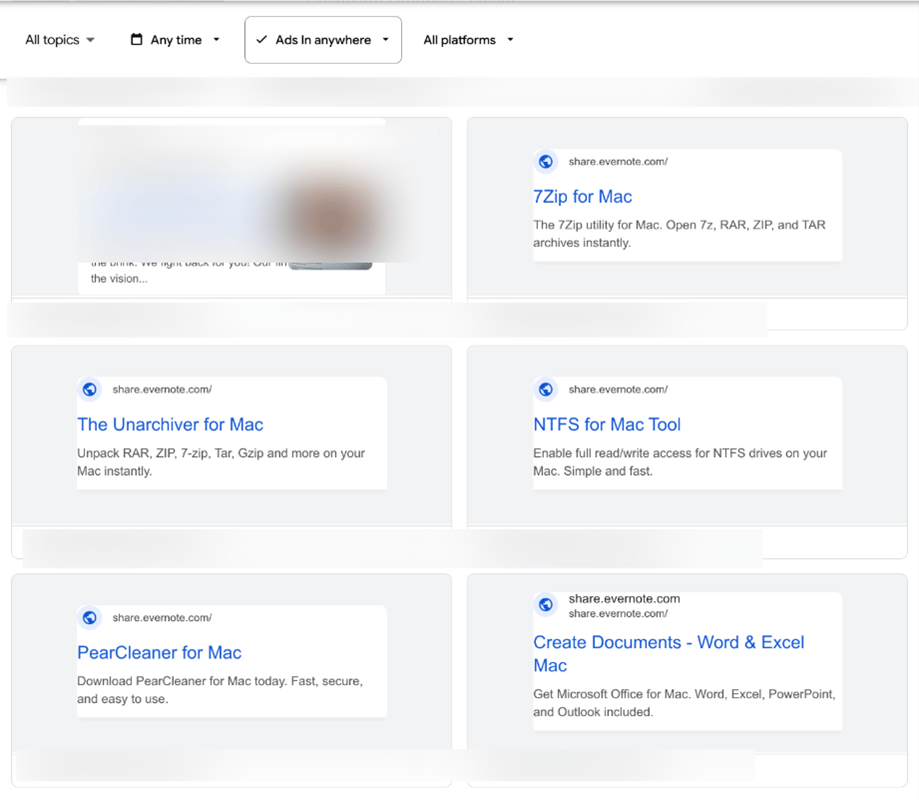

Beliebte Software und Tools bleiben wirksame Lockvogel-Angebote im Dienste von Cyberkriminellen. Aktuell nutzen sie Google-Anzeigen für Mac-Nutzer mit Interesse an Anwendungen wie Microsoft Office, LibreOffice, Notepad++, 7-Zip, VLC oder Final Cut Pro.

Zusammenfassung (TL; DR):

- In einer von Bitdefender analysierten Malvertising-Kampagne verleiten Cyberkriminelle vor allem Mac-User zum Ausführen schadhafter Malware auf dem eigenen Rechner durch gesponsorte infizierte Evernote-Links.

- Scheinbar im Angebot: Microsoft Office, Libre Office, Notepad++ oder auch der Media Player VLC. Hacker nutzen dabei die scheinbare Glaubwürdigkeit gesponsorter Anzeigen mit hohem Rang in den Suchergebnissen.

Die Täter leiten ihre Opfer auf in Evernote geteilte Seiten mit bösartigen Links. Nach Klick auf die Links mit den vermeintlichen Angeboten führen die Opfer Kommandos per Copy-and-Paste über die Terminal-App für Nutzer von Mac-Betriebssystemen aus. Ziel der Angreifer ist die Übernahme von Nutzerkonten, Finanzdiebstahl sowie der Zugriff auf Krypto Wallets, Passwort-Manager, Browser-Daten und Inhalte des Telegram-Messengers.

Die kompromittierten Konten für Google Ads stammen aus mindestens 35 verschiedenen Ländern, darunter Deutschland, den Vereinigten Staaten, Großbritannien, Kanada, Italien, Polen, Rumänien, Malta, Brasilien, Indien, Saudi-Arabien, Japan, China und den Vereinigten Arabischen Emiraten. Viele dieser Google-Ad-Accounts hatten bis dahin Dienste von Unternehmen in Wohlfahrt, Recht, Handel oder von Hotels und Reisebüros beworben. Rund 200 Google Ads nutzen Angebote für legitime macOS-Software als Tarnung.

Leistungsfähig und zentral gesteuert

Die Cyberkriminellen spielen mit der Kampagne die Informationsdiebstahl-Anwendungen MacSync Stealer (v1.1.2_release, Build Tag: „symbiot“) aus. Diese ist in der Lage:

- Dateien und Dokumente aus einem System zu exfiltrieren;

- Passwörter mit falschen macOS-Eingabeaufforderungen abzugreifen;

- Browser-Coockies, Login-Datenbanken und installierte Erweiterungen zu erbeuten;

- sowie Telegram-Daten, Inhalte von macOS Notes und Informationen zu Krypto-Wallets zu sammeln.

Die Hacker nutzen kompromittierte Google-Ad-Konten, das Google-Netzwerk zum Ausspielen der Anzeigen sowie die Evernote-Infrastruktur zum Teilen von Notizen und Aufgaben. Der gleichförmige Aufbau der bösartigen Evernote-Notes und deren Verteilen über einen zentralen Account deuten auf eine zentrale Koordination hin. Identische Payload-Anleitungen deuten auf einen einzigen Urheber oder eine Gruppe hin, die hinter den Kampagnen steht.

Nutzer schützen sich gegen derartige Angriffe, indem sie:

- niemals ein Terminal-Kommando von einer Website ausführen. Anwender legitimer Software verteilen ihre Apps mit signierten Downloads;

- immer den offiziellen Webauftritt der Entwickler zur Überprüfung heranziehen;

- keine Software von gesponsorten Sucherergebnissen für Evernote-Seiten beziehen;

- sowie verdächtige Download-Seiten mit dem Bitdefender Link Checker überprüfen. KI-Tools wie Bitdefender Scamio helfen, verdächtige Textnachrichten, Webseiten oder Angebote zu analysieren, und geben Hinweise auf Verdachtsmomente.

- Ebenso wichtig ist eine IT-Sicherheitslösung zum gestaffelten Schutz von Mac-Systemen.

Bitdefender

Bitdefender