„Keenadu“: Neue Android-Malware auch in Deutschland entdeckt – vorinstalliert auf Tablets, in System-Apps und App-Stores.

Kaspersky hat eine neue Android-Malware identifiziert und diese „Keenadu“ genannt. Seit Februar 2026 hat Keenadu weltweit mehr als 13.000 Geräte infiziert. Deutschland zählt zu den drei Ländern mit den meisten betroffenen Nutzern, hinter Russland und Japan.

Zusammenfassung (TL; DR):

- Kaspersky hat eine neue Android-Malware identifiziert und diese „Keenadu“ genannt. Seit Februar 2026 hat Keenadu weltweit mehr als 13.000 Geräte infiziert.

- Besonders kritisch ist die Variante, bei der Keenadu – ähnlich wie die 2025 von Kaspersky entdeckte Triada-Backdoor – in einer Lieferketten-Phase in die Firmware bestimmter Android-Tablet-Modelle gelangt.

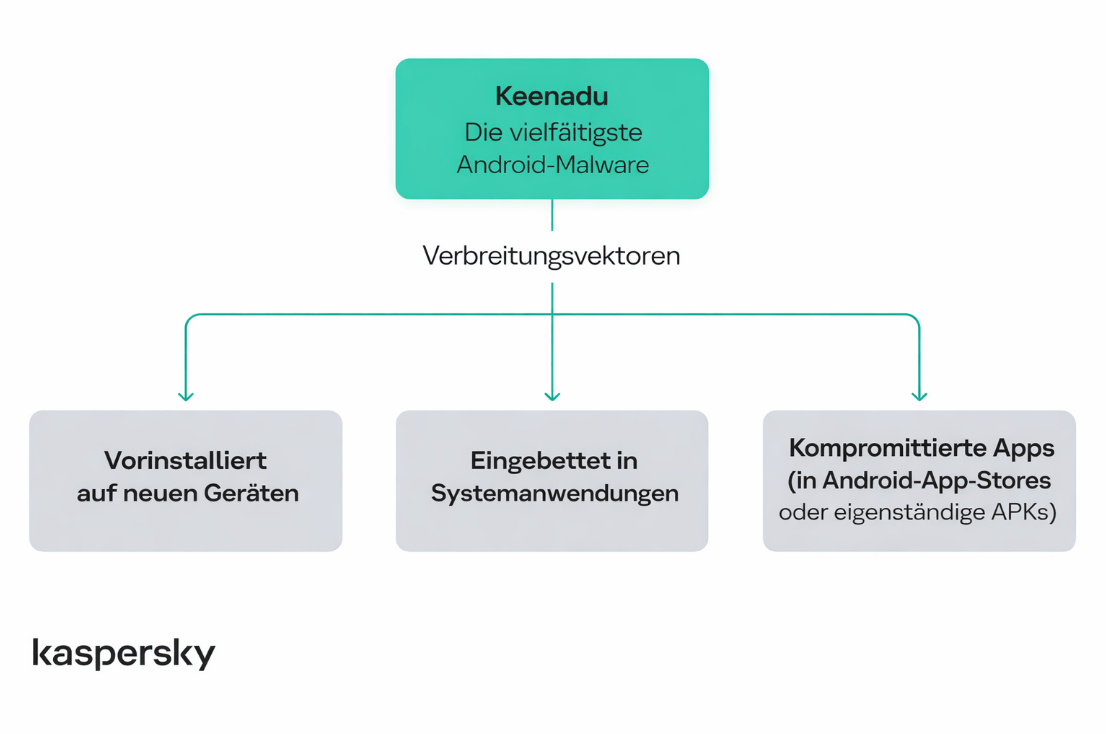

Die Kaspersky-Experten identifizierten drei Verbreitungswege, über die sich die Schadsoftware verbreitet: bereits in der Firmware von Geräten vorinstalliert, in System-Apps eingebettet oder per Download infizierter Apps aus Android-App-Stores einschließlich Google Play. Aktuell wird Keenadu vor allem für Werbebetrug missbraucht. Einzelne Varianten erlauben jedoch deutlich weitergehende Funktionen bis hin zur vollständigen Kontrolle des Geräts.

Integriert in die Firmware mobiler Geräte

Besonders kritisch ist die Variante, bei der Keenadu – ähnlich wie die 2025 von Kaspersky entdeckte Triada-Backdoor – in einer Lieferketten-Phase in die Firmware bestimmter Android-Tablet-Modelle gelangt. In dieser Ausprägung agiert Keenadu als vollwertige Backdoor: Sie kann installierte Apps kompromittieren, zusätzliche Apps aus APK-Dateien nachladen und ihnen weitreichende Berechtigungen erteilen. Dadurch können unter anderem Medien, Nachrichten, Banking-Zugangsdaten, Standortdaten und weitere Informationen abgegriffen werden; selbst Suchanfragen im Inkognito-Modus des Chrome-Browsers können potenziell überwacht werden.

Wenn die Malware in die Firmware integriert ist, verhält sie sich je nach verschiedenen Faktoren unterschiedlich: so wird sie nicht aktiviert, wenn die auf dem Gerät eingestellte Sprache ein chinesischer Dialekt ist und die Uhrzeit auf eine der chinesischen Zeitzonen eingestellt ist; zudem wird sie auch nicht gestartet, wenn auf dem Gerät weder Google Play Store noch Google Play Services installiert sind.

In System-Apps eingebettet

Als in System-Apps eingebettete Variante ermöglicht Keenadu Angreifern, unbemerkt zusätzliche Apps zu installieren. Kaspersky entdeckte Keenadu unter anderem in einer Systemanwendung zum Entsperren per Gesichtserkennung – damit besteht potenziell das Risiko, dass Gesichtsdaten abgegriffen werden. Zudem war die Malware teilweise auch in Homescreen-Apps integriert.

Keenadu: Infizierte Apps aus Android-App-Stores

Zudem fanden die Cybersicherheitsexperten Keenadu in infizierten Google Play-Apps für Smart-Home-Kameras, die insgesamt über 300.000 Mal heruntergeladen wurden; zum Veröffentlichungszeitpunkt waren sie bereits aus Google Play entfernt. Nach dem Start konnten die infizierten Apps unsichtbare Browser-Tabs öffnen, um unbemerkt Webseiten im Hintergrund zu öffnen.

Dmitry Kalinin, Security Researcher bei Kaspersky, kommentiert: „Wie unsere aktuellen Analysen zeigen, stellt vorinstallierte Malware auf vielen Android-Geräten eine ernstzunehmende Herausforderung dar. Ohne Zutun des Nutzers kann ein Gerät bereits beim Auspacken infiziert sein. Es ist wichtig, dass Nutzer dieses Risiko kennen und Sicherheitslösungen verwenden, die solche Malware erkennen können. Die betroffenen Hersteller wussten vermutlich nichts von der Sicherheitslücke in der Lieferkette, durch die Keenadu in Geräte gelangte – die Malware imitierte legitime Systemkomponenten. Entscheidend ist, jede Stufe der Produktion zu prüfen, um sicherzustellen, dass die Geräte-Firmware nicht infiziert ist.“

Tipps zum Schutz vor Android-Malware

- Eine zuverlässige Sicherheitslösung, wie etwa Kaspersky Premium [3], einsetzen, die solche Bedrohungen erkennt und davor warnt.

- Bei Verdacht auf infizierte Firmware verfügbare Firmware-Updates prüfen, anschließend einen vollständigen Scan mit einer Sicherheitslösung durchführen.

- Bei kompromittierten System-Apps die betroffene Anwendung nicht weiter nutzen und – sofern möglich – deaktivieren [4]; bei kompromittierten Launcher-Apps den Standard-Launcher deaktivieren und auf einen alternativen Launcher wechseln.

Kaspersky Labs GmbH

Kaspersky Labs GmbH