Hezi Rash: Kurdische Hacktivisten auch in Deutschland aktiv.

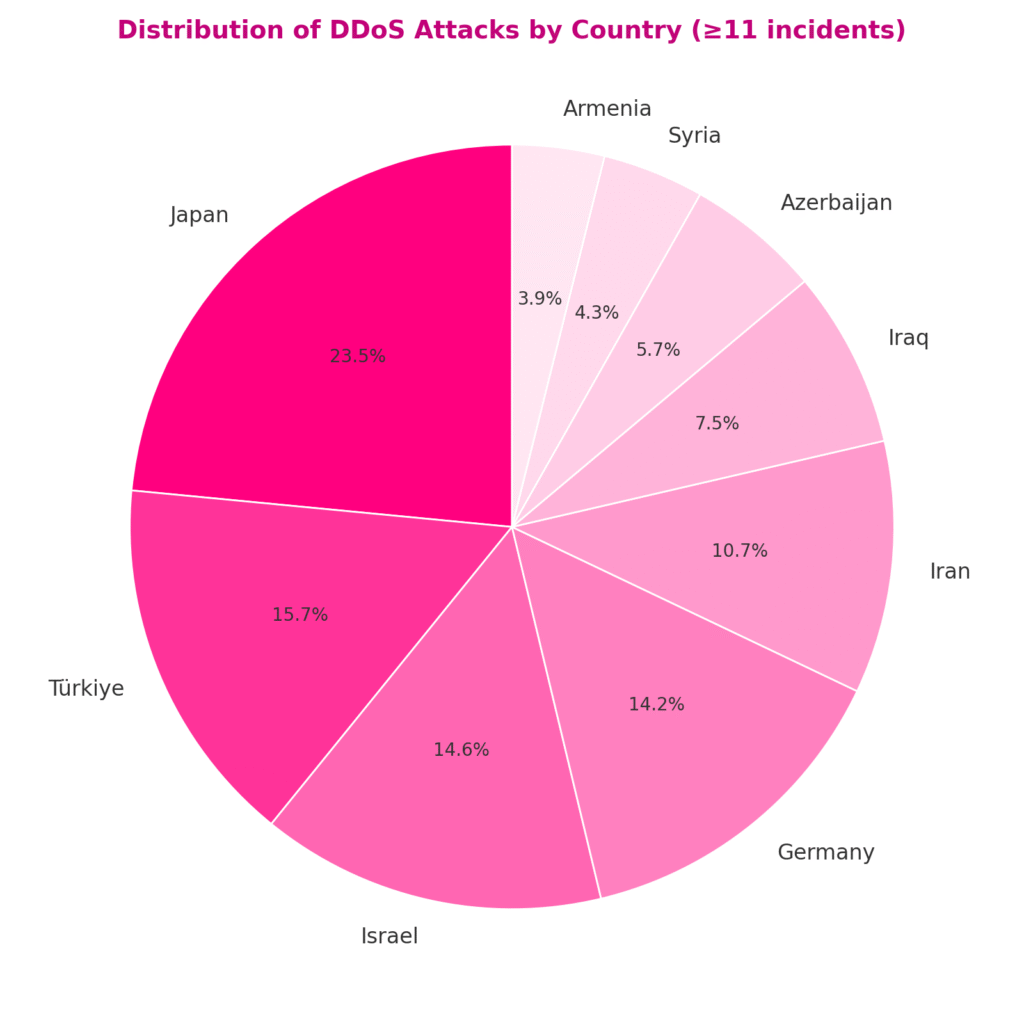

Die Sicherheitsforscher von Check Point External Risk Management haben zwischen August und Oktober 2025 rund 350 Denial-of-Service-Attacken (DDoS) mit der Gruppe Hezi Rash in Verbindung gebracht, darunter 14,2 Prozent in Deutschland.

Zusammenfassung (TL; DR):

- Hezi Rash ist für rund 350 DDoS-Attacken zwischen August und Oktober 2025 verantwortlich

- Angriffe über KI-gesteuerte DDoS-as-a-Service-Plattformen

- Hezi Rash unterhält eine sichtbare Online-Präsenz auf Plattformen wie Telegram, TikTok, YouTube und X (ehemals Twitter)

Check Point hat über seine Abteilung External Risk Management (ERM) die Aktivitäten der kurdischen Hacktivisten-Gruppe Hezi Rash, was auf kurdisch Schwarze Kraft oder Schwarze Truppe heißt, beobachtet. Rund 350 DDoS-Attacken wurden zwischen August und Oktober 2025 von der Gruppe gegen verschiedene Ziele in unterschiedlichen Ländern durchgeführt – eine von anderen, ähnlichen Gruppierungen unerreichte Zahl (meist 50 bis 100 im selben Zeitraum). Unterstrichen wird die Gefährlichkeit dieser Hacker-Bande von den Indizien, dass sie mit bekannten cyber-kriminellen Organisationen zusammenarbeitet, darunter Killnet, Keymous+ und NoName057. Das lässt auf ein vernetztes Öko-System von Hacktivisten schließen, welches Ideologie und professionelle Angriffsfähigkeiten vereint. Hezi Rash selbst sieht sich als digitales Kollektiv, das die kurdische Gesellschaft gegen Cyber-Bedrohungen schützt.

Daniel Sadeh, Cyber Threat Intelligence Specialist bei Check Point External Risk Management (ehemals CyberInt), erklärt: „Hezi Rash repräsentiert die nächste Ausformung des Hacktivismus – schnell, ideologisch aufgeladen und gestärkt durch Automatisierung. Was wir hier erleben, ist die Umfunktionierung von Aufmerksamkeit zu einer Waffe: Symbolische Ereignisse, die sich augenblicklich in koordinierte globale Cyber-Angriffe verwandeln. Um gesichert zu bleiben, müssen Unternehmen eine Strategie verfolgen, bei der Prävention an erster Stelle steht und die auf Echtzeit-Bedrohungsinformationen sowie KI-gesteuerter Automatisierung basiert. Die Zukunft der Cyber-Sicherheit wird denen gehören, die in der Lage sind, mit maschineller Geschwindigkeit zu erkennen, zu entscheiden und zu verteidigen – bevor Störungen zur neuen Normalität werden.“

Laut Check Point ERM ist die Hezi Rash eine der aktivsten Bedrohungen geworden, die vor allem nationalistische und religiöse Beweggründe antreibt. Sie reagieren oft auf Ereignisse und Provokationen in der Welt. Zum Beispiel in Japan: Dort wurde in einer Anime-Serie eine kurdische Flagge verbrannt, woraufhin die Hezi Rash dutzende von DDoS-Attacken gegen Anime-Plattformen und Anime-Studios des Landes einleitete. Da in Japan keine klaren geopolitischen Spannungen mit kurdischen Minderheiten bekannt sind, zeigt dieses Vorgehen, wie stark die Cyber-Attacken von Hezi Rash symbolischer Natur sind.

Während die technischen Auswirkungen dieser Angriffe, wie vorübergehende Ausfälle von Websites, offensichtlich sind, bleiben die weiterreichenden geschäftlichen Folgen unklar. Die Angriffe scheinen üblicher Art zu sein und konzentrieren sich eher auf Störungen als auf ausgeklügelte Ausnutzung.

Was die Sicherheitsforscher dennoch beunruhigt: kleine Gruppierungen wie Hezi Rash handhaben nun Tools, die für großangelegte Cyber-Attacken gebaut wurden und daher nationalstaatlich gestützten oder von Profit getriebenen Banden vorbehalten waren. Zwar gibt die Gruppierung ihre Angriffsinfrastruktur nicht öffentlich bekannt. Open-Source-Informationen und beobachtete Verbindungen deuten jedoch darauf hin, dass sie möglicherweise Tools und Dienste von etablierteren Bedrohungsakteuren nutzen. Diese mögliche Zusammenarbeit mit pro-russischen und islamistischen Hacktivisten-Gruppierungen hat dazu geführt, dass Hezi Rash Berichten zufolge auch DDoS-as-a-Service-Plattformen nutzt, wie Elitestress, und Toolkits, wie DDoSia oder Abyssal DDoS v3, welche ihre Schlagkraft stark erhöhen können.

Das Hezi-Rash-Phänomen spiegelt somit eine umfassendere Veränderung in der globalen Bedrohungslandschaft wider, in der Hacktivisten-Gruppen nun in der Lage sind:

- Angriffe über KI-gesteuerte DDoS-as-a-Service-Plattformen autonom zu skalieren;

- Globale Mittäter über verschlüsselte soziale Kanäle wie Telegram und X schnell zu mobilisieren;

- Nationale Symbole und Narrative ins Visier zu nehmen und Online-Empörung in groß angelegte digitale Störungen umzuwandeln.

Für Regierungen und Betreiber kritischer Infrastrukturen (KRITIS) signalisieren diese Entwicklungen, dass Cyber-Konflikte mittlerweile über Staatsgrenzen und Profit als Ziel hinausgehen. Hacktivismus ist nicht mehr amateurhaft oder symbolisch – Ideologie, Automatisierung und leicht zugängliche Cyber-Tools verschmelzen nun zu einer neuen Welle von KI-gestütztem Hacktivismus, der datengesteuert und einflussorientiert ist. Dadurch verschwimmen die Übergänge zwischen Aktivismus und Cyber-Krieg.

Hezi Rash unterhält eine sichtbare Online-Präsenz auf Plattformen wie Telegram, TikTok, YouTube und X (ehemals Twitter). Die Haupt-Website und die Social-Media-Konten dienen als Drehscheiben für Propaganda und Koordination.

Um sich gegen derartige Cyber-Bedrohungen zu schützen, können Unternehmen dies tun:

- DDoS-Abwehrdienste (z. B. AWS Shield) nutzen.

- Die Anzahl der HTTP-Anfragen an sensible Endpunkte begrenzen.

- WAF-Challenge-Seiten einsetzen, um Bot-Traffic zu filtern.

- Kurze Verbindungszeitlimits festlegen und die Anzahl gleichzeitiger IP-Verbindungen begrenzen.

- Veraltete oder gefälschte User-Agents blockieren.

- Traffic aus Regionen, die nicht zum Geschäftsgebiet gehören, blockieren.

- Spitzen aus privaten IP-Adressen beobachten, die auf freiwillige Angriffe hindeuten können.

Hezi Rash verkörpert die moderne Bedrohung durch Hacktivisten: ideologisch motiviert, technisch versiert und zunehmend vernetzt. Obowhl ihre Angriffe noch nicht mit denen großer Cyber-Krimineller mithalten können, erfordern ihr rasantes Wachstum und ihre strategischen Allianzen eine genaue Beobachtung. Unternehmen müssen wachsam bleiben und sich präventiv gegen diese aufstrebende Kraft in der DDoS-Landschaft verteidigen.

Check Point Software Technologies GmbH

Check Point Software Technologies GmbH