Conversation-Hijacking-Angriffe steigen um 70 Prozent

Der neue Barracuda-Report „E-Mail Threats and Trends, Volume 1” zeigt, dass gerade im KI-Zeitalter die Anzahl an technisch ausgefeilten und gezielten E-Mail-basierten Cyberbedrohungen von Jahr zu Jahr zunimmt – konkret die Anzahl der Conversation-Hijacking-Angriffe.

Barracuda Networks hat den Report „E-Mail Threats and Trends, Vol. 1“ veröffentlicht. Wie der Report zeigt, machten Business E-Mail Compromise-Angriffe (BEC) in den vergangenen zwölf Monaten 10,6 Prozent der E-Mail-basierten Social-Engineering-Angriffe aus. Angriffe auf Basis von Conversation Hijacking verzeichneten seit 2022 einen Anstieg von 70 Prozent, obwohl diese für Angreifer eine ressourcenintensive Angriffsmethode darstellen.

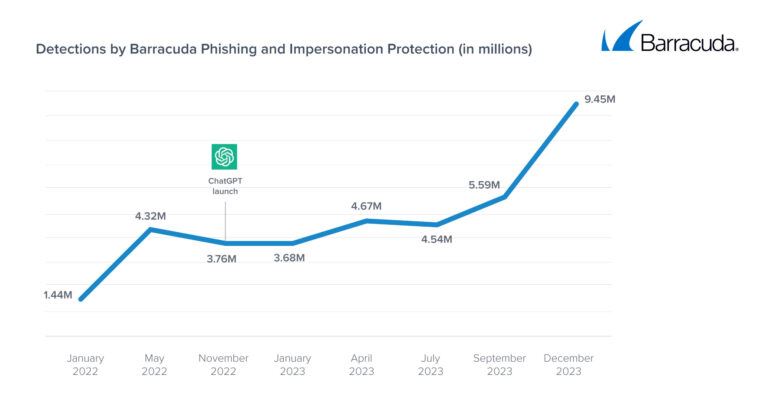

Für den Report analysierten die Experten von Barracuda über ein Jahr lang 69 Millionen Angriffe auf 4,5 Millionen E-Mail-Postfächer. Die Ergebnisse der Analyse zeigen, wie Cyberkriminelle ihre Taktiken weiterentwickelten und generative KI nutzten, um ihre Angriffe zu skalieren, traditionelle Sicherheitsmaßnahmen zu umgehen und potenzielle Opfer anzusprechen und zu täuschen.

Conversation-Hijacking-Angriffe: Die Ergebnisse aus dem Report

- Business E-Mail Compromise (BEC) machte im Jahr 2023 mehr als jeden zehnten Social-Engineering-Angriff aus (10,6 Prozent). Zudem verzeichnete diese Angriffsmethode einen Anstieg – im Jahr 2022 waren es lediglich acht Prozent und im Jahr 2021 neun Prozent.

- Conversation Hijacking machte im vergangenen Jahr 0,5 Prozent aller Social-Engineering-Angriffe aus, was einem Anstieg von knapp 70 Prozent im Vergleich zu 0,3 Prozent im Jahr 2022 entspricht. Conversation Hijacking-Angriffe sind für Angreifer sehr aufwändig, bei Erfolg jedoch sehr lukrativ.

- Mithilfe von QR-Codes wurde im letzten Quartal 2023 rund jedes zwanzigste E-Mail-Postfach angegriffen. Diese Art von Angriff ist mit traditionellen E-Mail-Filtern nur schwer zu erkennen. Zudem werden die Opfer üblicherweise von unternehmenseigenen Endgeräten weggelockt und stattdessen dazu gebracht, im Kontext des Angriffs persönliche Endgeräte wie Smartphones oder iPads zu verwenden, die nicht durch die Sicherheitssoftware ihres Unternehmens geschützt sind.

- Gmail wurde unter den kostenlosen Webmail-Diensten am häufigsten für Social-Engineering-Angriffe genutzt. 22 Prozent aller von Barracuda verzeichneten Social-Engineering-Angriffe nutzten Gmail-Domains. Bei mehr als 50 Prozent der verzeichneten Angriffe, die Gmail nutzten, handelte es sich um BEC-Angriffe.

- bit.ly wurde in fast 40 Prozent aller Social-Engineering-Angriffe verwendet, die einen URL-Shortener nutzten. URL-Shortener verkürzen den eigentlichen Link einer Website, indem sie ihn durch eine Kombination aus zufälligen Buchstaben oder Zahlen verdecken. Mit dieser Taktik können Angreifer die Ziel-Website eines Links verschleiern.

„Wie die Daten aus dem Report zeigen, entwickeln sich auch auf den ersten Blick simple Angriffsmethoden wie E-Mail-Angriffe kontinuierlich weiter“, sagt Michael Zajusch, Regional VP Sales DACH bei Barracuda. „Dies bedeutet, dass sich auch die Prozesse und Technologien, mit denen sich Unternehmen vor diesen Bedrohungen schützen, weiterentwickeln müssen, vor allem vor dem Hintergrund, dass E-Mail-Angriffe zunehmend Unternehmen statt Privatpersonen betreffen – hier gibt es für Angreifer viel zu holen. Sicherheitsverantwortliche müssen in ihren Unternehmen deshalb nicht nur ein Bewusstsein für die neuen, vielfältigen Strategien der Angreifer schaffen, sondern auch Sicherheitslösungen nutzen, die sich einer sich schnell verändernden Bedrohungslandschaft dynamisch anpassen können.“

Den vollständigen Report in englischer Sprache finden Sie hier.

Barracuda Network AG

Barracuda Network AG