Ransomware bedroht mehr als Daten

Zerto, ein Unternehmen von Hewlett Packard Enterprise, gibt die Ergebnisse seiner jährlichen Studie zum Stand der Widerstandsfähigkeit von Unternehmen gegen Ransomware bekannt. Im Rahmen der Studie befragte, die von Zerto beauftrage Enterprise Strategy Group (ESG) zwischen Mai 2023 und Juni 2023 600 Unternehmen in Nordamerika und Westeuropa. Die Studie gibt jährlich detaillierte Einblicke darin, wie es um die Sicherheit gegen Ransomware in Unternehmen bestellt ist und welche Trends zu beachten sind und warum Ransomware mehr bedroht als Daten.

Dass Ransomware schwerwiegende Folgen haben kann, ist weitgehend bekannt. Die Studie gibt als Prämisse gleich die Antwort darauf, wie ernst Unternehmen die Lage sehen: für fast zwei Drittel (65 Prozent) der Befragten gilt Ransomware als eine der drei größten Bedrohungen für den Fortbestand ihres Unternehmens. Da Ransomware Daten verschlüsselt, hängt die Gefahr für Unternehmen direkt mit einem drohenden Datenverlust zusammen sowie, verschlüsselte Daten schnell wieder in einen produktionsähnlichen Zustand zurückzuversetzen zu können.

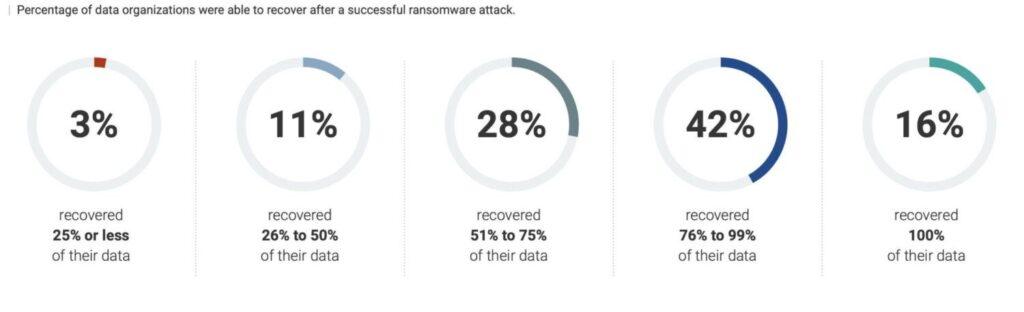

Auch hierzu wird der Report konkret: Wie viele Daten gehen im schlimmsten Fall verloren, und wie schnell können angegriffene Unternehmen verschlüsselte Daten wiederherstellen? In Bezug auf neue Technologien, die Datenverlust verhindern sollen, zeigt der Bericht einen erfreulichen Trend: 75 Prozent der befragten Unternehmen nutzen bereits, testen oder planen den Einsatz von Air-Gaps, um die Wiederherstellbarkeit von Daten generell zu verbessern. Auch bezüglich der Angriffstaktiken erfährt man Neues: Konfigurationsdaten, wie etwa für das Netzwerk, werden von Angreifern häufiger verschlüsselt und stellen ein immer größeres Risiko für Kompromittierung dar.

Ausgewählte Ergebnisse des Reports

- Air-Gapping wird als Technologie gegen Ransomware immer wichtiger

- Da der Zeit- und Kostenaufwand über den gesamten Prozess der Datensicherung weiter steigt, entstehen neue Schutzmethoden, um die größtmögliche Sicherheit der Daten zu gewährleisten. Air-Gapping hat sich zu einer praktikablen Lösung entwickelt. Fast die Hälfte der Befragten (45 Prozent) nutzt bereits oder testet den Einsatz von Air-Gaps zur Sicherung ihrer Daten. Weitere 30 Prozent der Befragten planen den Einsatz von Air-Gaps. Dies bestätigt, dass diese Strategie zwar als praktikabel angesehen wird, aber der Markt insgesamt sie noch nicht weitreichend verfolgt.

Sekunden, Minuten, Stunden oder Tage? Wiederherstellungspunkte zählen!

Die Qualität der Datensicherung wird in Wiederherstellungspunkten gemessen. Idealerweise haben Unternehmen fortschrittliche Lösungen im Einsatz, die die Systeme in einen Status nur wenige Sekunden vor einem erfolgreichen Angriff wiederherstellen können. Hier stellt die Studie vielen Unternehmen ein schlechtes Zeugnis aus: Nur gut eine von fünf Organisationen (22 Prozent) kann alle ihre Daten in einen produktionsähnlichen Zustand mit Datenverlust im Sekundenbereich zurückversetzen. 37 Prozent der Unternehmen verlieren mehrere Minuten an Daten, 27 Prozent verlieren Stunden, acht Prozent einen Tag und fünf Prozent verlieren mehrere Tage an Daten. Zahlreiche Unternehmen verlassen sich offenbar nur auf periodische Sicherungsmethoden, wie etwa Backups, mit langen Intervallen zwischen den Wiederherstellungspunkten. Im heutigen wettbewerbsorientierten und regulierten Geschäftsumfeld sind solche Werte inakzeptabel.

Konfigurationsdaten vermehrt im Ziel der Ransomware-Angreifer

Die Studie zeigt auch, dass Kriminelle Daten sehr gezielt angreifen und versuchen, diese zu verschlüsseln, die den größten Schaden anrichten können. Die Beeinträchtigung der Infrastruktur eines Unternehmens ist dabei ein effektiver Weg, um die Produktion zum Stillstand zu bringen. 55 Prozent der befragten Unternehmen berichtet, dass es Ransomware-Angreifer bei erfolgreichen Angriffen immer häufiger auf sensible Konfigurationsdaten abgesehen haben. Dazu gehören beispielsweise Daten der Netzwerk-Konfiguration. Diese Daten sind in der Reihenfolge der bei Angreifern beliebtesten Daten auf Rang zwei. Mit 58 Prozent stehen regulierte persönliche Daten an der Spitze. IP-Daten (Intellectual Property) folgen mit 48 Prozent und missionskritische Daten liegen bei 40 Prozent. Nicht missionskritische Daten stehen mit 35 Prozent am Ende der Liste.

„Angesichts der hohen Häufigkeit von Ransomware-Angriffen und der Auswirkungen erfolgreicher Angriffe, wie dem Verlust von Daten und Infrastruktur, bleiben bei vielen Unternehmen Schäden zurück, die weit über die IT hinausgehen“, kommentiert Christophe Bertrand, Practice Director bei ESG. „Angreifer gehen oft über wertvolle Datenbestände hinaus, indem sie wichtige Infrastrukturkomponenten untergraben und erhebliche Lücken aufdecken, auch in der Backup-Infrastruktur selbst. IT-Führungskräfte müssen verstehen, dass die Art der Bedrohung weit über die reinen Daten hinausgeht. Sie müssen sich darauf konzentrieren, ihre Backup- und Wiederherstellungsinfrastruktur zu schützen und weiter zu nutzen, um Risiken zu verringern und die Auswirkungen auf das Geschäft durch fortschrittliche Funktionen zu minimieren.“

„In einem Umfeld, in dem Führungskräfte Ransomware als eine der größten Bedrohungen für das Überleben eines Unternehmens ansehen, ist es erforderlich, dass sie die schnellste Zeit zum Schutz, zur Erkennung und zur Wiederherstellung von Ransomware erreichen können. Das ist die Richtung, in die wir Innovationen für unsere Kunden vorantreiben“, sagt Caroline Seymour, VP of Product Marketing bei Zerto. „Unsere Echtzeit-Verschlüsselungserkennung und unser Air-Gapped Recovery Vault bieten eine sichere und hochmoderne Lösung, die es IT-Verantwortlichen ermöglicht, sich vor Bedrohungen zu schützen, die über reine Daten hinausgehen. So können sie sich auf die frühzeitige Erkennung eines Angriffs und eine sichere Wiederherstellungsinfrastruktur konzentrieren, um Risiken zu minimieren und die Auswirkungen auf das Geschäft durch fortschrittliche Funktionen zu verringern.“

Leser können das E-Book „2023 Ransomware Preparedness: Lighting the Way to Readiness and Mitigation” nach Registrierung hier kostenlos herunterladen.