KRITIS-Sicherheitsvorfälle: seit 2022 um 668 Prozent gestiegen

Forescout Technologies hat die zentralen Erkenntnisse aus seinem „2024 Threat Roundup“ vorgestellt, einer Analyse der aktuellen Entwicklungen in der globalen Bedrohungslandschaft, diese zeigt einen erschreckenden Anstieg bei KRITIS-Sicherheitsvorfällen.

Für den 2024 Threat Roundup wurden 900 Millionen Angriffe analysiert. Zu den wichtigsten Erkenntnissen aus diesen Untersuchungen gehören die folgenden: Mehr als die Hälfte aller Angriffe im Jahr 2024 gingen von IPs aus, die von ISPs verwaltet werden; Webanwendungen waren der am häufigsten angegriffene Diensttyp; die Zahl aktiv ausgenutzter Schwachstellen, die nicht im KEV (Known Exploited Vulnerabilities)-Katalog der CISA verzeichnet sind, stieg in besorgniserregendem Maß an; und Sicherheitsvorfälle in kritischen Infrastrukturen nahmen ebenfalls zu.

KRITIS-Sicherheitsvorfälle: Hacker nutzen IT-, IoT-, OT- und IoMT-Geräte aus

„Cyberkriminelle, Hacktivisten und staatlich geförderte Akteure nutzen IT-, IoT-, OT- und IoMT-Geräte in kritischen Infrastrukturen aus, und das hat reale Folgen – Flugzeuge bleiben am Boden, Produktionsanlagen stehen still und wichtige Dienste wie etwa die Patientenversorgung in Krankenhäusern kommen zum Erliegen“, so Barry Mainz, CEO von Forescout. „Unternehmen, die keinen vollständigen Überblick über ihr Netzwerk haben, sind den Bedrohungen schutzlos ausgeliefert. Um sich besser verteidigen zu können, müssen Unternehmen auf mehrere Aspekte fokussieren: das Risiko- und Exposure-Management, um ihre Angriffsfläche zu verstehen; die Netzwerksicherheit, um die Zero Trust-Prinzipien durchzusetzen; und die Bedrohungserkennung und -abwehr, um Bedrohungen zu identifizieren und einzudämmen, bevor sie Schaden anrichten und schwerwiegende Störungen verursachen können.“

Erkenntnisse aus dem Forschungsbericht

Webanwendungen sind der am häufigsten angegriffene Diensttyp

- Webanwendungen waren erneut der am häufigsten angegriffene Diensttyp, gefolgt von Fernzugriffsprotokollen.

- Die Zahl der Angriffe auf Webanwendungen stieg von 26 Prozent in den Jahren 2022 und 2023 auf 41 Prozent im Jahr 2024. Dabei handelte es sich zumeist um Scan- oder Exploit-Versuche. In diesem Anstieg spiegelt sich eine Verlagerung von Angriffen, die vorwiegend auf Anmeldedaten basieren, hin zu Exploits gegen Perimeter-Geräte und -Anwendungen.

- Am häufigsten wurden Konten angegriffen, die mit Datenbanken verbunden sind. Sechs Prozent der Angriffe standen im Zusammenhang mit Zugangsdaten für IoT-Geräte (z. B. Router, Kameras, DVR, Industrieausrüstung und Netzwerkgeräte).

KRITIS-Sicherheitsvorfälle: Exploits gegen Netzwerk-Infrastruktur nehmen zu

- Der Anteil der Exploits gegen Webanwendungen stieg von 36 Prozent im Jahr 2023 auf 56 Prozent im Jahr 2024.

- Exploits gegen Geräte der Netzwerkinfrastruktur (Router, Firewalls, VPNs usw.) waren die zweitgrößte Kategorie, mit einem Anstieg von 3 Prozent (2022) auf 11 Prozent (2023) und 14 Prozent im Jahr 2024.

- Der Anteil ausgenutzter Schwachstellen, die nicht im KEV-Katalog der CISA aufgeführt sind, stieg von 65 Prozent auf 73 Prozent.

- Die Zusammenführung der Daten aus der AEE (Adversary Engagement Environment) von Forescout mit Beobachtungen der Shadowserver Foundation brachte mindestens 25 Schwachstellen in OT- und industriellen IoT-Geräten zutage, die von Botnets oder automatisierten Angriffen ausgenutzt werden und nicht im KEV-Katalog der CISA verzeichnet sind.

-

Bild: @Forescout

Vermehrte OT-Angriffe, Gebäudeautomatisierung rückt in den Fokus

- Angreifer scannen laufend beliebte OT-Protokolle. Im Jahr 2024 richteten sich 79 Prozent dieser Angriffe gegen Protokolle für die industrielle Automatisierung und 12 Prozent gegen Protokolle im Energiesektor. Die restlichen Angriffe zielten auf die Gebäudeautomatisierung ab, deren Anteil von zwei Prozent im Jahr 2023 auf neun Prozent im Jahr 2024 hochschnellte.

- In den meisten Fällen handelte es sich um opportunistische Angriffe. Das Interesse der Angreifer konzentrierte sich dabei insbesondere auf Modbus (Anstieg von 33 Prozent in 2023 auf 40 Prozent in 2024) und verteilte sich ansonsten auf eine Vielzahl weiterer Protokolle.

KRITIS-Sicherheitsvorfälle: USA ist das häufigste Ziel, Vorfälle nehmen in allen Sektoren zu

- Laut Daten des European Repository of Cyber Incidents haben die gemeldeten Sicherheitsvorfälle in kritischen Infrastrukturen seit 2022 weltweit um 668 Prozent zugenommen.

- Die Zahl der Vorfälle in Bereichen der kritischen Infrastruktur lag um zehn Prozent höher als im Jahr 2023, und mehr als die Hälfte aller Vorfälle (57 Prozent) betrafen kritische Infrastrukturen.

- Das Gesundheitswesen war in den Jahren 2023 (24 Prozent) und 2024 (17 Prozent) der am häufigsten betroffene Sektor, gefolgt von den Finanzdienstleistungen (17 Prozent) und Behörden (10 Prozent).

- Die USA waren das häufigste Angriffsziel, gefolgt von Europa (Deutschland, Frankreich, Spanien, Italien und UK) und Asien (Japan, Indien, Korea, Taiwan, Singapur).

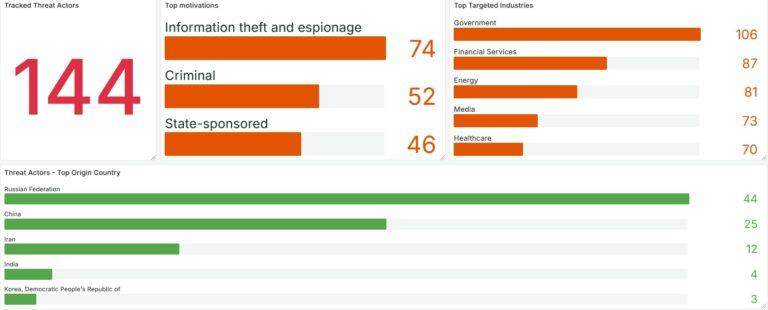

43 Prozent der Bedrohungsakteure entfallen auf China, Russland und den Iran

- Die drei Länder, die von den meisten Bedrohungsakteuren ins Visier genommen wurden, waren die USA, Deutschland und Indien.

„OT-Umgebungen gewinnen bei Cyberkriminellen rasch an Beliebtheit, weil die Sicherheitsvorkehrungen und Überwachungsmechanismen dort nicht so robust sind wie bei herkömmlichen IT-Systemen“, erklärt Daniel dos Santos, Head of Research, Forescout. „In kritischen Infrastrukturen und industriellen Systemen bestehen häufig Schwachstellen. Deshalb sehen Angreifer in diesen Umgebungen hervorragende Chancen, sensible Daten zu stehlen oder Störungen zu verursachen. Unternehmen müssen ihr Risiko- und Exposure-Management stärken, sensible Netzwerke segmentieren, um unzulässige Seitwärtsbewegungen zu verhindern, und eine IoT/OT-fähige Bedrohungserkennung implementieren, damit umfassende, unternehmensweite Sichtbarkeit gewährleistet ist.“

Um mehr über die neuesten Forschungen von Forescout zu erfahren, besuchen Sie bitte die Website von Vedere Labs.