Unser Ziel ist es, die IT-Sicherheitskompetenz von Anwenderunternehmen mit relevanten Informationen zu steigern, damit diese sich besser schützen können.

News - Berichterstattungen zu IT-Sicherheitsthemen

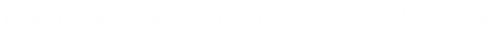

Der aktuelle Spam- und Phishing-Report von Kaspersky für das Jahr 2023 spricht eine eindeutige Sprache: Nutzer in Deutschland sind nach wie vor ein beliebtes Ziel von Phishing-Angriffen. Insgesamt identifizierten die Sicherheitsexperten im vergangenen Jahr 34.281.620 Phishing-Angriffe auf Nutzer in der Bundesrepublik. Weltweit steigt die Anzahl der Phishing-Angriffe weiterhin stark an. Darüber hinaus wurden Telegram-Nutzer in Deutschland europaweit am häufigsten von

Group-IB, Threat Hunter und unter anderem Mitglied der Beratungsgruppe für Internetsicherheit des Europäischen Zentrums für Cyberkriminalität (EC3) von Europol, hat seinen jährlichen Bericht " Hi-Tech Crime Trends 23/24" veröffentlicht. Der Report enthält Daten zur Entwicklung der Bedrohungslandschaft in Deutschland.

Die neu entdeckte Silver SAML-Schwachstelle kann selbst dann ausgenutzt werden, wenn Unternehmen die Sicherheitsempfehlungen zum Schutz vor Golden SAML befolgt haben.

Sophos X-Ops hat eine neue Variante der Qakbot-Malware entdeckt und analysiert. Erstmals traten diese Fälle Mitte Dezember auf und sie zeigen, dass sich die Qakbot-Malware trotz der erfolgreichen Zerschlagung der Botnet-Infrastruktur durch die Strafverfolgungsbehörden im vergangenen August weiterentwickelt hat. Dabei setzen die Angreifer noch bessere Methoden ein, ihre Spuren zu verwischen.

Bei der Überwachung von Earth Lusca wurde Trend Micro auf eine neue Kampagne aufmerksam, welche die chinesisch-taiwanesischen Beziehungen als Social-Engineering-Köder nutzt, um ausgewählte Ziele zu infizieren. Aufgrund der untersuchten Tools, Techniken und Verfahren (TTP) ordnet Trend Micro diese Kampagne mit hoher Wahrscheinlichkeit der APT-Gruppe Earth Lusca zu.

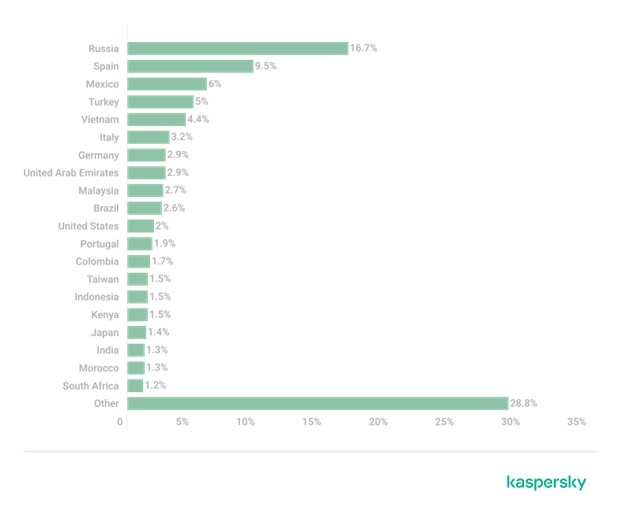

SSH-Snake ist ein Wurm, der sich selbst modifizieren kann und SSH-Anmeldeinformationen nutzt, die auf einem kompromittierten System entdeckt wurden, um sich im gesamten Netzwerk zu verbreiten. Der Wurm durchsucht automatisch bekannte Speicherorte für Anmeldeinformationen und Shell-Verlaufsdateien, um seinen nächsten Schritt zu bestimmen. SSH-Snake wird von Bedrohungsakteuren aktiv für offensive Operationen eingesetzt.

Artikel - zu relevanten Fragestellungen der IT-Sicherheit

Künstliche Intelligenz (KI) hat das Potenzial, ganze Branchen und viele Aspekte unseres Lebens zu beeinflussen. Die Technologie bietet ein breites Spektrum an möglichen Anwendungen. Fast täglich werden neue Anwendungen und Projekte bekannt, und der Einsatz von KI scheint nur eine Grenze zu kennen: die menschliche Kreativität. Eines ist sicher: KI-Workloads werden zu den kritischsten Workloads gehören, die wir im Gesundheitswesen,

Im letzten Jahr ist die Nutzerzahl von digitalen Zahlungsmittel gestiegen. So ist es wahrscheinlich, dass diese auch im Laufen dieses Jahres weiter ansteigen wird. Digitale Zahlungsmittel, wie das Smartphone, die Smartwatch oder andere Wearables arbeiten normalerweise mit der NFC-Technologie. Doch wie sicher ist diese Technologie eigentlich? Welche Risiken gibt es und welche Vorteile bietet sie?

Phishing-Angriffe und E-Mail-Betrügereien nutzen KI-generierte Inhalte, die mit Anti-AI-Inhaltslösungen getestet wurden. Einen Beleg dafür liefert der Bericht des Cybersecurity-Anbieters Abnormal Security, AI Unleashed: 5 Real-World Email Attacks Likely Generated by AI in 2023. Die Ergebnisse zeigen, dass die Wahrscheinlichkeit, dass E-Mails heute von AI geschrieben werden, sehr hoch ist.

Viele Unternehmen erwägen derzeit, künstliche Intelligenz (KI) für die Identitätsverwaltung zu verwenden. Mit der Technologie lassen sich nicht nur auffällige Verhaltensweisen von Nutzern effektiver und automatisiert überwachen, sondern auch Sicherheitssysteme verbessern.

In einer Studie dokumentieren die Bitdefender Labs die starke Zunahme von mit Künstlicher Intelligenz (KI) produzierten Video Deepfakes mit Voice Cloning von Prominenten. Diese verbreiten Cyberkriminelle über Anzeigen immer mehr über beliebte Social-Media-Plattformen wie Facebook, Instagram oder Messenger.

Bedrohungserkennung und -abwehr mit Open XDR In der heutigen, durch Digitalisierung geprägten Unternehmenslandschaft erfordert der Kampf gegen Cyber-Bedrohungen einen kontinuierlichen, […]

Blogeinträge - persönliche Sichtweisen und Meinungen von IT-Sicherheitsexperten

90 Prozent der Cyber-Angriffe finden per E-Mail statt. Firewalls bieten einen Basisschutz vor kriminellen Zugriffen. Mitarbeiter bleiben aber das wichtigste Bollwerk gegen Hacker-Attacken. Und zwar für jede Form des Social Engineering. Stellen Sie sich vor der CEO ruft Sie persönlich an und Sie arbeiten erst seit einer Woche in diesem Unternehmen. Sie konnten ihn noch gar nicht kennenlernen und kennen auch

Die US-Börsenaufsicht SEC (Security and Exchange Comission) hat Klage gegen den CISO des Unternehmens SolarWinds erhoben und damit für ein mittelstarkes Erdbeben in IT-Security-Kreisen gesorgt. Die Sachlage scheint dabei relativ klar. Das Echo der Industrie ist dagegen bemerkenswert und rein theoretisch ist eine solche Klage auch in Deutschland möglich. Und damit hat dieser Fall auch hier seine Relevanz

KI-Kollegen brauchen Grenzen: Würden Sie in Ihrem Unternehmen jemanden einstellen, ohne eine rechte Ahnung zu haben, was die Person eigentlich machen soll, ob sie vertrauenswürdig ist und wozu sie überhaupt fähig ist? Nein, ich auch nicht. Und doch hört man von immer mehr Unternehmen, dass sie unbedingt generative KI einkaufen möchten

Um Unternehmen und Anwender effektiv zu schützen, benötigen Sicherheitsanwendungen umfangreichen Zugriff auf das Betriebssystem. Nicht zuletzt deshalb muss Vertrauen in die Anbieter von Sicherheitslösungen und ihre Produkte bestehen. Kaspersky stellt sich als privat geführtes, global agierendes Cybersicherheitsunternehmen seit über 25 Jahren in den Dienst von Kunden und Partnern, um sie vor Cyberbedrohungen egal welcher Herkunft zu schützen

Der Herbst ist die High-Season für Cyber-Kriminelle, IT-Sicherheitspersonal kommt bei den zunehmenden Angriffen kaum hinterher. Schulungen können entlasten. Ab dem frühen Herbst reiben sich viele Unternehmen und ganz besonders der Handel die Hände – es ist die Jahreszeit mit dem größten Umsatz. Doch auch Cyberkriminelle freuen sich auf die dunklen Tage, denn auch für sie beginnt die High-Season

Der exponentielle Aufstieg der Blockchain-Technologie und der Kryptowährungen hat das Finanzwesen und digitaleTransaktionen neu definiert. Doch mit dem großen Potenzial […]